Foram encontradas 16.672 questões.

- AAA: Autenticação, Autorização e AuditoriaIAM: Gerenciamento de Identidade e Acesso

- Controle de AcessoControle de Acesso Fìsico

- Controle de AcessoControle de Acesso Lógico

- GestãoPolíticas de Segurança de Informação

Provas

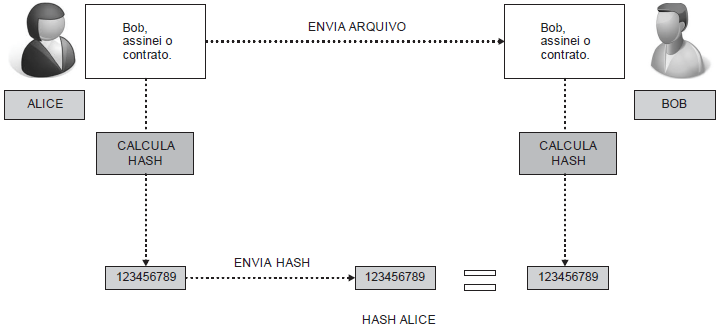

Considere a imagem abaixo, que representa o envio de um arquivo de Alice para Bob.

Pode-se concluir corretamente que nessa comunicação, a comparação entre os hashes calculados permite verificar a

Provas

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasDoS: Denial of Service

Provas

Entre as dimensões da gestão de sistemas de informação encontra-se a integridade que é entendida como a confirmação de que os dados enviados, recebidos ou armazenados estão completos e inalterados. Uma das formas de manter a integridade são os denominados modelos de controle que definem as características primitivas de um determinado conjunto de regras de autorização a serem utilizadas. Essas características influenciam os limites da semântica de autorização (SORDI e MEIRELES, 2010).

As indicações a seguir são modelos de controle de acesso.

(1) Discretionary Access Control;

(2) Mandatory Acess Control; e

(3) Role- Based Acess Control.

Assinale a alternativa correta quanto ao(s) modelo(s) de controle de acesso, conforme apresentado pelos autores.

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologiaAmeaça

- Conceitos BásicosTerminologiaAtaque

Provas

- Conceitos BásicosTerminologiaAtaque

- Análise de VulnerabilidadesAnálise de Tráfego e Logs

- Ataques e Golpes e AmeaçasAtaques Ativos

- Ataques e Golpes e AmeaçasAtaques Passivos

Provas

Provas

Disciplina: TI - Segurança da Informação

Banca: Instituto Legatus

Orgão: Pref. Passagem Franca Piauí-PI

Provas

Disciplina: TI - Segurança da Informação

Banca: Excelência

Orgão: Pref. Três Corações-MG

Provas

- Certificado DigitalArmazenamento de Chaves

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalICP-Brasil

- Certificado DigitalTipos de Certificados Digitais

Provas

Caderno Container