Foram encontradas 16.672 questões.

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

Considere as seguintes afirmações relacionadas ao uso de criptografia em redes TCP/IP.

I. Na criptografia assimétrica, além do envio confidencial de mensagens, é possível assinar cada mensagem enviada de modo que o destinatário possa comprovar a autenticidade da origem. Para isso, é necessário utilizar a chave pública do destinatário na verificação da assinatura do remetente.

II. Em um certificado digital, constam várias informações relevantes ao processo de identificação segura de dados, entre elas o proprietário e sua chave pública, além do nome e da assinatura da AC (autoridade certificadora) responsável pela emissão e validação do certificado.

III. Um usuário precisa enviar uma mensagem criptografada para outro usuário da rede, de modo que apenas o destinatário consiga verificar o seu conteúdo após o envio. Para isso, o remetente, antes do envio, criptografa a mensagem com a chave pública do destinatário.

IV. Utilizando criptografia simétrica, dois usuários compartilham uma única chave criptográfica que pode ser utilizada tanto para criptografar como decriptografar mensagens, na origem e/ou no destino.

Das afirmações, estão corretas

Provas

Com relação à classificação dos ativos de informação quanto à confiabilidade, avalie se as afirmativas a seguir são falsas (F) ou verdadeiras (V):

- INFORMAÇÃO PÚBLICA: deve ser protegida do acesso externo e sua integridade é vital e o acesso não autorizado pode causar prejuízos financeiros aos negócios. Exemplos: dados de clientes e senhas de acesso.

- INFORMAÇÃO CONFIDENCIAL: se forem divulgadas não trarão prejuízos financeiros aos negócios, sua integridade não é vital e seu uso é livre. Exemplos: informações publicadas na internet e folders da organização.

- INFORMAÇÃO PÚBLICA: deve ser protegida interna e externamente a quantidade de pessoas que a acessam é extremamente controlada. Exemplos: informações de concorrências e militares.

As afirmativas são respectivamente:

Provas

Uma forma de ataque consiste em adivinhar uma senha pelo método de tentativa e erro, podendo utilizar, por exemplo, um bot para realizar essa busca exaustiva de forma automatizada. Nesse contexto, observe a figura do cadeado abaixo.

Esse cadeado pode permitir uma combinação numérica de 3 dígitos, podendo ser aberto após, no máximo 1000 tentativas, o que para um computador seria uma senha muito frágil. Para evitar a eficácia deste tipo de ataque é recomendável adotar senhas fortes, de no mínimo 8 caracteres contendo números, letras e símbolos, aumentando exponencialmente a quantidade de combinações e consequentemente a segurança. O método descrito é conhecido como ataque de:

Provas

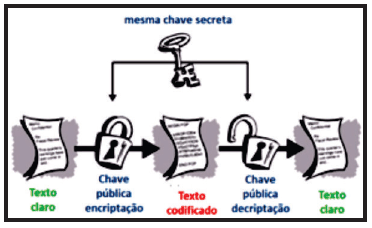

A figura abaixo ilustra um tipo de criptografia, sendo dois exemplos DES e AES.

Trata-se de uma criptografia denominada:

Provas

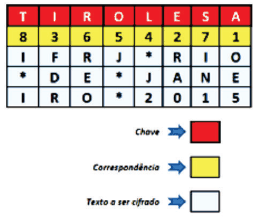

A criptografia que utiliza cifra está associada à transformação de caractere por caractere ou de bit por bit, sem levar em conta a estrutura linguística da mensagem. De acordo com TANENBAUM, o método cifra por transposição é descrito a seguir.

• a cifra se baseia em uma chave ou frase que não contém letras repetidas, como TIROLESA.

• A finalidade da chave é numerar as colunas de modo que a coluna 1 fique debaixo da letra da chave mais próxima do início do alfabeto, e assim, por diante, conforme ilustrado na figura abaixo.

• O texto simples (“IFRJ*RIO*DE*JANEIRO*2015”) é escrito horizontalmente, em linhas.

• O texto cifrado é lido em colunas, a partir da coluna cuja letra da chave seja a mais baixa.

Nessas condições, o texto cifrado é:

Provas

Certo vírus de computador possui as características listadas a seguir.

• Constitui uma praga cibernética que esconde-se nos sistemas operacionais para que usuários mal intencionados possam fazer o que quiserem e quando bem entenderem.

• No sistema Windows, em uma forma de atuação eles infectam tarefas e processos de memória, anulando os pedidos do programa que está com esta praga, fazendo com que o programa não encontre os arquivos necessários para funcionar. Em resumo, este vírus “engana” o programa, fazendo-o acreditar que o arquivo não está lá, provocando mensagens de erro.

• Nas distribuições Linux/Unix, em uma forma de atuação eles substituem um programa de listagem de arquivos e, com isso, ele mesmo passa a exibir as listas, ao mesmo tempo em que fica são e salvo, escondido no sistema. Em resumo, se este vírus não é detectado, fica fácil para um hacker com más intenções exercer o direito de ir e vir no computador infectado.

Esse vírus é conhecido como:

Provas

Com relação a um Trojan, avalie se as afirmativas a seguir são falsas (F) ou verdadeiras (V):

- É obtido por meio de download por e-mail e por redes sociais além do uso de mídias removíveis infectadas.

- Entre as ações maliciosas mais comuns estão a de furtar informações sensíveis e do envio de spam e phishing.

- A contaminação ocorre a partir da execução explícita de código malicioso e da propagação de si próprio em arquivos infectados.

As afirmativas são respectivamente:

Provas

Com relação a códigos maliciosos e ao termo worm, analise as afirmativas a seguir.

I. Um worm espalha-se por meio de vulnerabilidades, identificando computadores ativos na rede e explorando as conexões ou a internet através de correio eletrônico, redes sociais, bate papo e programas de compartilhamento de arquivos.

II. O impacto de um worm na máquina infectada se traduz no consumo de tráfego na rede durante a transmissão, tornando o acesso à internet mais lento.

III. É uma rede formada por milhares de computadores zumbis, o que oferece maior capacidade computacional para realizar ataques ou ações maliciosas.

Assinale a alternativa correta:

Provas

No que diz respeito a códigos maliciosos, atualmente observa-se que uma fraude frequente na web tem por objetivo o roubo de identidades online. Um modo de cometer este tipo de fraude é realizado por meio do envio de mensagens de e-mail que parecem ter sido enviadas por empresas legítimas, contendo aparência oficial e logotipo, inclusive. Normalmente, estas mensagens solicitam informações importantes, como senhas e números de contas. Uma vez que os e-mails parecem autênticos, um em cada cinco destinatários responde fornecendo as informações solicitadas e, posteriormente, torna-se uma vítima de roubo de identidade. Esse tipo de fraude é conhecido como:

Provas

No que diz respeito aos conceitos de gestão da segurança da informação:

I. ______ - é um agente externo, que se aproveita das vulnerabilidades e com isso afeta a confidencialidade, integridade ou disponibilidade da informação, causando um desastre ou perda significativa em um ambiente, sistema ou ativo de informação.

II. ______ - é a probabilidade da concretização de um evento que pode causar perdas significativas por causar danos a um ou mais ativos da organização.

III. _______ - é medido pelos efeitos ou consequências, pelo prejuízo financeiro de um incidente de segurança da informação junto a um ativo da instituição.

Os itens que completam corretamente as lacunas do fragmento acima são respectivamente:

Provas

Caderno Container