Foram encontradas 70 questões.

Para Weill e Jeanne (2006:29) toda empresa precisa tomar cinco decisões inter-relacionadas sobre tecnologia da informação relacionadas com o desempenho da área. Associe as duas colunas conforme as decisões que as empresas devem tomar conforme apresentadas pelo autor.

DECISÕES

(1) Decisões sobre os princípios de TI.

(2) Decisões sobre a arquitetura de TI.

(3) Decisões sobre a infraestrutura de TI.

(4) Decisões sobre os investimentos e a priorização da TI.

(5) Necessidades de aplicações de negócio.

ASPECTOS ENVOLVIDOS NAS DECISÕES

( ) Declarações de alto nível sobre como a TI é utilizada no negócio.

( ) Organização lógica de dados, aplicações e infra-estruturas, definida a partir de um conjunto de políticas, relacionamentos e opções técnicas adotadas para obter a padronização e a integração técnicas e de negócio desejadas.

( ) Serviços de TI coordenados de maneira centralizada e compartilhados, que provêm a base para a capacidade da empresa.

( ) Especificações da necessidade de negócio de aplicações de TI adquiridas no mercado ou desenvolvidas internamente.

( ) Decisões sobre o quanto e o onde investir, incluindo a aprovação de projetos e as técnicas de justificação.

Indique a alternativa que apresenta a correlação correta.

Provas

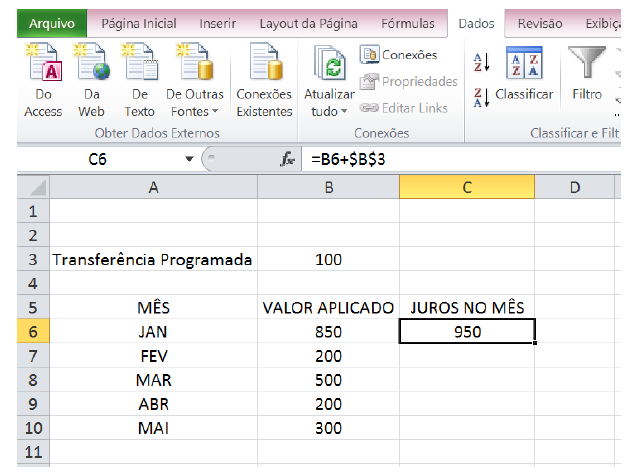

A seguinte Figura mostra parte do ambiente de trabalho do Excel 2010.

As fórmulas das células C7 até C10 devem ser obtidas a partir da fórmula da célula C6 por meio do seguinte procedimento:

i) seleciona-se a célula C6;

ii) posiciona-se o cursor do mouse no canto inferior direito da célula selecionada;

iii) pressiona-se o botão direito do mouse e arrasta-o ao longo da coluna C da linha 7 até a linha 10; e

iv) libera-se o botão do mouse.

Provas

Provas

Provas

Provas

Com relação ao aplicativo Microsoft Outlook 2010 afirma-se que:

I – É um programa que oferece um serviço de webmail.

II – Se a caixa de correio tiver um limite de tamanho, o aplicativo possui uma representação visual da quantidade de espaço restante na caixa de correio.

III – Quando as mensagens forem excluídas de uma conta de e-mail IMAP, o aplicativo move as mensagens para a pasta “Itens Excluídos”.

É correto apenas o que se afirma em

Provas

Relacione as seguintes tecnologias de impressoras com suas respectivas características

1 – Laser.

2 – Jato de tinta.

3 – Matricial.

( ) O funcionamento consiste no contato de micro agulhas e uma fita encharcada de tinta. São normalmente utilizadas em empresas que utilizam folhas carbonadas e precisam arquivar segundas vias de documentos fiscais. Proporcionam baixo custo de impressão, porém, geralmente são lentas e barulhentas.

( ) Utilizam cartuchos de tinta, são geralmente silenciosas e podem propiciar boa velocidade e impressão colorida.

( ) Utilizam toner, são normalmente rápidas e silenciosas e oferecem uma boa relação entre custo e benefício.

Provas

Provas

Provas

Entre as dimensões da gestão de sistemas de informação encontra-se a integridade que é entendida como a confirmação de que os dados enviados, recebidos ou armazenados estão completos e inalterados. Uma das formas de manter a integridade são os denominados modelos de controle que definem as características primitivas de um determinado conjunto de regras de autorização a serem utilizadas. Essas características influenciam os limites da semântica de autorização (SORDI e MEIRELES, 2010).

As indicações a seguir são modelos de controle de acesso.

(1) Discretionary Access Control;

(2) Mandatory Acess Control; e

(3) Role- Based Acess Control.

Assinale a alternativa correta quanto ao(s) modelo(s) de controle de acesso, conforme apresentado pelos autores.

Provas

Caderno Container