Foram encontradas 4.007.000 questões.

Uma sub-rede de microcomputadores está configurada por

meio do endereço IP 187.193.158.0/24. Nesse contexto, pode-se

concluir que o endereço de broadcast e a máscara para essa subrede são, respectivamente:

Provas

Questão presente nas seguintes provas

O modelo OSI (Open Systems Interconnection) é uma

referência na área de redes de computadores, proporcionando

um framework para padronizar a comunicação entre sistemas.

Dividido em sete camadas distintas, é um modelo que organiza

as funções de rede, desde a transmissão física dos dados até a

apresentação das informações ao usuário final, sendo que cada

camada desempenha uma função específica e interage com as

adjacentes, facilitando, assim, a interoperabilidade entre diferentes

tecnologias e protocolos. Das sete camadas, as funções de três

são descritas a seguir.

I. Garantir comunicação confiável entre dois dispositivos diretamente conectados, dividir os dados em quadros (frames), controlar erros e fluxo e usar endereços físicos (MAC).

II. Rotear dados entre redes diferentes, usar endereços lógicos (IP) para encontrar o melhor caminho até o destino e dividir dados em “pacotes”.

III. Traduzir dados para um formato compreensível pela aplicação (criptografia, compressão, conversão).

Essas camadas são denominadas, respectivamente:

I. Garantir comunicação confiável entre dois dispositivos diretamente conectados, dividir os dados em quadros (frames), controlar erros e fluxo e usar endereços físicos (MAC).

II. Rotear dados entre redes diferentes, usar endereços lógicos (IP) para encontrar o melhor caminho até o destino e dividir dados em “pacotes”.

III. Traduzir dados para um formato compreensível pela aplicação (criptografia, compressão, conversão).

Essas camadas são denominadas, respectivamente:

Provas

Questão presente nas seguintes provas

RAID é a sigla para "Redundant Array of Independent Disks"

e diz respeito à tecnologia que agrupa, em computadores, dois

ou mais discos rígidos em arranjos para trabalho conjunto. Essa

tecnologia permite formar uma única unidade lógica, na qual

os mesmos dados que são armazenados em um disco ficam

disponíveis em outro, tendo como objetivo aumentar a segurança

e/ou a performance do sistema de armazenamento. Dentre os

tipos de RAID, um associa o espelhamento de informações e “data

striping” à gravação em alta performance, e sua implementação

utiliza pelo menos 4 discos rígidos, onde são criadas combinações

de dois ou mais grupos para escrita simultânea. Esse arranjo é

conhecido como:

Provas

Questão presente nas seguintes provas

Atualmente, os sistemas operacionais suportam um

recurso que permite a execução concorrente de diversos

programas. Esse recurso atua na capacidade de um programa

em executar múltiplas tarefas simultaneamente, o que permite

que os programas utilizem melhor os recursos do computador,

aumentando, assim, sua eficiência e capacidade de resposta.

Dentre os tipos implementados, um deles corresponde a uma

técnica na qual o sistema operacional interrompe periodicamente

a execução de um programa e passa o controle para outro que

está em espera. Esse método impede que um único programa

monopolize os recursos do sistema, e é também conhecido como

"time-slice multitasking", ou seja, o sistema operacional divide o

tempo do processador entre as diferentes tarefas, executando-as em curtos intervalos de tempo. São vantagens importantes

a maximização do uso do processador e o gerenciamento de

múltiplas tarefas. Esse recurso é conhecido como multitarefa:

Provas

Questão presente nas seguintes provas

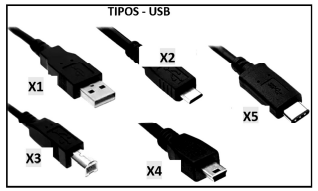

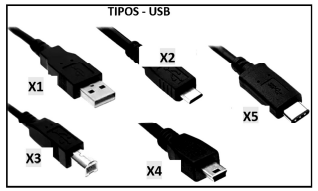

USB (Universal Serial Bus) é um padrão de conexão por cabo

que permite a transmissão de dados entre dispositivos variados,

como celulares, PCs, TVs e acessórios. As especificações da

tecnologia também permitem que uma conexão USB forneça

alimentação elétrica ou faça recarga de bateria. A figura abaixo

mostra cinco tipos de conectores USB.

Com base na imagem, pode-se afirmar que X1, X2, X3, X4 e X5 identificam, respectivamente, os conectores USB de tipos conhecidos por:

Com base na imagem, pode-se afirmar que X1, X2, X3, X4 e X5 identificam, respectivamente, os conectores USB de tipos conhecidos por:

Provas

Questão presente nas seguintes provas

4048386

Ano: 2026

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: UFRJ

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: UFRJ

No que diz respeito à arquitetura de computadores e

aos sistemas de numeração, o número decimal 234 possui,

respectivamente, as seguintes representações binária e

hexadecimal:

Provas

Questão presente nas seguintes provas

4048385

Ano: 2026

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: UFRJ

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: UFRJ

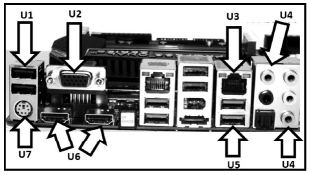

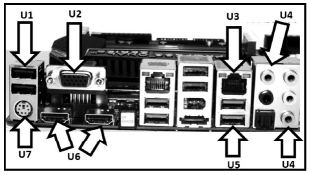

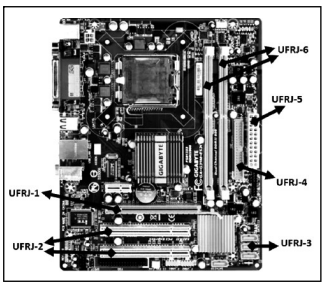

Na figura a seguir pode-se identificar as interfaces existentes

na placa-mãe e no gabinete de um microcomputador Intel, versão

desktop, utilizados na montagem, configuração e conexão de

dispositivos de entrada/saída de dados.

A partir disso, pode-se assumir que, na imagem, as interfaces identificadas pelas siglas PS2, RJ45, USB e HDMI correspondem, respectivamente, a:

A partir disso, pode-se assumir que, na imagem, as interfaces identificadas pelas siglas PS2, RJ45, USB e HDMI correspondem, respectivamente, a:

Provas

Questão presente nas seguintes provas

4048384

Ano: 2026

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: UFRJ

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: UFRJ

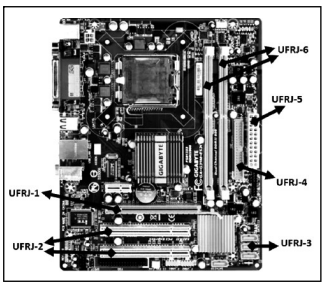

Um técnico de TI precisa substituir a placa-mãe de um

microcomputador Intel. A imagem abaixo representa a nova placa-mãe, bem como os seus componentes de hardware.

Nesse contexto, os slots/soquetes identificados por UFRJ-6, UFRJ-3 e UFRJ-1 são utilizados para instalar, respectivamente, os seguintes componentes:

Nesse contexto, os slots/soquetes identificados por UFRJ-6, UFRJ-3 e UFRJ-1 são utilizados para instalar, respectivamente, os seguintes componentes:

Provas

Questão presente nas seguintes provas

Códigos maliciosos são programas que executam ações

danosas e atividades maldosas, chamados genericamente de

vírus de computador. O código malicioso que tem por característica

tornar inacessíveis os dados armazenados no dispositivo, usando

criptografia, e exige pagamento de resgate para que o usuário

possa voltar a ter acesso ou para que os dados sensíveis não

sejam divulgados publicamente, é denominado:

Provas

Questão presente nas seguintes provas

Um administrador de um computador instalado com uma

versão do sistema operacional Linux precisa, em algum momento,

saber quais processos estão utilizando uma determinada porta.

Para isso, ele pode utilizar o comando:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container