Foram encontradas 743 questões.

- CriptografiaCriptografia Simétrica3DES: Triple Data Encryption Standard

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

O SSH, que é um acrônimo para secure shell, é um protocolo que permite trabalhar com sessões cifradas entre computadores remotos. As técnicas de criptografia suportadas pelo SSH incluem o AES (advanced encryption standard), o triple DES e o blowfish.

Provas

No que se refere a tecnologias de redes e seus equipamentos, bem como a gerenciamento de redes, julgue os próximos itens.

Uma rede gerenciada com o SNMP (simple network management protocol) possui três componentes chaves: os dispositivos gerenciados, os agentes e o NMS (networkmanagement system). O agente é definido como um software que reside em um dispositivo gerenciado e também no NMS.

Provas

No que se refere a tecnologias de redes e seus equipamentos, bem como a gerenciamento de redes, julgue os próximos itens.

Os protocolos utilizam pacotes broadcast e multicast na camada 2 do modelo OSI (open systems interconnection) para se comunicarem com toda a rede ou com partes dela. Quando a comunicação é do tipo broadcast, deve ser enviado um pacote para o endereço 0xFFFFFFFF.

Provas

![]()

Com referência à tecnologia Ethernet e ao formato de quadro Ethernet mostrado na figura acima, julgue os itens que se seguem.

O padrão IEEE 802.3 define o formato básico do quadro que é requerido para todas as implementações MAC (media access control). Esse formato básico contém 7 campos, que correspondem a alguns dos mostrados na figura.

Provas

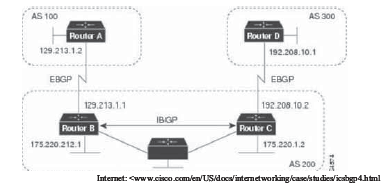

Com base nos conceitos do protocolo BGP (Border Gateway Protocol) e na figura acima, julgue os itens a seguir.

Conforme ilustrado na figura, o AS 200 é um sistema autônomo de trânsito para as comunicações entre o AS 100 e o AS 300.

Provas

Com base nos conceitos do protocolo BGP (Border Gateway Protocol) e na figura acima, julgue os itens a seguir.

Pelo fato de o BGP utilizar o TCP (transmission control protocol) como protocolo de transporte, especificamente na porta 179, os roteadores que mantêm uma conexão desse tipo são denominados de vizinhos ou peers. Na situação em apreço, os roteadores B e C não podem ser considerados peers.

Provas

Com relação a segurança física e lógica, mecanismos de autenticação (TACACS, RADIUS), certificação digital, criptografia e tratamento de incidentes de segurança, julgue os itens a seguir.

MD2, MD4 e MD5 são uma família de funções hash do tipo one-way. O MD2 produz uma chave de 64 bits que é considerada menos segura que as do MD4 e do MD5. O MD4 produz uma chave de 128 bits e usa operandos de 32 bits para uma rápida implementação.

Provas

Com relação a segurança física e lógica, mecanismos de autenticação (TACACS, RADIUS), certificação digital, criptografia e tratamento de incidentes de segurança, julgue os itens a seguir.

As transações entre um cliente e um servidor RADIUS são autenticadas por meio do uso de um segredo compartilhado, o qual nunca é enviado pela rede. A mensagem Access-Request é enviada ao servidor RADIUS através da rede. Se alguma condição não for satisfeita, o servidor RADIUS retorna a mensagem Access-Reject, indicando que a solicitação do usuário é inválida.

Provas

Uma pesquisa foi realizada para avaliar o tempo de vida útil, !$ V !$, de determinado modelo de telefone celular. Sabe-se que a distribuição !$ V !$ segue uma distribuição log normal; isto é, a variável aleatória !$ V !$ é tal que !$ X = 1n(V) !$ segue uma distribuição normal, com média !$ \mu !$ e desvio-padrão !$ \sigma !$, ambos desconhecidos. Uma amostra aleatória simples !$ V_1, \, V_2, \,... \, V_n !$ foi retirada dessa distribuição de tempos. Com base nessas informações, julgue o item que se segue.

A média amostral dos tempos !$ V_1, \, V_2, \,... \, V_n !$ é uma estimativa de mínimos quadrados para o tempo médio da distribuição !$ V !$.

Provas

Uma pesquisa foi realizada para avaliar o tempo de vida útil, !$ V !$, de determinado modelo de telefone celular. Sabe-se que a distribuição !$ V !$ segue uma distribuição log normal; isto é, a variável aleatória !$ V !$ é tal que !$ X = 1n(V) !$ segue uma distribuição normal, com média !$ \mu !$ e desvio-padrão !$ \sigma !$, ambos desconhecidos. Uma amostra aleatória simples !$ V_1, \, V_2, \,... \, V_n !$ foi retirada dessa distribuição de tempos. Com base nessas informações, julgue o item que se segue.

!$ \sum \limits^n_{i = 1} 1n (V_i) !$ e !$ \sum \limits^n_{i = 1} [1n (V_i)]^2 !$são, conjuntamente, estatísticas completas e suficientes para !$ \mu !$ e !$ \sigma !$.

Provas

Caderno Container