Foram encontradas 50 questões.

Considerando os modelos avançados de inteligência artificial, assinale a alternativa correta acerca das redes neurais profundas (deep learning) e seus desafios no contexto da proteção de dados pessoais.

Provas

Em relação aos modelos de inteligência artificial (IA), assinale a alternativa correta.

Provas

Nas relações de consumo, a proteção de dados pessoais deve considerar tanto as disposições do Código de Defesa do Consumidor (CDC) quanto as diretrizes LGPD. Com base na articulação entre esses dois diplomas, assinale a alternativa correta.

Provas

A segurança da informação é um dos pilares da proteção de dados pessoais, abordada por frameworks internacionais e boas práticas que influenciam diretamente a conformidade de organizações públicas e privadas. Com base nas diretrizes de segurança da informação, assinale a alternativa correta.

Provas

Considere que uma empresa do setor financeiro, com vistas a reforçar a segurança de seus sistemas e cumprir regulações de proteção de dados, tenha implementado um conjunto de medidas. A principal delas consistiu em estabelecer uma política de controle de acesso que define, com base no princípio do menor privilégio, as permissões de acesso dos funcionários a dados sensíveis, exigindo aprovação formal do gestor da área e do gestor da informação para qualquer concessão de acesso.

Com base na situação descrita, é correto afirmar que o tipo de controle de segurança da informação utilizado é o

Provas

Uma organização precisa garantir a autenticidade, a integridade e o não repúdio de contratos digitais enviados a seus parceiros comerciais. A confidencialidade do conteúdo do contrato durante o trânsito não é a principal preocupação, mas a validação da origem e a garantia de que o documento não foi alterado são imperativas. O mecanismo criptográfico que atende de forma mais completa a esses três requisitos simultaneamente consiste em

Provas

Considere que certo analista de segurança da informação tenha detectado uma atividade anômala em determinado servidor de banco de dados crítico, caracterizada por múltiplos acessos falhos seguidos por uma extração de dados bem-sucedida para um endereço IP externo não reconhecido. Nesse contexto, assinale a alternativa que corresponde ao próximo passo mais adequado e imediato a ser dado, segundo as melhores práticas de gestão e resposta a incidentes, como as descritas pelo NIST SP 800-61.

Provas

À teoria da regulação apresenta fundamentos que justificam a intervenção estatal na economia, por meio da regulação, com base no pressuposto de que os reguladores agem no interesse público. Contudo, na prática, verifica-se, em muitos casos, a ineficiência da regulação. Nesse contexto, assinale a alternativa que expressa a ideia central da teoria da captura.

Provas

As falhas de mercado demonstram que o livre mercado nem sempre é justo e eficiente, o que justificaria a intervenção estatal. Assim, a teoria da regulação busca explicar como e porque os governos intervêm nos mercados por meio de regras, normas e controles. De acordo com a teoria do interesse público (teoria da regulação), o mercado

Provas

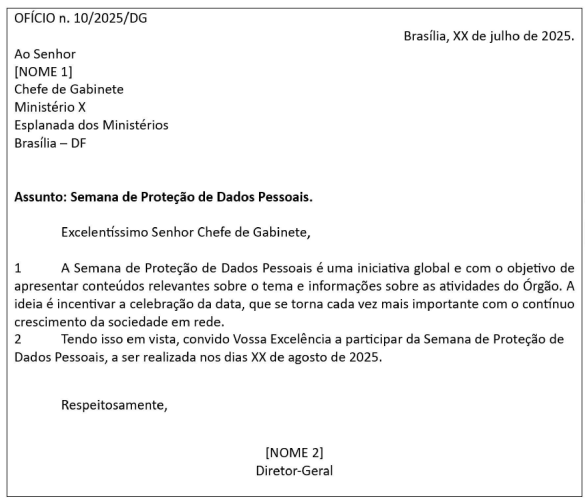

Considerando o exemplo de ofício apresentado, de acordo comvo. Manual de Redação da Presidência da República, assinale a alternativa correta.

Provas

Caderno Container