Foram encontradas 70 questões.

- CMMI: Capability Maturity Model IntegrationCMMI v1.3

- CMMI: Capability Maturity Model IntegrationComparação CMMI e MPS.BR

- MPS.BR

Provas

Considere a situação abaixo.

As filiais de uma empresa não conseguem acessar os sistemas da sede. A falha identificada foi a perda da tabela de rotas do roteador da sede. A tabela de rotas foi reparada, mas demorou 10 minutos até que ocorresse a restauração, ou seja, até que o protocolo de roteamento atualizasse as rotas de todas as filiais. A equipe de TI levou 5 minutos para refazer as rotas.

De acordo com a ITIL v3, atualizada em 2011, o TMPR (Tempo Médio Para Reparo) e o TMRS (Tempo Médio para Restaurar Serviço) foram, correta e respectivamente,

Provas

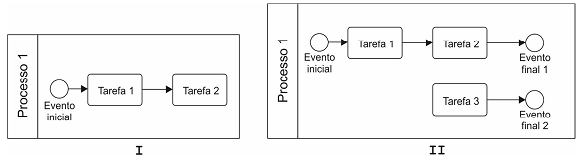

Considere os diagramas BPMN abaixo.

Ao observar os diagramas BPMN I e II, um Agente de Fiscalização à Regulação de Transporte afirma corretamente que

Provas

- LinuxDistribuiçõesDebian

- LinuxDistribuiçõesFedora

- LinuxPacotes e Atualizações no Linuxapt-get

- LinuxPacotes e Atualizações no Linuxyum

- LinuxShell no LinuxInterface de Linha de Comando (Linux)

Provas

Logs são muito importantes para a administração segura de um sistema, pois registram informações sobre o seu funcionamento e sobre eventos detectados. Devem ser transferidos periodicamente do disco para dispositivos de armazenamento off-line, tais como fita, CD-R ou DVD-R. É recomendável que seja gerado um checksum criptográfico dos logs que são armazenados off-line e que esse checksum seja mantido deles separado, para que se possa verificar a integridade dos logs caso necessário. O checksum criptográfico pode ser realizado, por exemplo, por meio dos algoritmos

Provas

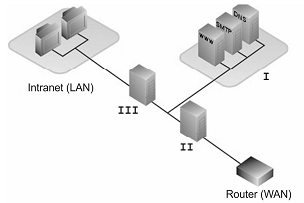

A imagem abaixo mostra a utilização de uma arquitetura com mecanismos apropriados para proteger a rede interna de uma organização.

Na arquitetura mostrada na figura, I é

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- GestãoGestão de Ativos de Informação

- GestãoGestão de RiscosAnálise de Riscos

- GestãoPolíticas de Segurança de Informação

Provas

Provas

- Modelo OSIModelo OSI: Camada Física

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Par Trançado

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

Provas

Provas

Caderno Container