Foram encontradas 2.975 questões.

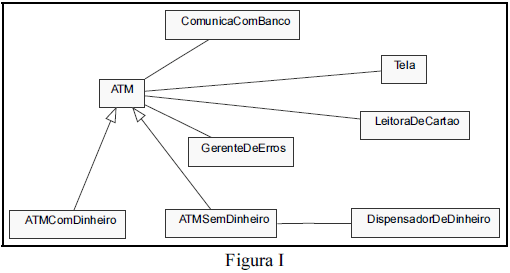

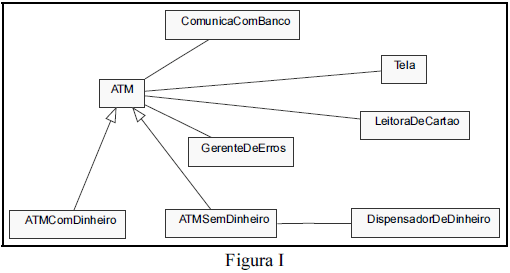

A figura acima apresenta um conjunto de diagramas UML simplificados de um sistema de software para terminais de auto-atendimento bancário (ATM).

Com base nesses diagramas, julgue o próximo item.

O diagrama de seqüências da figura II pode ser convertido em um diagrama de colaboração, sem perda da informação contida em sua representação.

Provas

A figura acima apresenta um conjunto de diagramas UML simplificados de um sistema de software para terminais de auto-atendimento bancário (ATM).

Com base nesses diagramas, julgue o próximo item.

Os objetos que possuem nomes na figura II são instâncias únicas de suas respectivas classes nesse sistema.

Provas

Os sistemas de software tiveram tradicionalmente com o foco a funcionalidade, tendo sido dada pouca importância à segurança da informação em seu desenvolvimento. O desenvolvimento de software seguro vem aparecendo nos últimos anos como uma disciplina importante que altera essa perspectiva clássica.

Acerca da segurança em sistemas de software, julgue o item a seguir.

A interceptação de mensagens trocadas em claro através da rede entre entidades de uma aplicação distribuída consiste em um ataque capaz de comprometer a confidencialidade dos dados envolvidos nas transações, mesmo que a comunicação entre as entidades se dê por intermédio de um protocolo de comunicação proprietário e desconhecido pelo atacante.

Provas

Os sistemas de software tiveram tradicionalmente com o foco a funcionalidade, tendo sido dada pouca importância à segurança da informação em seu desenvolvimento. O desenvolvimento de software seguro vem aparecendo nos últimos anos como uma disciplina importante que altera essa perspectiva clássica.

Acerca da segurança em sistemas de software, julgue o item a seguir.

Defeitos em software que acarretam o estouro de buffer podem permitir que atacantes experientes executem códigos maliciosos em sistemas que executam software que contenha o referido defeito.

Provas

- Ataques e Golpes e AmeaçasAtaque de Dicionário

- AAA: Autenticação, Autorização e AuditoriaAutenticação de Usuários

- AAA: Autenticação, Autorização e AuditoriaSenhas e Políticas de Senha

Os sistemas de software tiveram tradicionalmente com o foco a funcionalidade, tendo sido dada pouca importância à segurança da informação em seu desenvolvimento. O desenvolvimento de software seguro vem aparecendo nos últimos anos como uma disciplina importante que altera essa perspectiva clássica.

Acerca da segurança em sistemas de software, julgue o item a seguir.

Uma das principais preocupações de segurança em software aplicativo é a utilização de senhas pessoais como forma de autenticação de usuários. Como uma regra geral, as senhas pessoais não podem ser armazenadas em claro em bancos de dados ou mesmo em instâncias de software mantidas em memória durante a execução do software. Uma maneira simples de solucionar esse problema consiste na utilização de funções hash unidirecionais, que são aplicadas às senhas tão logo elas sejam digitadas, gerando uma mensagem de resumo que é armazenada em banco de dados. Entretanto, esse sistema ainda é suscetível a ataques de dicionário, permitindo a quebra de senhas frágeis.

Provas

- Gestão de ProjetosPMBOKIntrodução ao PMBOK

- Gestão de ProjetosPMBOKÁreas de ConhecimentoPMBOK: Gerenciamento do Escopo do Projeto

- Gestão de ProjetosPMBOKÁreas de ConhecimentoPMBOK: Gerenciamento da Qualidade do Projeto

Provas

Provas

Internet: <http://www.brpreiss.com>.

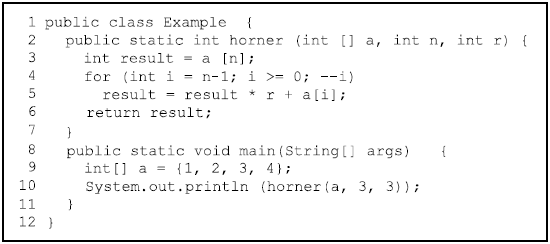

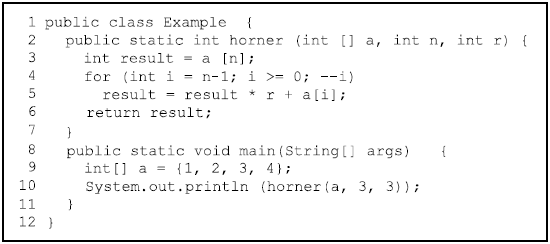

O código acima apresenta a implementação de um algoritmo chamado horner, na linguagem Java.

A partir desse algoritmo e considerando que o método main da classe Example seja executado, julgue o item que se segue.

Após a referida execução, o número 142 será impresso.

Provas

Internet: <http://www.brpreiss.com>.

O código acima apresenta a implementação de um algoritmo chamado horner, na linguagem Java.

A partir desse algoritmo e considerando que o método main da classe Example seja executado, julgue o item que se segue.

A ordem de complexidade temporal do algoritmo horner é linear.

Provas

Texto para o item.

Internet: <http://www.cs.umd.edu>.

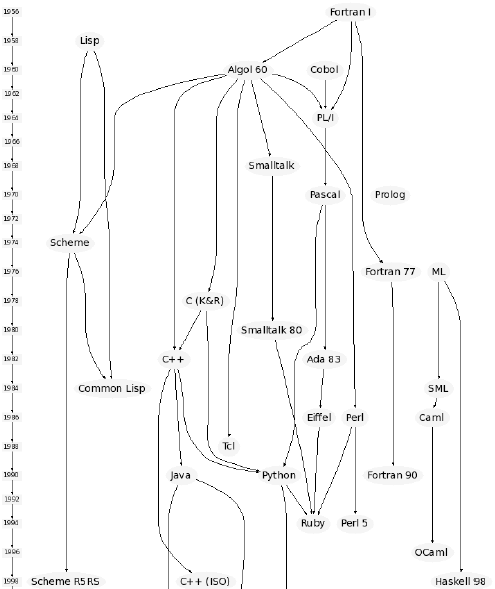

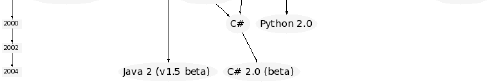

O diagrama acima apresenta alguns relacionamentos estabelecidos entre linguagens de programação concebidas nos últimos cinqüenta anos.

Com relação às informações apresentadas no texto e aos conceitos de linguagem de programação, julgue o item seguinte.

A linguagem C#, cuja sintaxe é fortemente embasada na linguagem Java, possui um amplo conjunto de bibliotecas para manipulação de tipos de dados complexos, mas não dispõe de mecanismos para tratamento de grandes módulos de software nem gerenciamento automático de memória, como ocorre com a linguagem Java.

Provas

Caderno Container