Foram encontradas 785 questões.

No Linux, qual comando pode ser utilizado para detectar

se existe a ocorrência (ignorando maiúsculas e minúsculas)

do termo paz no arquivo "/tmp/x"?

Provas

Questão presente nas seguintes provas

- Arquitetura de RedesSistemas Operacionais de Rede

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

- Protocolos e ServiçosTransferência de Arquivos

- Segurança de RedesAutenticação de Rede

A rede interna de uma empresa é formada por servidores

Windows 2003. NÃO é possível oferecer, nativamente, para

os usuários dessa rede o(a)

Provas

Questão presente nas seguintes provas

José deseja invalidar seu certificado digital ICP-Brasil de

pessoa física, de modo a impossibilitar o seu uso. Para

isso, ele

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

- Protocolos e ServiçosInternet e EmailHTTPS: Hyper Text Transfer Protocol Secure

Para aumentar a segurança de uma aplicação WEB, que

protocolo pode ser utilizado de forma a garantir integridade

e confidencialidade dos dados?

Provas

Questão presente nas seguintes provas

- Sistemas de InformaçãoIntegração de Sistemas de Informação

- Sistemas de InformaçãoTomada de Decisão Apoiada por SI

Uma empresa deseja criar uma base de dados para apoio

à tomada de decisão. As informações corporativas encontram-

se em 4 bancos de dados distintos e possuem representações

diferentes para atributos de uma pessoa física.

Por exemplo, em determinado banco de dados, uma pessoa

física do sexo masculino é representada por um atributo

com valor M, enquanto que em outro banco de dados,

com valor 1.

Em que etapa de um procedimento de ETL para essa base

de dados deve ocorrer uma padronização desse tipo de

valor?

Provas

Questão presente nas seguintes provas

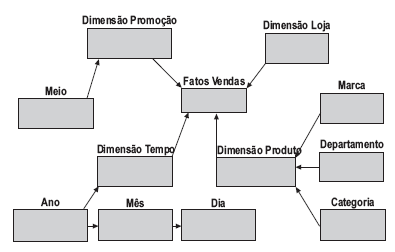

Analise a figura e as afirmativas a seguir.

I – A figura apresenta um modelo dimensional floco-de- -neve.

II – O modelo acima é apropriado para escrita e não para leitura.

III – O modelo dimensional pode ser utilizado para construção de um data warehouse.

Está(ão) correta(s) APENAS a(s) afirmativa(s)

Provas

Questão presente nas seguintes provas

Se uma tabela de clientes está na terceira Forma Normal

(3FN), em que forma normal está também essa tabela?

Provas

Questão presente nas seguintes provas

Em determinada transação de um sistema de contabilidade,

as chaves estrangeiras devem ser avaliadas somente

no COMMIT dessa transação. Que propriedade pode ser

aplicada em uma restrição (constraint) para atingir esse

comportamento?

Provas

Questão presente nas seguintes provas

- Fundamentos de ProgramaçãoAnálise Assintótica (Notação Big-O)

- Fundamentos de ProgramaçãoComplexidade

No desenvolvimento de um sistema de análise financeira,

um programador utilizou um algoritmo cuja complexidade

de tempo, no pior caso, é igual a O(n).

Outro programador aponta um algoritmo de melhor complexidade

igual a

Provas

Questão presente nas seguintes provas

- Gestão de ProjetosAnálise de Valor Agregado (EVA)

- Gestão de ProjetosMonitoramento e Controle de Projetos

- Gestão de ProjetosPMBOKIntrodução ao PMBOK

- Gestão de ProjetosPMBOKÁreas de ConhecimentoPMBOK: Gerenciamento do Cronograma do Projeto

Em determinado momento, um projeto de desenvolvimento de um sistema de informação encontra-se na situação a seguir.

PV (Planned Value) = R$ 30.000,00

EV (Earned Value) = R$ 15.000,00

AC (Actual Cost) = R$ 45.000,00

Segundo o PMBOK, qual o valor do SPI (Schedule Performance Index)?

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container