Foram encontradas 50 questões.

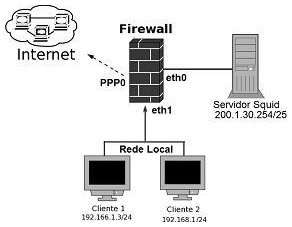

O iptables pode ser utilizado para fazer o redirecionamento transparente dos pacotes HTTP para um servidor Squid.

Com base na figura apresentada, assinale a alternativa que indica a regra iptables que possibilita o redirecionamento dos pacotes oriundos da Rede Local para o servidor Squid de IP 200.1.30.254, na sua porta padrão.

Provas

Questão presente nas seguintes provas

2290546

Ano: 2014

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IADES

Orgão: EBSERH

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IADES

Orgão: EBSERH

Provas:

Uma Storage Area Networks (SAN) é uma arquitetura que tem por finalidade conectar servidores aos dispositivos de armazenamento de dados, de modo que eles pareçam que estão ligados fisicamente ao servidor. Uma maneira de implementar essa tecnologia é utilizar um protocolo de transporte baseado na pilha TCP/IP. Considerando essa informação, assinale a alternativa que representa o nome desse protocolo.

Provas

Questão presente nas seguintes provas

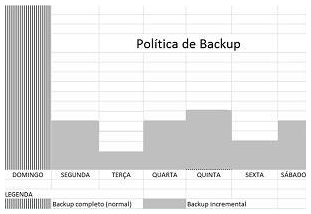

O backup de um sistema de arquivos é realizado todos os dias às 23 horas, de acordo com a política de backup indicada a seguir:

Se o sistema de arquivo for corrompido às 16 horas da sexta- feira, quantos backups terão que ser restaurados para recuperá- lo?

Provas

Questão presente nas seguintes provas

Assinale a alternativa que indica o nome do arquivo que define em que nível de execução (runlevel) o Linux inicializará o sistema.

Provas

Questão presente nas seguintes provas

O Internet Protocol Security (IPsec) é uma tecnologia voltada para segurança de comunicações em redes TCP/IP. Ele possui dois protocolos principais: o primeiro provê apenas autenticação e integridade dos dados, e o segundo, fornece uma solução completa de autenticação, integridade e criptografia dos dados. A figura seguinte indica o processo de encapsulamento de um cabeçalho original IP para um dos cabeçalhos do IPSec:

Com base na figura apresentada, é correto afirmar que o cabeçalho IPSec indicado é o

Provas

Questão presente nas seguintes provas

Acerca do Linux, é correto afirmar que o comando utilizado para exibir todos os usuários logados no sistema é o

Provas

Questão presente nas seguintes provas

Assinale a alternativa que indica o comando padrão do Linux utilizado para exibir informações sobre os processos ativos do sistema.

Provas

Questão presente nas seguintes provas

Assinale a alternativa que indica o comando que deve ser utilizado para listar todas as pastas e subpastas do Windows em ordem alfabética, a partir do diretório corrente.

Provas

Questão presente nas seguintes provas

Quanto ao processo de gerenciamento do catálogo de serviços, é correto afirmar que ele faz parte da fase do ciclo de vida dos serviços do ITIL, versão 3 denominada

Provas

Questão presente nas seguintes provas

Assinale a alternativa que indica as quatro etapas para a elaboração do portfólio de serviços, segundo o ITIL, versão 3.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container