Foram encontradas 816 questões.

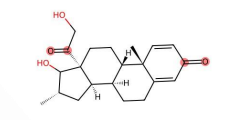

As funções orgânicas desempenham um papel central na determinação das propriedades físicas, químicas e biológicas dos compostos moleculares. Entre essas funções, os grupos carbonila (C=O), presentes em diversas subclasses como aldeídos, cetonas, ácidos carboxílicos, ésteres e amidas, destacam-se por sua versatilidade reacional e amplo espectro de aplicações tecnológicas e biomédicas. Sobre as funções orgânicas com grupos carbonilas, assinale a alternativa INCORRETA. Para responder à questão, considere a figura abaixo:

Figura 5 – Estrutura química do cortisol

Provas

Durante o estudo cinético da reação entre o heptanoato de etila (C₉H₁₈O₂) e o íon hipoclorito (ClO⁻) em meio aquoso, os dados experimentais obtidos foram os seguintes:

| [Heptanoato de etila] (mol·L-1) |

[ClO-] (mol·L-1) | Velocidade inicial (mol·L-1·s-1) |

|---|---|---|

| 0,050 | 0,050 | 1,2 × 10-4 |

| 0,100 | 0,050 | 2,4 × 10-4 |

| 0,100 | 0,100 | 4,8 × 10-4 |

Com base nos dados fornecidos, assinale a alternativa que apresenta corretamente a ordem de reação em relação ao heptanoato de etila, ao íon hipoclorito e à ordem global da reação.

Provas

Sobre a Infraestrutura de Chave Pública (PKI), analise a sentença abaixo:

A Infraestrutura de Chave Pública (PKI) é um conjunto estruturado de tecnologias, processos e políticas destinado a suportar todo o ciclo de vida dos certificados digitais, da emissão até a revogação, assegurando a confiança nas transações eletrônicas (1ª parte). O certificado digital vincula a chave pública ao nome da entidade, garantindo autenticidade e possibilitando a verificação por quem recebe a mensagem (2ª parte). O funcionamento da PKI é tecnicamente autossuficiente, podendo operar de forma válida e confiável mesmo sem regulamentação jurídica específica em um determinado país (3ª parte).

Quais partes estão corretas?

Provas

Sobre o processo de auditoria, analise a sentença abaixo:

A auditoria é uma atividade exclusivamente técnica no processo de gestão de segurança, realizada com o uso de instrumentos automatizados que substituem a necessidade de verificações manuais para coletar evidências (1ª parte), tendo como principal objetivo verificar a conformidade com as políticas e padrões de segurança, além de avaliar a eficácia dos controles implementados na organização (2ª parte), e seus resultados, no entanto, limitam-se a apontar falhas operacionais, sem fornecer subsídios que possam realimentar o processo de gestão e o planejamento estratégico (3ª parte).

Quais partes estão corretas?

Provas

Considerando a norma ANSI/TIA-568-C, que estabelece os padrões para o cabeamento genérico de telecomunicações, analise as assertivas abaixo e assinale V, se verdadeiras, ou F, se falsas.

( ) A topologia de cabeamento genérico especificada pela norma deve ser obrigatoriamente do tipo estrela hierárquica.

( ) A norma reconhece apenas cabos de par trançado e cabos de fibra óptica multimodo como meios de transmissão válidos.

( ) Emendas em cabos de par trançado balanceado são estritamente proibidas no Subsistema de Cabeamento 1 (Cabling Subsystem 1).

( ) A administração do sistema de cabeamento envolve métodos de etiquetagem, identificação e documentação para gerenciar mudanças, adições e movimentações na infraestrutura.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

Provas

Sobre Segurança da Informação, relacione a Coluna 1 à Coluna 2, associando as classes de propriedades da informação violadas aos seus respectivos incidentes de segurança.

Coluna 1

1. Violação de confidencialidade.

2. Violação de disponibilidade.

3. Violação de integridade.

4. Violação de irretratabilidade.

Coluna 2

( ) Um servidor de banco de dados que contém o cadastro de clientes é alvo de um ataque que corrompe os registros, alterando nomes e saldos. O sistema permanece no ar, porém exibindo dados falsos.

( ) Um funcionário digita sua senha para acessar um sistema financeiro. O sistema, devido a uma falha de software, trava e impede a autenticação e o uso de suas funcionalidades por horas.

( ) Um usuário envia uma ordem de compra de ações por meio de um sistema de home broker que não utiliza assinatura digital. Após uma queda brusca no valor do ativo, ele nega a autoria da ordem, e a corretora não consegue provar que a solicitação partiu dele.

( ) Após uma reunião, o rascunho de um planejamento estratégico com informações sigilosas é jogado em uma lixeira comum, sem o uso de uma fragmentadora de papel.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

Provas

Sobre uma técnica de virtualização, analise as características abaixo:

- O sistema operacional convidado (guest) é modificado para ter ciência de que não está sendo executado diretamente sobre o hardware físico.

- A comunicação com o monitor de máquina virtual (VMM) ocorre por meio de chamadas de sistema especiais, conhecidas como hiperchamadas (hypercalls).

- Essa abordagem busca otimizar o desempenho, eliminando a complexidade e a sobrecarga de interceptar e traduzir instruções privilegiadas de hardware em tempo real.

As características acima definem a técnica de:

Provas

A respeito da administração de sistemas Linux, analise as afirmações a seguir:

1. O comando mount é utilizado para montar manualmente sistemas de arquivos em diretórios do Linux.

2. O diretório /home é, normalmente, o local onde ficam armazenados os arquivos dos usuários no Linux.

3. O diretório /var/log é o local onde ficam armazenados os arquivos de dispositivos, como discos e impressoras.

4. O comando top permite a visualização em tempo real dos processos que estão sendo executados no sistema.

5. O comando df exibe informações sobre o uso de espaço em disco das partições montadas.

O resultado da somatória dos números correspondentes às afirmações corretas é:

Provas

Sobre comandos em um terminal Shell no sistema operacional Linux (CentOS 7/Debian 9), analise as perguntas abaixo:

- Qual é o comando utilizado para exibir um relatório do espaço em disco utilizado e disponível dos sistemas de arquivos, em formato legível para humanos (ex.: KB, MB, GB)?

- Qual é o comando padrão para iniciar imediatamente um serviço gerenciado pelo systemd, como o serviço de rede network?

- Qual é o comando que ajusta as permissões do arquivo script.sh para que o dono possa ler, escrever e executar (rwx), enquanto o grupo e outros usuários podem apenas ler e executar (r-x)?

- Qual arquivo de configuração deve ser editado para garantir que um sistema de arquivos em um dispositivo (ex.: /dev/sdb1) seja montado automaticamente na inicialização do sistema?

Assinale a alternativa que indica, correta e respectivamente, as respostas para as perguntas acima.

Provas

Sobre sistemas operacionais, analise as assertivas abaixo e assinale V, se verdadeiras, ou F, se falsas.

( ) No Windows 11, a ferramenta Gerenciador de Tarefas permite desativar programas na inicialização do sistema, melhorando o desempenho.

( ) O Modo de Segurança no Windows 11 pode ser acessado apenas através da configuração do BIOS, não havendo outra forma de ativá-lo.

( ) A função Reparo Inicial no Windows 11 auxilia na correção de problemas de inicialização sem a necessidade de reinstalar o sistema operacional.

( ) O recurso Histórico de Arquivos é a única forma de realizar backup de dados no Windows 11, substituindo todas as outras soluções de terceiros.

( ) A reinicialização do Windows Update no Windows 11 pode ser feita parando o serviço "wuauserv" no Gerenciador de Serviços e reiniciando-o posteriormente.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

Provas

Caderno Container