Foram encontradas 492 questões.

Provas

“Pero más frecuente es lo expresado por el poeta Heinrich Heine en uno de sus textos. Según nos manifiesta con filosa ironia, resulta más fácil simular que uno renuncia al desquite que hacerlo efectivo desde la profundidad del alma. Con engañosa humildad desnudó lo siguiente: Mi naturaleza es la más pacífica del mundo. Todo lo que pido es una casita sencilla, una cama decente, buena comida, algunas flores frente a mi ventana y unos cuantos árboles junto a la puerta. Luego, si el buen Dios quiere hacerme completamente feliz, podría hacerme gozar del espectáculo de seis o siete de mis enemigos colgados de esos árboles. Yo les perdonaría todos los agravios que me hicieron, puesto que debemos perdonar a nuestros enemigos. Pero luego que los hayan ahorcado. ” AGUINIS, M. El placer de la venganza. Letras Libres- 2004

La palabra “luego” en negrita podría ser reemplazada sin pérdida de sentido por

Provas

Provas

Provas

Na programação, em alguns casos, é necessário processar arquivos contendo textos formatados e não formatados. Um padrão para armazenamento de dados formatados bastante comum é o CSV.

Tendo que estão representados os atributos: nome, idade, sexo e salário. Qual das alternativas abaixo apresenta o conteúdo de acordo com o padrão de formatação CSV?

Provas

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaCriptografia Simétrica

Provas

- Conceitos BásicosPrincípiosIntegridade

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasAtaques Ativos

- Ataques e Golpes e AmeaçasAtaques Passivos

Tanto nas recomendações X.800 da ITU-T, quanto na RFC 2828, os ataques à segurança são classificados como ataques passivos e ataques ativos. Um ataque passivo tenta descobrir ou utilizar informações do sistema, mas não afeta seus recursos. Um ataque ativo tenta alterar os recursos do sistema ou afetar sua operação.

Com base na informação, assinale a alternativa correta.

Provas

Segundo Morimoto (2009), no CIDR (Classless Inter-Domain Routing) são utilizadas máscaras de tamanho variável, conhecidas como VLSM (Variable Lenght Subnet Mask), que permitem uma flexibilidade significativa na criação das faixas de endereços IPv4. O uso de máscaras de tamanho variável implica trabalhar com endereços binários, pois a divisão pode ser feita em qualquer ponto.

Fonte: MORIMOTO, C. E. Redes: guia prático. 2. ed. Porto Alegre: Sul Editores, 2009, p. 349-350.

Considerando o endereço IP 192.168.7.53/27, podemos afirmar que o “/27”:

Provas

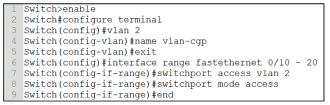

Analise o seguinte processo realizado no terminal de um switch.

Com base no processo acima citado, assinale a alternativa correta.

Provas

- WindowsConfiguração e Manutenção do WindowsConfiguração de Rede (Windows)

- WindowsLinha de Comando (Windows)ipconfig

Provas

Caderno Container