Foram encontradas 440 questões.

O Amazon Web Service (AWS) é um serviço amplamente utilizado para oferecer recursos computacionais em nuvem. Com o intuito de adaptar-se às necessidades de seus clientes, o AWS oferece diversos serviços. Um deles tem o objetivo de permitir que as configurações de requisitos computacionais sejam feitas instantaneamente, considerando que os ajustes de capacidade são feitos com base na demanda.

Assinale a alternativa correta para o serviço apresentado acima:

Provas

No contexto de segurança da informação, um Firewall é uma ferramenta essencial que atua na proteção de uma máquina contra acessos e tráfego indesejados. Considerando que no Kernel do Linux 2.4 foi introduzido o Firewall iptables e que neste contexto tabelas são os locais usados para armazenar os chains e conjuntos de regras com uma determinada característica em comum, a sintaxe “iptables [-t tabela] -L [chain] [opções]” pode ser utilizada para listar as regras criadas. Com base na sintaxe apresentada, caso o usuário não especifique a tabela a ser considerada no momento da execução do comando, qual tabela será usada por padrão?

Provas

O SSH (Secure Shell) é um protocolo de rede que permite acesso seguro e remoto a servidores Linux. Ele utiliza criptografia para proteger as credenciais e dados, garantindo conexões seguras para gerenciamento e manutenção do servidor. O SSH é essencial para administrar servidores Linux remotamente, permitindo executar comandos, transferir arquivos e acessar interfaces gráficas.

Qual é o comando utilizado para gerar um novo par de chaves SSH?

Provas

- Modelo OSIModelo OSI: Camada de Enlace

- Modelo OSIModelo OSI: Camada de Rede

- Segurança de RedesIPSec

- Segurança de RedesVPN: Virtual Private Network

Considerando que o tunelamento é considerado um dos pilares das Redes Privadas Virtuais (VPNs) e sabendo que ele pode ser realizado na camada 2 e 3 do modelo OSI, qual alternativa abaixo descreve corretamente um protocolo aplicado na camada 3 do referido modelo?

Provas

O acesso a informações através da internet tem se tornado não seguro devido a ataques, em que criminosos fazem a interceptação da comunicação entre computadores, buscando roubar informações que trafegam pela rede.

Uma das formas de mitigar, ou de eliminar essa interceptação de dados, é utilizar o protocolo de redes do modelo TCP/IP, chamado HTTPS (Hypertext Transfer Protocol Secure), que assegura que todo o tráfego de informações entre um cliente e um servidor sejam criptografado.

Sobre o protocolo HTTPS, assinale a alternativa correta sobre qual o número da porta padrão deste protocolo no modelo TCP/IP.

Provas

- Segurança de RedesSegurança de Redes Sem Fio

- Transmissão de DadosPadrões IEEE 802IEEE 802.11: Wireless LAN

Considerando o processo de configuração de um roteador wi-fi para uso residencial, durante as configurações de segurança é necessário selecionar um tipo de autenticação dentre algumas opções disponíveis. Qual das siglas a seguir é utilizada para descrever o tipo de autenticação considerada pioneira para implementação de segurança em redes sem fio?

Provas

- Modelo OSIIntrodução ao Modelo OSI

- Modelo OSIModelo OSI: Camada de Rede

- TCP/IPFundamentos de Roteamento

O modelo de referência OSI (Open Systems Interconnection) é utilizado na área de redes de computadores para padronizar a comunicação entre dispositivos computacionais, sendo utilizado como base para outros modelos de referência, como o TCP/IP. Este modelo apresenta sete camadas, cada uma com um objeto específico, e que se comunicam com suas camadas adjacentes.

Sobre o modelo OSI, existe uma camada que tem por objetivo determinar a maneira como os pacotes são roteados da origem até o destino, podendo utilizar rotas estáticas ou dinâmicas para o devido encaminhamento destes pacotes.

Assinale a alternativa correta para o nome da camada que representa o objetivo apresentado acima

Provas

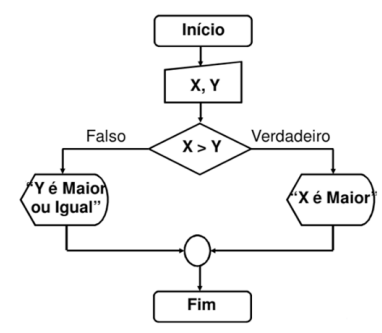

Observe o fluxograma a seguir que apresenta a lógica de um programa simples e assinale a alternativa CORRETA a respeito desse programa.

Fonte: IFSP, 2024.

Provas

Em redes locais de computadores (LAN), existe um padrão internacionalmente mantido pelo IEEE (Institute of Electrical and Electronics Engineers) chamado IEEE 802. Este padrão possui subcategorização, que depende da velocidade, meio de transmissão, e forma de envio dos dados a serem transmitidos.

Sobre o padrão IEEE 802, assinale a alternativa correta para o nome do padrão destinado às redes locais LANs sem fio - WiFi

Provas

Perlin, “mulher, surda não nativa [...] militante pela causa surda” como se define no texto escrito em 2005 (Perlin, G. T. T., Identidades Surdas in: A Surdez: um olhar sobre as diferenças. Org. Carlos Skliar - Porto Alegre: Mediação, 2005, 3ª ed.), analisa a sua própria existência bem como a de outros personagens para explicar as diferentes maneiras de ser Surdo, as identidades surdas. Para ela “a identidade cultural é formada através do pertencimento a uma cultura” e “O encontro surdo-surdo é essencial para a construção da identidade surda”. Desta maneira Strobel (Strobel, K. As imagens do outro sobre a cultura surda. Florianópolis: Ed da UFSC, 2008) concorda que: “a formação de identidades surdas é construída a partir de comportamentos transmitidos coletivamente pelo “povo surdo”, que ocorre espontaneamente quando os sujeitos surdos se encontram com os outros membros surdos nas comunidades surdas.”. Na mesma obra, Strobel relata 8 tipos de artefatos culturais do povo surdo, sendo o artefato cultural: experiência visual aquele “em que os sujeitos surdos percebem o mundo de maneira diferente, a qual provoca as reflexões de suas subjetividades [...] Quando fazemos referência à identidade cultural, referimo-nos ao sentimento de pertencimento a uma cultura, isto é na interação do sujeito surdo com a sua comunidade”. Considerando este último trecho de Strobel, qual das identidades surdas proposta por Perlin está em consonância com o trecho sublinhado?

Provas

Caderno Container