Foram encontradas 40 questões.

“A Arquitetura de von Neumann (de John von Neumann, pronunciado Nóimánn) é uma arquitetura de computador que se caracteriza pela possibilidade de uma máquina digital armazenar seus programas no mesmo espaço de memória que os dados, podendo assim manipular tais programas. Esta arquitetura é um projeto modelo de um computador digital de programa armazenado que utiliza uma unidade de processamento (CPU) e uma de armazenamento ("memória") para comportar, respectivamente, instruções e dados... Todos os elementos dessa arquitetura são alinhados da estrutura hardware do CPU, assim o sistema pode realizar todas as suas atividades sem apresentar erros no desempenho.”

Fonte: Arquitetura de von Neumann. Origem: Wikipédia, a enciclopédia livre. Disponível em: <https://pt.wikipedia.org/wiki/Arquitetura_de_von_Neumann>. Acesso em: 25 out. 2016.

Sobre a Arquitetura de von Neumann, base de construção de todos os processadores modernos, analise as afirmações detalhadas a seguir:

1. Central de Aritmética.

2. Central de Controle.

3. Memória.

4. Meio Externo de Gravação.

5. Entrada.

6. Saída.

( ) Caminho para a conexão do meio externo de gravação à Central de Controle e à Memória.

( ) É o que chamamos atualmente de dispositivos de entrada e saída, isto é, dispositivos para a entrada e saída de dados.

( ) É a unidade responsável pela execução de cálculos. É também conhecida atualmente como Unidade Lógica e Aritmética (ULA ou ALU).

( ) Usada para buscar instruções da memória e interpretá-las (decodificá-las), isto é, converter a instrução em sinais de controle que vão ativar ou desativar outras partes do processador.

( )Tem duas funções: armazenar dados necessários para a execução de instruções e armazenar a sequência de instruções a serem executadas e seus respectivos dados, se existentes.

( ) Caminho para a conexão do meio externo de gravação à Central de Controle e à Memória, podendo funcionar com acesso direto à memória ou DMA (Direct Memory Access).

Dessa maneira, temos correlação adequada entre os elementos na sequência:

Provas

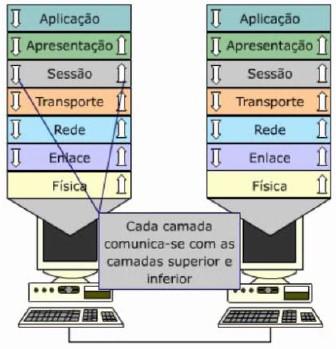

“O Modelo OSI (criado em 1970 e formalizado em 1983) é um modelo de referência da ISO que tinha como principal objetivo ser um modelo standard, para protocolos de comunicação entre os mais diversos sistemas, e assim garantir a comunicação end-to-end. Este modelo divide as redes de computadores em 7 camadas, de forma a se obter camadas de abstração. Cada protocolo implementa uma funcionalidade assinalada a uma determinada camada. Segundo Tanenbaum o Modelo OSI não é uma arquitetura de redes, pois não especifica os serviços e protocolos exatos que devem ser usados em cada camada. Ele apenas informa o que cada camada deve fazer. O Modelo OSI permite comunicação entre máquinas heterogêneas e define diretivas genéricas para a construção de redes de computadores (seja de curta, média ou longa distância) independente da tecnologia utilizada.”

Modelo OSI. Origem: Wikipédia, a enciclopédia livre. Disponível em: <https://pt.wikipedia.org/wiki/Modelo_OSI>. Acesso em: 25 out. 2016.

Disponível em: <http://andersonfrancisco.files.wordpress.com/2011/03/modelo-osi.png>. Acesso em: 25 out. 2016.

Tendo em vista que o Modelo ISO/OSI foi estabelecido como um padrão que cria abstrações para tratar as informações a serem comunicadas entre dois ou mais dispositivos e sua adoção universal, analise as afirmações a seguir:

| 1. Camada Física. | ( ) Camada de Data Flow, tendo como funções específicas: representação dos bits, forma e nível dos pulsos ópticos, mecânica dos conectores, função de cada circuito do conector. |

| 2. Camada de Enlace. | ( ) Camada de Data Flow, tendo como funções específicas: tratamento dos problemas de tráfego na rede, escolha das melhores rotas através da rede, definir endereços lógicos de origem e destino associados ao protocolo. |

| 3. Camada de Rede. | ( ) Camada de Application, tendo como funções específicas: realizar certas funções de forma padrão, como por exemplo, conversão de códigos de caracteres, e também compressão, criptografia, codificação de inteiro, ponto flutuante etc. |

| 4. Camada de Transporte. | ( ) Camada de Data Flow, tendo como funções específicas: endereços físicos de origem e destino, definir protocolo da camada superior, topologia de rede, sequência de quadros, controle de fluxo e connection-oriented ou connectionless. |

| 5. Camada de Sessão. | ( ) Camada de Application, tendo como função específica: definir uma variedade de protocolos necessários à comunicação, tais como terminais virtuais, transferências de arquivos, correio eletrônico, acesso remoto etc. |

| 6. Camada de Apresentação. | ( ) Camada de Data Flow, tendo como funções específicas: garantir que todas as partes da informação cheguem corretamente ao destino, implementar conversação fim-a-fim, criação e término de conexões, controle de fluxo fim-a-fim, identificar as aplicações de camadas superiores, estabelecer conectividade fim-a-fim entre aplicações, oferecer serviços confiáveis (ou não) para a transferência de dados. |

| 7. Camada de Aplicação. | ( ) Camada de Application, tendo como funções específicas: gerenciar o controle de diálogos, permitindo a conversação em ambos os sentidos, ou em apenas um, e sincronização do diálogo (transferência de arquivos, programas). |

Diante de todo o exposto, estabelece-se uma correlação adequada entre os elementos dessa tabela na sequência:

Provas

Em um ambiente computacional, principalmente quando se é encarregado da gerência de um determinado segmento de uma rede de dados por um período considerável de tempo, acaba-se por esbarrar em diversos tipos de tentativas e mecanismos que buscam violar a integridade do mesmo ambiente computacional. A empresa Kaspersky, especialista em segurança da informação, publicou a seguinte matéria em 2013:

Quase 40% dos computadores sofreram tentativas de infecção na Internet no primeiro trimestre de 2013

11 jun 2013 Notícias de Vírus

Relatório sobre a evolução das ameaças informáticas no primeiro trimestre de 2013

Lisboa, 11 de Junho de 2013 – A Kaspersky Lab apresenta seu relatório sobre o desenvolvimento das ameaças informáticas do primeiro trimestre do 2013, um período em que, segundo os dados da Kaspersky Security Network (KSN*), a companhia detectou e neutralizou mais de 1.345.570.352 objectos maliciosos. Além disso, 39,1% dos computadores dos participantes na KSN sofreram tentativas de infecção enquanto navegavam na Internet durante o trimestre em análise. Destaque-se, também, que o número de computadores atacados em relação ao último trimestre de 2012 diminuiu 1,5%.

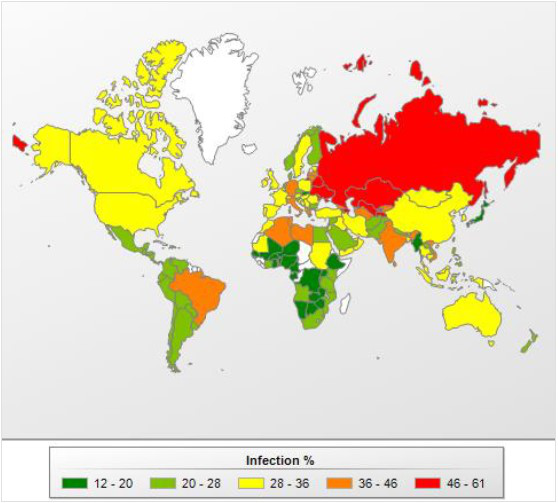

Na mesma matéria, a Kasperky também apontou:

Risco de infecções nos computadores de utilizadores em Internet em vários países. Primeiro trimestre de 2013

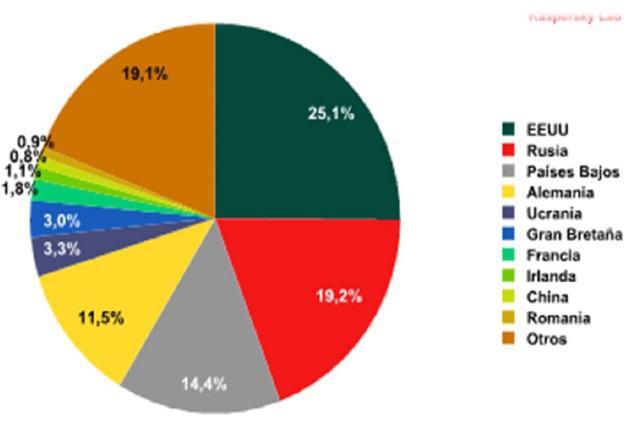

Top 20 dos países cujos recursos alojam programas maliciosos

Estes dados estatísticos referem-se aos países onde estão alojados os websites a partir dos quais se descarregam os programas maliciosos. Para definir a fonte geográfica dos ataques na Internet, a Kaspersky Lab recorreu a uma técnica de comparação entre o nome de domínio e o endereço IP autêntico onde se encontra este domínio, e a definição da localização geográfica deste endereço IP (GEOIP).

Assim, 81% destes websites usados para a propagação de programas maliciosos distribuem-se por 10 países (ver gráfico em baixo).

Este índice diminuiu 5% nos últimos 6 meses: 3% no primeiro trimestre de 2013 e 2% no último trimestre de 2012.

Classificação por país websites que alojam programas maliciosos. Primeiro trimestre de 2013

A Rússia (19 %, -6 %) e os EUA (25 %, +3 %) voltaram a trocar posições na classificação, pelo que EE.UU. tem recuperado a primeira posição. Em relação ao último trimestre de 2012, a posição dos outros países quase não tem sofrido mudanças.

Fonte: Notícias de vírus – Kaspersky Labs. Conteúdo disponível em <http://www.kaspersky.com/pt/about/news/virus/2013/quase_40_dos_computadores_sofreram_tentativas_de_infeccao_na_internet_no_primeiro_trimestre_de_2013_>. Acesso em: 26 out. 2016.

Diante desse cenário, um conhecimento sobre as diversas formas de códigos maliciosos é fundamental, pois assim se chega mais rapidamente ao diagnóstico de qual é a ameaça ao seu ambiente computacional. Dentre o que se descreve a seguir, verificamos imprecisão ao conceituar:

Provas

Maria, navegando pela Internet em uma famosa rede social, recebeu uma notificação de que um produto de seu interesse (uma geladeira) estava em promoção via compra online. A notificação vinha acompanhada da logomarca de uma conhecida rede de varejo. A geladeira, que originalmente custaria R$ 2.000,00 (dois mil reais), estaria à venda naquele dia por R$ 999,00. Maria, que há meses estava ansiosa para realizar a compra, mais que depressa clicou sobre o link fornecido. Como não possui muita experiência em compras online, apenas foi seguindo os passos que o site eletrônico exigia, sem observar que o seu navegador indicava que o certificado e os endereços do domínio em que o site eletrônico estava hospedado não correspondiam ao da loja varejista verdadeira, fornecendo todos os seus dados, inclusive os dados e a senha de seu cartão de crédito. Após duas semanas, indignada por não ter recebido seu produto, buscou maiores informações e acabou descobrindo que havia sido vítima de uma fraude online. Maria, diante de tudo que foi exposto, foi vítima da espécie de golpe:

Provas

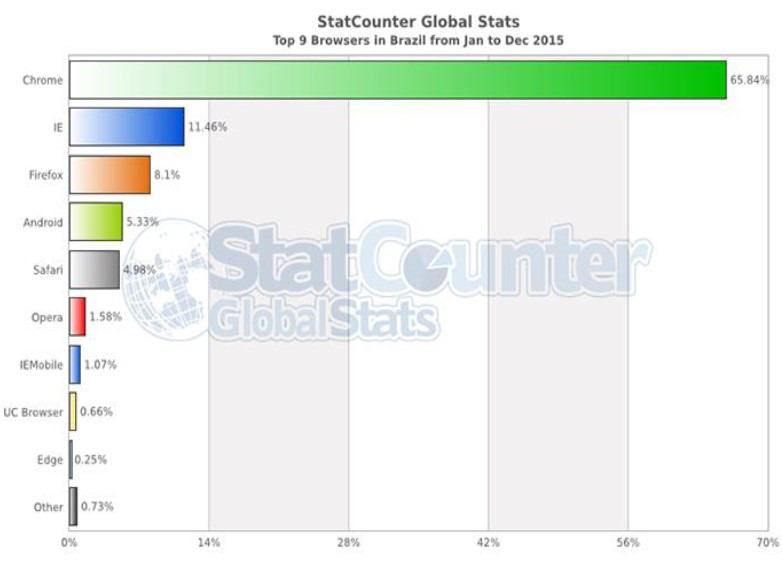

Software indispensável para o acesso à Internet, o navegador (também conhecido como Browser) hoje possui ainda a maior fatia dos acessos à web. Contudo, há uma verdadeira guerra sendo travada pelos diversos desenvolvedores pela hegemonia de qual navegador é o mais adotado. O portal especializado de notícias Techtudo publicou as seguintes informações:

Navegadores de Internet mais usados no Brasil

Chrome domina o acesso geral, com o finado IE em segundo (Foto: Reprodução/StatCounter)

No Brasil, a liderança do Chrome é incontestável: 65,84% dos usuários em 2015 utilizaram o navegador do Google para acessar a web, entre todas as plataformas, vencendo "de lavada". No gráfico, são considerados os acessos via desktop, celular, tablet e console de videogame. O segundo lugar fica para o finado Internet Explorer, com 11,46%, mostrando que ainda há muitos PCs no país com versões antigas do Windows. Em terceiro fica o Mozilla Firefox, com 8,1%, seguido por Android e Safari.

Os navegadores de Internet mais usados no Brasil e no mundo. Disponível em <http://www.techtudo.com.br/listas/noticia/2016/01/os-navegadores-de-internet-mais-usados-no-brasil-e-no-mundo.html>. Acesso em: 26 out. 2016.

Contudo, por uma questão de maior adoção, ao longo do tempo, por boa parte dos desenvolvedores de software no Serviço Público, o Mozilla Firefox ainda é a maior referência para teste dos sites e sistemas governamentais. Assim sendo, é preciso que se conheçam, de perto, as configurações e funcionalidades do referido navegador. Qual é a descrição correta de recursos e configurações, referentes ao Mozilla Firefox para Microsoft Windows, na versão 49.0.2 (mais atual até a presente data)?

Provas

“Em reuniões comerciais ou empresariais é de grande utilidade apresentar dados para o cliente para que ele possa ver os resultados econômicos derivados do contrato do produto ou serviço a ser oferecido. Para isso, você pode usar uma planilha do LibreOffice Calc onde, modificando os dados iniciais, no caso de um cliente particular, você pode ver um resultado diferente. Mas fazer essa apresentação em uma planilha, embora tenha imagens ou gráficos, geralmente não fica bonito. É muito melhor, do ponto de vista estético, incluir esta planilha em uma apresentação do Impress.”

Como Fazer | Tutorial - Miguel Ángel Hernández Pedreño. LibreOffice Magazine – Julho 2016. Disponível em: <https://pt-br.libreoffice.org/assets/Uploads/PT-BR-Documents/Magazine/LM-ED22.pdf>. Acesso em: 26 out. 2016.

Em consonância com o autor citado, existem basicamente duas formas de se fazer a inclusão de uma planilha do LibreOffice Calc como um objeto no LibreOffice Impress. Para tanto, qual é o procedimento a ser realizado?

Provas

“Mozilla Thunderbird é o cliente de e-mail da Fundação Mozilla - a mesma produtora do Firefox, disponível para Windows, Mac e Linux. O aplicativo permite a você gerenciar diferentes contas de e-mail gratuitamente e pode ser instalado em diversos sistemas operacionais (…). Com ele, você pode acessar seus e-mails do Hotmail, Gmail, Yahoo ou qualquer outro provedor com suporte a SMTP/POP3/IMAP. O programa tem filtro antispam embutido, um mecanismo que previne golpes por meio de mensagens, assinaturas digitais, criptografia, suporte a certificados e dispositivos de segurança. (…) Além de organizar e-mails em pastas, no Thunderbird é possível classificá-los por campos, como por exemplo: assunto, data e remetente. Porém, se o usuário preferir, pode usar a busca do programa e encontrar o que procura em qualquer pasta. (…) O programa também suporta o uso de tag para organizar melhor as mensagens. O recurso tem um formato parecido com o usado no Gmail, tendo basicamente as tags “Importante”, “Trabalho”, “Particular”, “Pendente” e “Adiar”. Para completar, ele permite cadastrar mais tags além das disponíveis.”

Brito, Edvaldo. Thunderbird Mozilla: gerencie várias contas de e-mail ao mesmo tempo. Disponível no portal Techtudo, em <http://www.techtudo.com.br/tudo-sobre/mozilla-thunderbird.html>. Acesso em 26/out/2016.

O Mozilla Thunderbird é uma solução completa para operação e gerenciamento de diversos meios de comunicação. Tendo em vista a versão mais atual até a presente data (45.4.0), a descrição que corresponde ao uso adequado do programa é:

Provas

A distribuição Linux “Ubuntu” é uma das mais utilizadas atualmente. Construída sobre as bases de outra distribuição, a “Debian” busca ser mais amigável que esta para o usuário final e fornecer programas em versões mais atualizadas. As versões de lançamento “estável” do Debian são mais interessantes aos administradores de TI (Tecnologia de Informação), pois primam pela estabilidade, mas deixam de fora as últimas inovações que os softwares possuem.

Contudo, apesar de algumas diferenças entre as duas, ambas as distribuições se utilizam do mesmo sistema de gerenciamento para a instalação, atualização e remoção de programas. Sobre esse sistema de gerenciamento, supondo que os repositórios necessários já estejam configurados, é correto afirmar:

Provas

Maria da Silva, servidora lotada na Unidade Educacional Santa Clara da UNIFAL-MG, em Alfenas, elaborou um documento ao Diretor do Campus Avançado de Poços de Caldas, a pedido de seu chefe imediato, para solicitar a utilização de alguns espaços do Campus para a realização de um evento. Apoiando-se no Manual de Redação Oficial da Presidência da República, Maria da Silva se atentou para o fato de:

Provas

Não são carboidratos presentes nos alimentos:

Provas

Caderno Container