Foram encontradas 269 questões.

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

A segurança em redes de dados vem-se tornando um dos grandes focos de pesquisa em todo o mundo. A cada dia, vários serviços são implementados, requerendo, cada vez mais, confiabilidade nas transações efetuadas. Entre os diversos mecanismos de segurança, destacam-se os mecanismos de autenticação e de criptografia. A respeito desses mecanismos, julgue os itens seguintes.

O uso do protocolo IPSec (IP security) permite oferecer vários serviços, como o sigilo e a integridade dos dados. Todos eles são embasados em criptografia de chave simétrica, pois o alto desempenho é fator determinante, o que impede, ou, pelo menos, torna desaconselhável, que os algoritmos de criptografia de chave pública, como o RSA, por exemplo, sejam utilizados para este fim.

Provas

A segurança em redes de dados vem-se tornando um dos grandes focos de pesquisa em todo o mundo. A cada dia, vários serviços são implementados, requerendo, cada vez mais, confiabilidade nas transações efetuadas. Entre os diversos mecanismos de segurança, destacam-se os mecanismos de autenticação e de criptografia. A respeito desses mecanismos, julgue os itens seguintes.

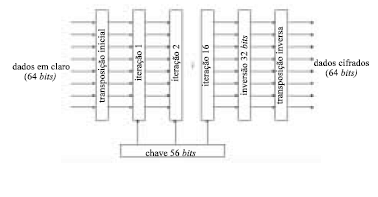

Entre os algoritmos de chave simétrica, destacam-se o DES (data encryption standard), o triple DES e o AES (advanced encryption standard)/Rijndael. A figura a seguir representa o diagrama em blocos simplificado do algoritmo AES/Rijndael.

Provas

A segurança em redes de dados vem-se tornando um dos grandes focos de pesquisa em todo o mundo. A cada dia, vários serviços são implementados, requerendo, cada vez mais, confiabilidade nas transações efetuadas. Entre os diversos mecanismos de segurança, destacam-se os mecanismos de autenticação e de criptografia. A respeito desses mecanismos, julgue os itens seguintes.

Os métodos de encriptação podem ser divididos em cifras de substituição, em que há apenas reordenação dos caracteres, e cifras de transposição, em que cada caracter ou grupo de caracteres é substituído por outro caracter ou grupo de caracteres, com o objetivo de disfarçá-lo.

Provas

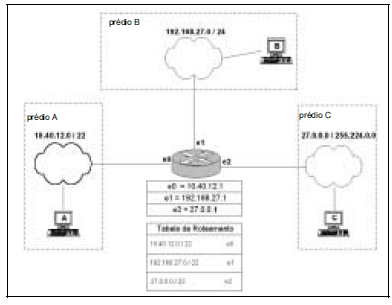

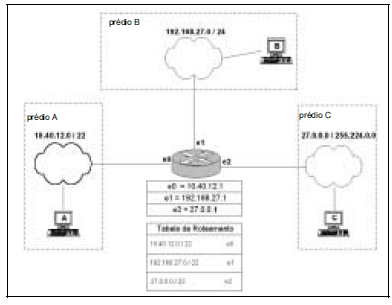

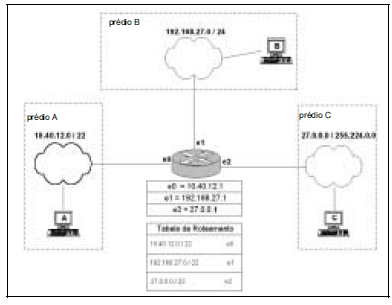

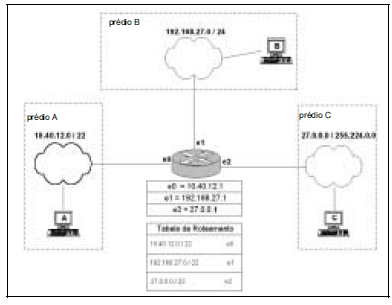

Quando se utiliza o protocolo TCP/IP como protocolo de comunicação em uma rede de computadores, é necessário configurar alguns parâmetros nos equipamentos (estações de usuários, servidores, roteadores etc.) que fazem parte da rede. Na figura acima, é apresentada uma visão geral de uma rede embasada no protocolo TCP/IP. Nessa rede, utiliza-se um roteador para interligar três prédios de uma empresa. A faixa de endereçamento das redes e a tabela de roteamento estão mostradas na figura. Considere que as únicas configurações realizadas no roteador são as ilustradas na figura e que o roteador não faz nenhum tipo de filtragem. Com base nessas informações, julgue os itens seguintes, relativos ao protocolo TCP/IP e à rede apresentada.

Se o computador ligado à rede do prédio A tivesse também um link ADSL para acesso à Internet, com apenas um endereço válido para Internet, e utilizasse o sistema operacional Linux, seria impossível que esse computador compartilhasse esse link com o computador do prédio B, porque este possui faixa de endereçamento diferente da faixa da rede do prédio A.

Provas

Quando se utiliza o protocolo TCP/IP como protocolo de comunicação em uma rede de computadores, é necessário configurar alguns parâmetros nos equipamentos (estações de usuários, servidores, roteadores etc.) que fazem parte da rede. Na figura acima, é apresentada uma visão geral de uma rede embasada no protocolo TCP/IP. Nessa rede, utiliza-se um roteador para interligar três prédios de uma empresa. A faixa de endereçamento das redes e a tabela de roteamento estão mostradas na figura. Considere que as únicas configurações realizadas no roteador são as ilustradas na figura e que o roteador não faz nenhum tipo de filtragem. Com base nessas informações, julgue os itens seguintes, relativos ao protocolo TCP/IP e à rede apresentada.

O Linux é um sistema operacional de uso crescente no tocante à implementação de soluções, principalmente em redes de computadores. Entre tais soluções, incluem-se firewalls e roteadores.

Provas

Quando se utiliza o protocolo TCP/IP como protocolo de comunicação em uma rede de computadores, é necessário configurar alguns parâmetros nos equipamentos (estações de usuários, servidores, roteadores etc.) que fazem parte da rede. Na figura acima, é apresentada uma visão geral de uma rede embasada no protocolo TCP/IP. Nessa rede, utiliza-se um roteador para interligar três prédios de uma empresa. A faixa de endereçamento das redes e a tabela de roteamento estão mostradas na figura. Considere que as únicas configurações realizadas no roteador são as ilustradas na figura e que o roteador não faz nenhum tipo de filtragem. Com base nessas informações, julgue os itens seguintes, relativos ao protocolo TCP/IP e à rede apresentada.

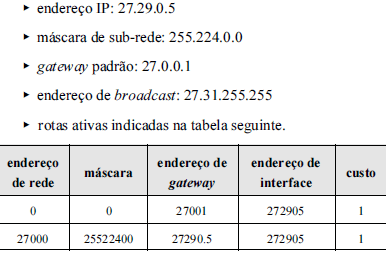

Supondo que as únicas configurações efetuadas na rede sejam aquelas ilustradas na figura, ao se executar, no Linux, os comandos seguintes e, em seguida, realizar um teste de conectividade, por meio do comando ping, seria verificado que a estação A não conseguiria conectividade com a estação B.

Provas

Quando se utiliza o protocolo TCP/IP como protocolo de comunicação em uma rede de computadores, é necessário configurar alguns parâmetros nos equipamentos (estações de usuários, servidores, roteadores etc.) que fazem parte da rede. Na figura acima, é apresentada uma visão geral de uma rede embasada no protocolo TCP/IP. Nessa rede, utiliza-se um roteador para interligar três prédios de uma empresa. A faixa de endereçamento das redes e a tabela de roteamento estão mostradas na figura. Considere que as únicas configurações realizadas no roteador são as ilustradas na figura e que o roteador não faz nenhum tipo de filtragem. Com base nessas informações, julgue os itens seguintes, relativos ao protocolo TCP/IP e à rede apresentada.

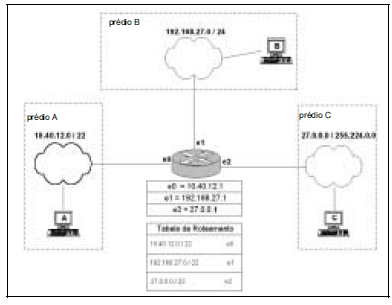

Caso o computador no prédio C apresente as configurações a seguir, poderá interagir com os outros computadores do prédio A e do prédio B.

Provas

Quando se utiliza o protocolo TCP/IP como protocolo de comunicação em uma rede de computadores, é necessário configurar alguns parâmetros nos equipamentos (estações de usuários, servidores, roteadores etc.) que fazem parte da rede. Na figura acima, é apresentada uma visão geral de uma rede embasada no protocolo TCP/IP. Nessa rede, utiliza-se um roteador para interligar três prédios de uma empresa. A faixa de endereçamento das redes e a tabela de roteamento estão mostradas na figura. Considere que as únicas configurações realizadas no roteador são as ilustradas na figura e que o roteador não faz nenhum tipo de filtragem. Com base nessas informações, julgue os itens seguintes, relativos ao protocolo TCP/IP e à rede apresentada.

O IP é um protocolo que pode funcionar tanto no modo datagrama quanto no modo circuito virtual. No primeiro caso, são comumente dispensadas, no protocolo TCP, as funções de controle de fluxo e de seqüenciamento de pacotes, para a maioria das aplicações.

Provas

Firewalls são dispositivos constituídos por componentes de hardware e(ou) de software que controlam o fluxo de pacotes entre duas ou mais redes. Acerca de firewalls, julgue os itens que se seguem.

O filtro de pacotes do kernel 2.4.X (Iptables) funciona por meio de regras estabelecidas na inicialização do sistema operacional. Por meio dessas regras, é possível estabelecer-se que, quando um pacote entra no firewall, o kernel deve verificar seu destino e decidir qual chain manipulará esse pacote, em um processo denominado roteamento interno.

Provas

Firewalls são dispositivos constituídos por componentes de hardware e(ou) de software que controlam o fluxo de pacotes entre duas ou mais redes. Acerca de firewalls, julgue os itens que se seguem.

Suponha que um gerente de segurança de uma empresa tenha registrado tentativas de ataques à sua rede, oriunda do endereço 201.202.203.58, e que essas tentativas vinham se tornando bastante freqüentes. Nessa situação, ao executar no local adequado o comando ipchains –A input –d 201.202.203.58/32 –j DENY, o gerente reduzirá a chance de sucesso de uma invasão aos seus servidores, pois estará adicionando regra que rejeita, completamente e independentemente de protocolo, o tráfego originado no referido endereço.

Provas

Caderno Container