Foram encontradas 269 questões.

O Windows 2000 permite a configuração de permissões, de modo que cada usuário pode ser tratado de maneira distinta. Quanto a grupos e a suas políticas, julgue os itens subseqüentes.

Mesmo que uma rede Windows 2000 tenha somente um domínio, a função do Catálogo Global será necessária para responder à solicitação de acesso a um recurso da rede a partir de qualquer lugar da floresta.

Provas

O Windows 2000 permite a configuração de permissões, de modo que cada usuário pode ser tratado de maneira distinta. Quanto a grupos e a suas políticas, julgue os itens subseqüentes.

Diretivas de auditoria não consomem recursos do sistema, pois são exibidas apenas em tempo real. Algumas diretivas de auditoria disponíveis são eventos de login de conta, de controle de processos e de uso de privilégios, que são ativadas imediatamente para todos os eventos.

Provas

O Windows 2000 permite a configuração de permissões, de modo que cada usuário pode ser tratado de maneira distinta. Quanto a grupos e a suas políticas, julgue os itens subseqüentes.

Os escopos de grupo determinam onde um grupo pode ser acessado em uma rede e que objetos podem ser inseridos nele. No escopo global, no modo composto, o grupo pode conter usuários e grupos globais de qualquer domínio e, no modo nativo, contas de usuário e grupos globais do domínio local.

Provas

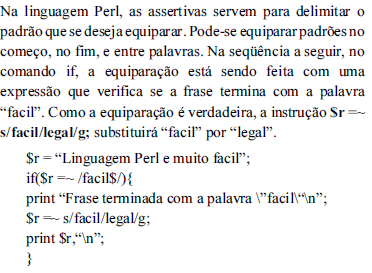

Com referência às linguagens Perl e C, julgue os itens que se seguem.

Provas

Com referência às linguagens Perl e C, julgue os itens que se seguem.

Para operar com arquivos, a linguagem Perl possui um tipo especial de variável denominada handle de arquivo. Um handle é, na verdade, um ponteiro para o arquivo que a linguagem Perl deve ler ou gravar. Essa linguagem possui três handles de arquivos especiais predefinidos: STDIN, para a entrada padrão via teclado; STDOUT, para a saída padrão via monitor de vídeo; e STDERR, para mensagens de erro via monitor de vídeo.

Provas

Com referência às linguagens Perl e C, julgue os itens que se seguem.

A linguagem C contém operadores que trabalham sobre a representação binária de valores inteiros e de caracteres. O comando a &= ~0xFF; que emprega um operador desse tipo, o qual irá tornar os 8 bits menos significativos da variável “a” igual a zero.

Provas

- Compilação e Interpretação de CódigoAnálise Sintática

- Compilação e Interpretação de CódigoCompilação

- LinguagensC++

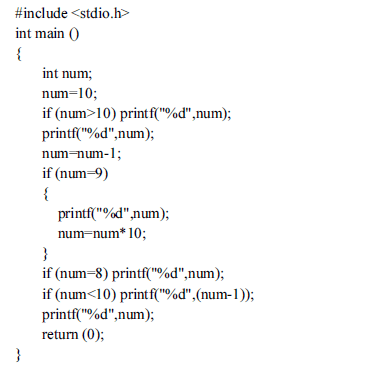

Com referência às linguagens Perl e C, julgue os itens que se seguem.

O programa abaixo funcionará corretamente, apesar da falta de ponto-e-vírgula após a instrução de impressão.

#include

() {printf(“bom dia!”)}

Provas

Com referência às linguagens Perl e C, julgue os itens que se seguem.

O programa a seguir, escrito na linguagem C, produz como saída o valor 109878.

Provas

- Conceitos BásicosPrincípiosAutenticidade

- AAA: Autenticação, Autorização e AuditoriaAutenticação de Usuários

A segurança em redes de dados vem-se tornando um dos grandes focos de pesquisa em todo o mundo. A cada dia, vários serviços são implementados, requerendo, cada vez mais, confiabilidade nas transações efetuadas. Entre os diversos mecanismos de segurança, destacam-se os mecanismos de autenticação e de criptografia. A respeito desses mecanismos, julgue os itens seguintes.

A autenticidade refere-se à validação da fonte da mensagem. São exemplos de protocolos de autenticação ponto-a-ponto (PPP): PAP, CHAP, MSCHAP e EAP.

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

A segurança em redes de dados vem-se tornando um dos grandes focos de pesquisa em todo o mundo. A cada dia, vários serviços são implementados, requerendo, cada vez mais, confiabilidade nas transações efetuadas. Entre os diversos mecanismos de segurança, destacam-se os mecanismos de autenticação e de criptografia. A respeito desses mecanismos, julgue os itens seguintes.

A confidencialidade, a disponibilidade, a autenticidade, a integridade e o não-repúdio em sistemas de informação podem ser garantidos utilizando-se funções de hash, em que, dado um conjunto de bytes de tamanho qualquer como entrada, uma cadeia de bits de tamanho fixo, que representa a entrada, é produzida como saída. O objetivo das funções de hash é tornar computacionalmente inviável a recuperação da cadeia original somente com base no seu hash. Além disso, uma pequena alteração no valor de entrada deve produzir mudanças significativas no hash resultante.

Provas

Caderno Container