Foram encontradas 1.396 questões.

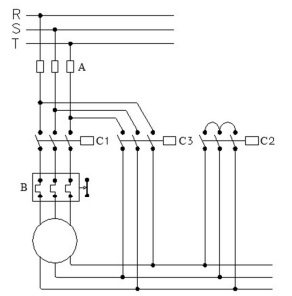

Em relação ao esquemático precedente, julgue o item que se segue.

O dispositivo C1 é responsável por acionar a parte triângulo da chave estrela-triângulo de partida do motor.

Provas

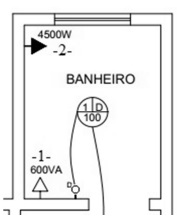

Com base no projeto elétrico precedente, e considerando que a tensão local é de 220 V, julgue o item a seguir.

A tomada de 600 VA deve ser instalada a uma altura acima da pia do banheiro.

Provas

Com pertinência a ferramentas de gestão de serviços de TIC, julgue o próximo item.

Entre as ferramentas que compõem a ITIL, a qual consiste em framework para implementação de gestão de serviços de TIC, encontra-se o COBIT, o qual consiste em um conjunto de ferramentas usadas para administrar processos de TI, em busca da qualidade dos produtos de TI.

Provas

- Gestão de ServiçosITILITIL v4Gestão de Mudanças (ITILv4)

- Gestão de ServiçosITILITIL v4Gestão de Problemas (ITILv4)

Com pertinência a ferramentas de gestão de serviços de TIC, julgue o próximo item.

Uma ferramenta de gestão de problemas tem por objetivo ser capaz de detectar mudanças que impactam o sistema de TIC, como, por exemplo, a implantação de um novo software em determinado componente de comunicação da empresa.

Provas

- AbrangênciaLAN: Local Area Network

- Topologias de RedeTopologia: Estrela

- Transmissão de DadosUnicast, Broadcast, Multicast

No que tange a redes de comunicação de dados, julgue o item que se segue.

A topologia de LAN que atende melhor a demandas de alta taxa de transmissão, grandes distâncias entre elementos da rede e grande quantidade desses elementos é a estrela, desde que opere no modo broadcast.

Provas

No que tange a redes de comunicação de dados, julgue o item que se segue.

Na arquitetura TCP/IP, o cabeçalho de rede é o primeiro a ser adicionado aos dados do usuário na obtenção de uma PDU (protocol data unit).

Provas

No que tange a redes de comunicação de dados, julgue o item que se segue.

Quando o IPsec é implementado em um firewall ou roteador, ele fornece segurança ao tráfego de dados que atravessa o perímetro da LAN e, assim, o tráfego interno à empresa não acarreta sobrecarga de processamento relacionado à segurança.

Provas

No que tange a redes de comunicação de dados, julgue o item que se segue.

Switches de camada 2 e switches de camada 3 realizam transmissão de pacotes de dados embasada, respectivamente, em endereços MAC (medium access control) e em endereços IP. Por atuar na camada 3, switches de camada 3 são capazes de rotear pacotes entre sub-redes distintas de uma mesma LAN, ao implementar a lógica de encaminhamento de pacotes do roteador em hardware e não em software.

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Auditoria e Compliance

Acerca da segurança da informação, julgue o seguinte item.

A negação de serviço pode ser classificada como ataque do tipo ativo e consiste em impedir ou inibir o uso normal ou o gerenciamento adequado dos recursos de comunicação de uma rede. Um ataque em que se suprimem mensagens direcionadas ao serviço de auditoria de segurança da rede é um exemplo de ataque de negação de serviço.

Provas

Acerca da segurança da informação, julgue o seguinte item.

Técnicas de encriptação simétrica têm por objetivo prover uma rede de comunicação do requisito de confiabilidade na transmissão de dados. O algoritmo denominado AES (advanced encryption standard) é um exemplo de técnica de encriptação simétrica.

Provas

Caderno Container