Foram encontradas 1.470 questões.

I. Um ataque é qualquer tentativa de penetrar em um sistema sem autorização. Os ataques podem ser classificados como ativos, quando alteram o conteúdo de uma mensagem, ou passivos, quando somente copiam seu conteúdo.

II. A autenticação é o processo destinado a verificar a validade de determinada mensagem.

III. A assinatura digital é uma técnica para converter um texto claro em texto criptografado.

IV. A criptografia gera um valor associado a uma determinada mensagem, que a garante contra falsificação. Um exemplo de criptografia são os dígitos de controle usados em conjunto com os números de conta corrente dos bancos.

Indique a opção que contenha todas as afirmações verdadeiras.

Provas

Provas

Provas

Na Internet a ligação da rede de uma organização a uma rede externa acaba permitindo que usuários de máquinas na rede externa tentem invadir máquinas da organização. Um firewall é um equipamento, ou um conjunto de equipamentos, cujo objetivo é controlar o tráfego entre redes. Esses equipamentos normalmente

Provas

A Norma Regulamentadora 03 (NR 3 - Embargo ou Interdição), do Ministério do Trabalho e Emprego, estabelece as situações em que as empresas se sujeitam a sofrer paralisações de seus serviços, máquinas ou equipamentos, bem como os procedimentos a serem observados pela fiscalização do trabalho na adoção de medidas punitivas, no tocante à segurança e à medicina do trabalho. Quanto a esse tema, é correto afirmar que

Provas

Analise as seguintes afirmações relativas a procedimentos para realização de cópias de segurança.

I. Quando se está executando uma combinação de backups normal e diferencial, para restaurar arquivos e pastas serão necessários o último backup normal e o último backup diferencial.

II. A tolerância a falhas é a capacidade que um sistema tem de continuar funcionando quando um backup total ou incremental está sendo executado.

III. Quando se está executando uma combinação de backups normais e incrementais para restaurar os dados, será preciso ter o último backup normal e todos os conjuntos de backups incrementais criados deste o último backup normal.

IV. A melhor forma de executar um backup de documentos confidenciais armazenados no HD de uma máquina é, ao final de uma jornada de trabalho, enviar um e-mail com todos esses documentos anexados para uma conta de e-mail.

Indique a opção que contenha todas as afirmações verdadeiras.

Provas

O protocolo usado na Internet durante o acesso a uma página com a utilização de um navegador é o

Provas

Numere os parênteses de acordo com as definições relativas ao sensoriamento remoto e assinale a opção correspondente.

1. É um feixe de energia eletromagnética que transmite a oscilação do campo eletromagnético através do espaço e da matéria.

2. Número de bandas espectrais de um sistema sensor.

3. Mensuração da energia eletromagnética refletida ou emitida por um objeto para o intervalo de comprimentos de onda entre o raio-X e as ondas de rádio.

4. Número de níveis digitais ou tons usados para representar os dados captados pelo sensor.

5. É determinada pela capacidade do detector em distinguir objetos na superfície terrestre.

( ) Resolução Espacial

( ) Resolução Espectral

( ) Resolução Radiométrica

( ) Radiometria

( ) Radiação Eletromagnética

Provas

Nas questões 35 e 36, marque o item que contém erro gramatical ou de ortografia.

(Baseado em Beatriz de Moraes Vieira)

Provas

As questões 69 e 70 referem-se ao enunciado seguinte:

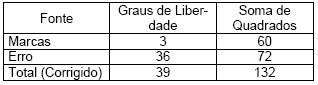

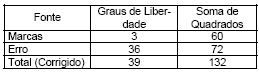

Em um estudo controlado em que o interesse concentra- se no desgaste de pneus testaram-se um certo número de marcas obtendo-se os resultados constantes da tabela de análise de variância dada abaixo.

Assinale a opção que dá o número de marcas de pneus estudadas.

Em um estudo controlado em que o interesse concentra- se no desgaste de pneus testaram-se um certo número de marcas obtendo-se os resultados constantes da tabela de análise de variância dada abaixo.

Provas

Caderno Container