Foram encontradas 340 questões.

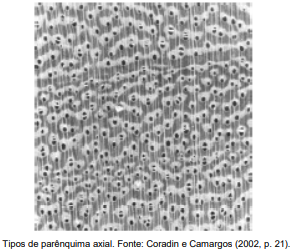

O uso de chaves de identificação de madeiras utilizando características anatômicas macroscópicas é uma ferramenta relativamente simples e muito promissora na criminalística. Entre as características da madeira consideradas importantes para aplicação dessa técnica está o parênquima axial. De acordo com Coradin e Camargos (2002, p. 20), “[...] o parênquima axial é composto de células dispostas no sentido do eixo do tronco, com função de reserva de nutrientes. Em cada espécie apresenta disposição e arranjo característicos, sendo, por isso, um parâmetro muito utilizado em identificação de madeiras”.

CORADIN, V. T. R.; CAMARGOS, J. A. A. A Estrutura Anatômica da Madeira e Princípios para a sua identificação.

Brasília: LPF/IBAMA/Ministério do Meio Ambiente, 2002. 28p. Disponível em: https://lpf.florestal.gov.br/pt-br/component/phocadownload/

category/2-apostilas-curso-basico-madeiras-e-produtos?download=114:estrutura-anatomica-da-madeira-principios-para-a-sua-identificacao. Acesso em: 24 out. 2021.

Com base nessas informações, analise a figura a seguir:

O tipo de parênquima axial ilustrado nessa figura é:

Provas

Conforme apontam Facco & Cancelier (2019, p. 75), “[...] a expansão das terras agrícolas vem provocando também o uso intensivo das águas subterrâneas, além do uso habitual das fontes superficiais”. Somando-se a isso, essas autoras também destacam que as águas subterrâneas vêm sendo contaminadas por substâncias que penetram no solo, tornando-as impróprias para o consumo.

FACCO, J.; CANCELIER, J. W. Geografia Física e sua Setorização. In: . (org.).

Educação do Campo: Geografia II. Santa Maria, RS: UFSM, NTE, 2019.

Disponível em: https://repositorio.ufsm.br/bitstream/handle/1/19108/Curso_Lic-Ed-Cam_Geogragia-II.pdf?sequence=1&isAllowed=y. Acesso em: 24 out. 2021.

Com base nessas informações, analise a figura a seguir, contendo representações de alguns tipos de aquíferos.

Qual alternativa apresenta análise CORRETA acerca dessa figura?

Provas

Cunha-Santino e Bianchini Júnior (2010, p. 140) apontam o Carbono Orgânico e o Carbono Inorgânico dissolvidos entre as variáveis utilizadas na avaliação da qualidade das águas. CUNHA-SANTINO, M. B. DA; BIANCHINI JÚNIOR, I. Ciências do Ambiente: conceitos básicos em ecologia e poluição. São Carlos: EdUFSCar, 2010. 179 p. – (Coleção UAB-UFSCar). Disponível em: http://livresaber.sead.ufscar.br:8080/jspui/bitstream/123456789/2766/1/TS_Santino_CienciasAmbiente.pdf. Acesso em: 24 out. 2021. Considerando-se essa informação, em relação a esses parâmetros, é CORRETO afirmar:

Provas

A coleção de programas e técnicas que podem ser utilizados para remover evidências em arquivos de logs, instalar outros códigos maliciosos, esconder atividades e informações, bem como mapear vulnerabilidades em outros computadores é conhecida como:

Provas

Computação em nuvem é a oferta de serviços de computação sob demanda por meio da Internet. Esses serviços incluem armazenamento de arquivos, redes, softwares, bancos de dados, servidores e outros.

Para identificar e distinguir o paradigma de computação em nuvem, podemos citar algumas características, EXCETO:

Provas

- Fundamentos de Sistemas OperacionaisArquivos Executáveis e Formatos

- Fundamentos de Sistemas OperacionaisDiferenças entre Windows e Linux

Um arquivo é uma unidade de armazenamento de informações que podem ser, entre outras coisas, código binário, o que significa apenas que não são textos e que, em geral, possuem uma estrutura interna conhecida pelo programa que os usa. Os arquivos executáveis possuem um formato apropriado, de acordo com o sistema operacional, de modo que este ultimo o executará. O sistema operacional Windows utiliza o formato de arquivo PE (Portable Executable) para arquivos executáveis. No cabeçalho de um arquivo executável, no Windows, encontramos a sequência “4D 5A” , já no sistema Linux encontramos “7f 45 4c 46 02 01 01”, que corresponde ao formato ELF (Executable and Linking Format).

Esses números hexadecimais responsáveis por identificar o arquivo são conhecidos como:

Provas

O Instagram é uma das redes sociais mais acessadas do mundo, contando com mais de 1 bilhão de usuários ativos por mês. Mas números tão grandes também atraem criminosos virtuais. Uma pesquisa realizada pela ESET, empresa de detecção de ameaças, mostra os principais tipos de crimes virtuais e golpes que estão sendo aplicados na plataforma. Na lista, phishing e ataques de contas clonadas estão presentes,assim como os golpes românticos não são mais exclusivos de aplicativos de namoro. No phishing, que consiste basicamente em obtenção de dados pessoais, como senhas e nome de usuário, a estratégia mais usada na rede social para este golpe é provocar um senso de urgência, com um e-mail fraudulento que diz que a conta pessoal da vítima foi invadida e que ela deve digitar suas informações no link contido na mensagem.

Dentre as medidas abaixo, a única que NÃO se trata de prevenção em relação ao golpe citado é:

Provas

Acerca dos protocolos de comunicação de dados, Torres (2004) afirma que protocolo é a “linguagem” usada pelos dispositivos de uma rede de modo que eles consigam se entender, isto é, trocar informações entre si.

Dentre os protocolos de dados citados abaixo, o responsável por mapear um endereço IP com tamanho de 32 bits em um endereço Ethernet com tamanho de 48 bits é:

Provas

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

- CriptografiaPGP: Pretty Good Privacy

Em relação à criptografia, numere a segunda coluna de acordo com a primeira:

| (1) AES (2) RSA e DSA (3) Hash (4) PGP | ( ) Usado para verificar integridade de um arquivo ( ) Criptografia híbrida ( ) Criptografia de chave simétrica ( ) Criptografia de chave assimétrica |

A sequência CORRETA, de cima para baixo, é:

Provas

- Ataques e Golpes e AmeaçasMalwaresBot e Botnet

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresSpyware

- Ataques e Golpes e AmeaçasMalwaresWorms

Acerca de códigos maliciosos, analise as afirmações a seguir:

I. Um computador infectado por um backdoor é chamado de zumbi, e uma coleção deles é chamada de botnet.

II. Diferente do vírus, o worm se propaga por meio da inclusão de cópias de si mesmo em outros programas ou arquivos, e não pela execução direta de suas cópias.

III. Trojan é um programa que disfarça seu código malicioso através de uma função útil ao usuário.

IV. O spyware não pode ser usado de forma legítima em nenhuma circunstância.

Está CORRETO o que se afirma em:

Provas

Caderno Container