Foram encontradas 2.648 questões.

É uma característica inerente à tecnologia de serviços Web (Web services) o uso do

Provas

Questão presente nas seguintes provas

A técnica de recuperação de falhas com base em paginação sombra

Provas

Questão presente nas seguintes provas

- Banco de Dados RelacionalRestrições de IntegridadeIntegridade Referencial

- Banco de Dados RelacionalTipos de ChavesChave Candidata

- Banco de Dados RelacionalTipos de ChavesSuperchave

Sobre o modelo de banco de dados relacional, considere as afirmativas abaixo.

I - Um esquema de relação é composto de um nome de relação e de uma lista de atributos, e cada atributo está associado a um domínio.

II - Por definição, uma superchave mínima é aquela composta por uma única coluna.

III - Um esquema de relação pode conter mais de uma chave candidata.

IV - A ocorrência de um valor nulo (NULL) é proibida em qualquer coluna sobre a qual se define uma restrição de integridade referencial.

São corretas APENAS as afirmativas

Provas

Questão presente nas seguintes provas

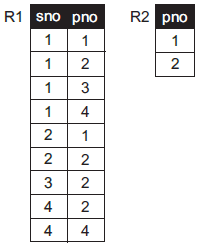

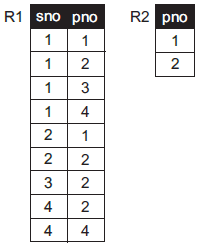

Considere as instâncias de relações R1 e R2 apresentadas abaixo para responder a questão.

O cabeçalho em cada uma dessas instâncias de relações apresenta os respectivos nomes das colunas.

Considere a expressão em SQL a seguir.

SELECT R1.sno

FROM R1

WHERE R1.pno >= ALL (SELECT R2.pno FROM R2)

O resultado dessa consulta é

Provas

Questão presente nas seguintes provas

Considere as instâncias de relações R1 e R2 apresentadas abaixo para responder a questão.

O cabeçalho em cada uma dessas instâncias de relações apresenta os respectivos nomes das colunas.

No contexto da Álgebra Relacional, o resultado da divisão relacional de R1 por R2 é

Provas

Questão presente nas seguintes provas

- Conceitos BásicosTerminologiaAmeaça

- Conceitos BásicosTerminologiaRisco

- Conceitos BásicosTerminologiaVulnerabilidade

- GestãoGestão de RiscosAnálise de Riscos

A análise de um dos sistemas críticos de uma empresa gerou um relatório com as seguintes informações, registradas na tabela que se segue: categoria da ameaça; quantidade de ameaças de cada categoria, expressa em percentagem de ocorrências; vulnerabilidade do sistema em relação à ocorrência, expressa em probabilidade de sucesso da ocorrência e valor do dano causado pela ocorrência, expresso em unidade monetária.

| AMEAÇA |

OCORRÊNCIA

RELATIVA (%)

|

VULNERABILIDADE À

OCORRÊNCIA (%)

|

DANO (um) |

| V | 21 | 9 | 1 |

| W | 28 | 7 | 1 |

| X | 41 | 3 | 1 |

| Y | 6 | 1 | 10 |

| Z | 4 | 1 | 10 |

O Comitê Gestor da Segurança concluiu, então, que os eventos com maior potencial de causar prejuízo são os eventos da categoria

Provas

Questão presente nas seguintes provas

A NBR/ISO 27002 apresenta termos e suas definições pertinentes à segurança da informação. Relacione as definições da coluna da esquerda com os termos da coluna da direita.

| Definições | Termos |

|

I – Combinação da probabilidade

de um evento e de suas

consequências.

|

P – Política |

|

II – Causa potencial de um incidente

indesejado, que pode resultar

em dano para um sistema

ou uma organização.

|

Q – Ameaça |

|

III – Intenções e diretrizes globais

formalmente expressas pela

direção.

|

R – Risco |

|

IV – Atividades coordenadas para

direcionar e controlar uma organização

no que se refere a

riscos.

|

Estão corretas as associações:

Provas

Questão presente nas seguintes provas

A categoria Gerenciamento da segurança de redes, segundo a Norma ISO 27002:2005, inclui dois controles: Controle de redes e Segurança dos serviços de redes. Nas diretrizes para implantação do Controle de redes, devem-se estabelecer

Provas

Questão presente nas seguintes provas

A tendência da computação distribuída aumenta a eficácia da implementação de um controle de acesso centralizado.

PORQUE

A Segurança da Informação proporcionada por meios técnicos é limitada.

Analisando as afirmações acima, conclui-se que

Provas

Questão presente nas seguintes provas

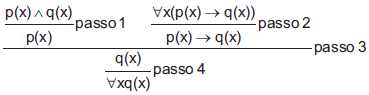

Na lógica de primeira ordem, considere a árvore de dedução natural.

onde:

o passo 1 é gerado pela aplicação da regra de exclusão do !$ ∧ !$

o passo 2 é gerado pela aplicação da regra de exclusão do !$ ∀ !$

o passo 3 é gerado pela aplicação da regra de exclusão do !$ \rightarrow !$

o passo 4 é gerado pela aplicação da regra de inclusão do !$ ∀ !$

Analisando as informações apresentadas, conclui-se que

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container