Foram encontradas 2.450 questões.

Jorge é contador da empresa Industrial Alfa S.A., que adota o inventário periódico partindo de estoques iniciais superavaliados.

Com relação à situação hipotética descrita, com fulcro na Lei n.º 6.404/1976 e na sua legislação complementar, bem como nos preceitos emanados da doutrina contábil, julgue os itens que se seguem.

Jorge pode utilizar a conta mercadorias como conta única ou mista sem adotá-la como conta desdobrada, pois esta última modalidade é utilizada apenas quando se usa o inventário permanente.

Provas

De acordo com as normas do Conselho Federal de Contabilidade (CFC) e da Comissão de Valores Mobiliários (CVM), julgue os itens a seguir.

A consolidação é o processo de agregar saldos de contas e(ou) de grupo de contas de mesma natureza, de eliminar saldos de transações e de participações entre as entidades que formam o conjunto e de segregar, quando for o caso, os interesses de minoritários.

Provas

De acordo com as normas do Conselho Federal de Contabilidade (CFC) e da Comissão de Valores Mobiliários (CVM), julgue os itens a seguir.

As companhias abertas e as instituições financeiras são obrigadas a avaliar pelo método da equivalência patrimonial (MEP) todos os seus investimentos, ainda que irrelevantes, nos quais possuam ações ordinárias que representem, no mínimo, 16,67% do capital social da investida, formado com pelo menos 50% de ações ON (com direito a voto).

Provas

De acordo com as normas do Conselho Federal de Contabilidade (CFC) e da Comissão de Valores Mobiliários (CVM), julgue os itens a seguir.

A atualização monetária não representa nova avaliação dos itens patrimoniais, mas apenas a correção dos valores históricos, visto que ajusta os valores originais para determinada data, mediante a aplicação de indexadores, ou outros elementos aptos a traduzir a variação do poder aquisitivo da moeda nacional em um dado período.

Provas

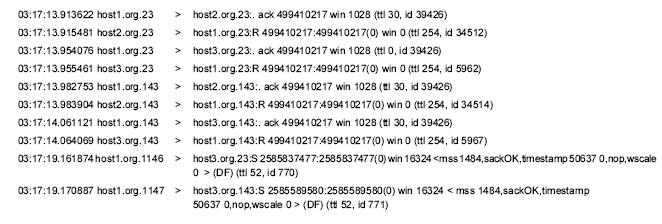

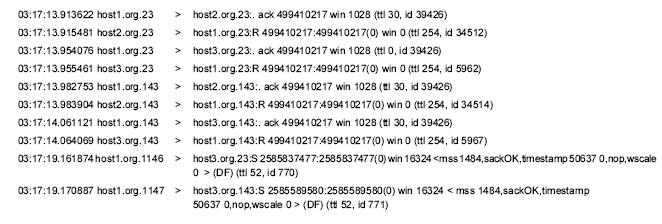

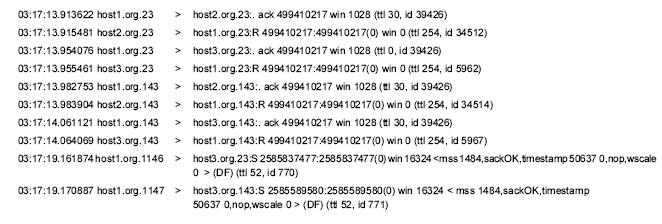

Considerando o extrato de um arquivo de log apresentado acima, julgue os itens subseqüentes.

As portas de onde partem os pacotes são diferentes das portas-alvo; isso pode ter o objetivo de mascarar parcialmente o ataque, protegendo-o em relação a certos sistemas de detecção de intrusão.

Provas

Considerando o extrato de um arquivo de log apresentado acima, julgue os itens subseqüentes.

As portas TCP de números 23 (telnet) e 143 (imap) são alvos de varredura.

Provas

Considerando o extrato de um arquivo de log apresentado acima, julgue os itens subseqüentes.

O extrato apresentado indica ocorrência de ataque, partindo da máquina host1.org e sendo direcionado para as máquinas host2.org e host3.org.

Provas

O emprego sistemático de diversas técnicas de segurança da informação resolve, ou pelo menos atenua, boa parte das vulnerabilidades existentes nesse contexto. Entre as técnicas mais efetivas utilizadas para fornecer segurança da informação, incluem-se a criptografia, a esteganografia e as funções hash. A respeito de tais técnicas e do seu emprego adequado, julgue os itens de 111 a 117 a seguir.

Entre os algoritmos especificados pelo padrão SHS (secure hash signature standard), o SHA-1 é o que possui menor tamanho do valor condensado (message digest), que é de 160 bits.

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- CriptografiaEsteganografia

O emprego sistemático de diversas técnicas de segurança da informação resolve, ou pelo menos atenua, boa parte das vulnerabilidades existentes nesse contexto. Entre as técnicas mais efetivas utilizadas para fornecer segurança da informação, incluem-se a criptografia, a esteganografia e as funções hash. A respeito de tais técnicas e do seu emprego adequado, julgue os itens de 111 a 117 a seguir.

A esteganografia pode ser utilizada com o objetivo de disfarçar a existência de determinadas informações. Atualmente, a esteganografia utiliza o BMS (bit mais significativo) para embutir informações, o que degrada, contudo, a informação hospedeira, pois modifica seu conteúdo.

Provas

O emprego sistemático de diversas técnicas de segurança da informação resolve, ou pelo menos atenua, boa parte das vulnerabilidades existentes nesse contexto. Entre as técnicas mais efetivas utilizadas para fornecer segurança da informação, incluem-se a criptografia, a esteganografia e as funções hash. A respeito de tais técnicas e do seu emprego adequado, julgue os itens de 111 a 117 a seguir.

O algoritmo de criptografia assimétrica RSA (Rivest, Shamir e Adleman) tem sua segurança fundamentada na dificuldade de se fatorar números inteiros muito grandes. Além de ser utilizado para criptografar mensagens a serem enviadas por canais inseguros de comunicação, o RSA também pode ser aplicado na criptografia de chaves simétricas que são utilizadas na criptografia simétrica de mensagens.

Provas

Caderno Container