Foram encontradas 1.170 questões.

O Apache é um servidor web open source extremamente

confiável e que tem suas funcionalidades expansíveis

através de módulos que podem ser adicionados na

medida em que se tornam necessários. Atualmente,

representa um dos mais respeitados softwares Open

Source existentes no mercado, sendo um concorrente

direto do IIS, da Microsoft. No processo de instalação e

configuração, quando o Apache é compilado, o arquivo

de configuração é um só. Na instalação via gerenciador

de pacotes, esse arquivo é fragmentado para facilitar sua

utilização.

Os arquivos de configuração são encontrados em um diretório padrão. O arquivo de configuração e o diretório padrão são, respectivamente:

Os arquivos de configuração são encontrados em um diretório padrão. O arquivo de configuração e o diretório padrão são, respectivamente:

Provas

Questão presente nas seguintes provas

No uso dos conceitos básicos, muitos usuários preferem

usar os aplicativos do Microsoft 365 com atalhos em um

teclado externo, que os ajuda a trabalhar com mais

eficiência. Em contrapartida, para usuários com

deficiência visual ou problemas de mobilidade, os atalhos

de teclado podem ser mais fáceis do que usar a tela

sensível ao toque e são uma alternativa essencial ao uso

do mouse. Exemplificando, em um notebook com

Windows 11 BR (x64), no Word do Microsoft 365, para

selecionar todo o texto em um documento em edição,

deve-se executar um atalho de teclado específico ao

passo que para aplicar negrito a uma palavra

selecionada deve-se utilizar outo atalho de teclado

suportado por esse processador de textos.

Esses atalhos de teclado são, respectivamente:

Esses atalhos de teclado são, respectivamente:

Provas

Questão presente nas seguintes provas

DevOps representa uma sigla que define uma forma de

pensar e uma mudança cultural, em que as equipes

adotam novas formas de trabalhar no âmbito das

instituições. Nesse contexto, os desenvolvedores se

aproximam dos usuários, visando obter uma

compreensão melhor do ambiente em foco. As equipes

de operações se envolvem no processo de

desenvolvimento e adicionam requisitos de manutenção

e necessidades do cliente, além de adotarem princípios

essenciais, que ajudam as equipes a oferecerem

aplicativos e serviços em um ritmo mais rápido e com

maior qualidade, em comparação com as organizações

que usam o modelo de desenvolvimento de software

tradicional. O princípio fundamental do DevOps envolve

a união das equipes de desenvolvimento e de operações

em uma só funcional que se comunica, compartilha

feedback e troca experiências e informações durante

todo o ciclo de desenvolvimento e implementação. Nesse

processo, as equipes de desenvolvimento e de

operações se fundem em uma única unidade que

trabalha em todo o ciclo de vida do aplicativo.

Esse princípio é conhecido por:

Esse princípio é conhecido por:

Provas

Questão presente nas seguintes provas

Criptografia é um processo que protege os dados,

convertendo-os em um código secreto, tornando-o

ilegível para indivíduos não autorizados, por meio do uso

de um algoritmo, que usa um conjunto de regras

matemáticas, para transformar o texto simples em texto

cifrado, que só pode ser descriptografado de volta ao

texto simples, empregando uma chave especial. Entre os

métodos utilizados, um é também conhecido como de

chave pública, que usa duas chaves diferentes, uma

pública e outra privada. É um esquema que elimina a

necessidade de trocar as chaves com antecedência, tornando-o mais conveniente para comunicação segura.

Esse método é conhecido como criptografia:

Esse método é conhecido como criptografia:

Provas

Questão presente nas seguintes provas

No contexto das redes de computadores, a qualidade de

serviço (QoS) exigida pelas aplicações pode ser medida

através de parâmetros específicos. Dentre esses, um é

definido como a razão entre o número de pacotes

recebidos e o número de pacotes enviados em um certo

intervalo de tempo, podendo indicar que a taxa de

transmissão de um terminal está incompatível com a

capacidade da rede. Outro mostra as variações no

tempo de entrega de um pacote em um determinado

tempo, indicando a relação direta com a demanda de

uso da rede.

Esses dois parâmetros são conhecidos, respectivamente, como:

Esses dois parâmetros são conhecidos, respectivamente, como:

Provas

Questão presente nas seguintes provas

4005292

Ano: 2025

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IDCAP

Orgão: PPSA

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IDCAP

Orgão: PPSA

Provas:

Com o crescimento constante da quantidade de dados

gerados por empresas e usuários, é fundamental que

sejam utilizadas soluções de armazenamento confiáveis

e eficientes para lidar com a demanda cada vez maior.

Nesse sentido, o conceito de storage abrange uma

variedade de dispositivos e tornou-se essencial para

garantir a integridade, disponibilidade e segurança dos

dados, proporcionando uma base sólida para salvaguardar e proteger informações. Entre os tipos de

storage, um constitui uma rede dedicada que conecta

servidores a dispositivos de armazenamento,

melhorando a disponibilidade e desempenho dos dados,

sendo indicado para empresas que precisam de alta

disponibilidade e escalabilidade, ao passo que outro

representa uma solução de armazenamento em rede

que se conecta diretamente à rede, permitindo acesso

centralizado, sendo ideal para empresas e grupos de

trabalho que necessitam de compartilhamento de

arquivos e recursos.

Esses dois tipos são conhecidos, respectivamente, como:

Esses dois tipos são conhecidos, respectivamente, como:

Provas

Questão presente nas seguintes provas

Atualmente, a proteção de dados tem crescido em

importância, particularmente por conta da LGPD, sendo

que todas as empresas precisam priorizar a segurança

de informações confidenciais para evitar multas,

processos e outros tipos de prejuízos. Nesse contexto,

uma sigla está relacionada a uma solução que utiliza

técnicas como criptografia, análise de conteúdo e

controle de acessos, visando a prevenção da perda de

dados, evitando vazamentos de informações

confidenciais, mantendo a atuação de uma empresa em

conformidade com a LGPD e outras regulamentações.

Outra sigla representa uma solução que realiza o

controle de segurança entre o usuário final e os serviços

em nuvem, executando o monitoramento de tráfego e as

atividades dos usuários, além de identificar aplicativos

não autorizados, protegendo informações sensíveis

contra compartilhamentos sem o consentimento do dono

da informação.

Os dois conceitos com as siglas que definem essas soluções, são conhecidos, respectivamente, como:

Os dois conceitos com as siglas que definem essas soluções, são conhecidos, respectivamente, como:

Provas

Questão presente nas seguintes provas

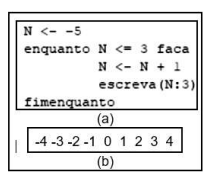

A figura (a) mostra um trecho de algoritmo, cujo código emprega a estrutura de controle "enquanto ... fimenquanto", e em (b), outra mostra a série de números gerada como resultado da execução.

Para gerar o mesmo resultado, pode-se utilizar um código que usa a estrutura de controle "para ... fimpara", em substituição à "enquanto ... fimenquanto", mostrada em (a) acima.

O código com a estrutura de controle "para ... fimpara", está indicada na seguinte opção:

Provas

Questão presente nas seguintes provas

O monitoramento de rede é capaz de proporcionar

grandes vantagens a um negócio, como uma alta

velocidade na resolução de problemas. Entre as

ferramentas utilizadas, uma constitui um software de

computador de código aberto, que monitora até mesmo

pequenos dispositivos constantes em uma infraestrutura

de TI, apresentando como vantagens possibilitar a

criação de indicadores de desempenho que mostram a

performance de uma determinada aplicação, além de

facilitar a criação de objetos que serão monitorados.

Paralelamente, esse software também dispõe de API, que permite a integração com outras soluções. como

Grafana, Graphite e Prometheus. Outro aplicativo

também é um software open source que permite

monitorar serviços e dispositivos de rede, e se diferencia

de outras ferramentas, pela enorme disponibilidade de

plugins e alto poder de customização.

Essas duas ferramentas são conhecidas, respectivamente, como:

Essas duas ferramentas são conhecidas, respectivamente, como:

Provas

Questão presente nas seguintes provas

O algoritmo apresentado na figura a seguir mostra o

emprego de um procedimento com passagens de

parâmetros, por valor de LESTE para PNR e por

referência de NORTE para PCR.

Após a execução desse algoritmo, os valores finais das variáveis NORTE, LESTE e OESTE são, respectivamente:

Após a execução desse algoritmo, os valores finais das variáveis NORTE, LESTE e OESTE são, respectivamente:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container