Foram encontradas 70 questões.

Disciplina: Administração Financeira e Orçamentária

Banca: FGV

Orgão: TCE-RR

Com relação aos instrumentos de planejamento orçamentário da Administração Pública brasileira, previstos expressamente na Constituição Federal de 1988, avalie se as assertivas a seguir estão contempladas pela Lei de Diretrizes Orçamentárias:

I. Orienta a elaboração da Lei Orçamentária Anual.

II. Estabelece a política de aplicação das agências financeiras oficiais de fomento.

III. Dispõe sobre as alterações na legislação tributária.

Está correto o que se afirma em

Provas

Ao fim de determinado exercício financeiro, os órgãos competentes (1) do Tribunal de Contas, (2) do Tribunal de Justiça, (3) do Ministério Público e (4) da Defensoria Pública do Estado de Roraima elaboraram as contas anuais a serem julgadas pelo órgão com atribuição.

Na sistemática estabelecida na Constituição do Estado de Roraima, é correto afirmar que o órgão com atribuição para o referido julgamento é (A) o Tribunal d

Provas

Uma grandeza \( Y \) é diretamente proporcional a uma grandeza \( X \) e inversamente proporcional ao quadrado de uma grandeza \( Z \). As três grandezas só assumem valores positivos.

Sabe-se que quando \( X \) = 3 e \( Z \) = 2, tem-se \( Y \) = 0,9.

Assim, quando \( Y \) = 2 e \( X \) = 15, o valor de \( Z \) é

Provas

No plano cartesiano considere os pontos: \( A \)(3, 2), \( B \)(0, 1) e \( C \)(4, \( y \)), com \( y \) > 0. Os pontos \( B \) e \( C \) são equidistantes de \( A \). O valor de \( y \) é

Provas

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

Para garantir a técnica de proteger informações confidenciais por meio da codificação de dados, tornando-os ilegíveis para pessoas não autorizadas, são utilizados algoritmos matemáticos e chaves criptográficas, que, em sua essência, podem ser simétricas, assimétricas ou hash.

A esse respeito, associe cada tipo de criptografia abaixo à

respectiva definição.

1. Criptografia simétrica

2. Criptografia assimétrica

3. Criptografia hash

( ) É uma técnica que produz uma sequência única de caracteres a partir de um conjunto de dados; usada em sistemas de autenticação e verificação de integridade de arquivos, como na assinatura eletrônica aplicada ao documento original para gerar um código exclusivo que é criptografado com a chave privada do signatário.

( ) É a técnica mais simples de criptografia, que usa uma única chave para criptografar e descriptografar a informação; a chave é compartilhada entre as pessoas autorizadas e, por isso, é importante que ela seja mantida em sigilo; sua principal vantagem é a velocidade, já que a criptografia e a descriptografia são realizadas rapidamente.

( ) É uma técnica mais avançada, pois usa duas chaves diferentes para criptografar e descriptografar a informação; uma das chaves é pública e pode ser compartilhada com qualquer pessoa, enquanto a outra é privada e deve ser mantida em sigilo; é um procedimento com mais segurança, já que a chave privada dificilmente é comprometida.

Assinale a opção que indica a associação correta, na ordem apresentada.

Provas

- EscritórioMicrosoft OfficeExcelVersões do ExcelExcel 365

- EscritórioMicrosoft OfficeExcelFórmulas e Funções do Excel

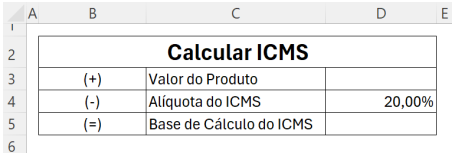

Um funcionário do TCE-RR, usuário do MS Excel 365 BR, criou uma planilha simples para o cálculo do ICMS, conforme imagem a seguir:

Na célula D5, ele inseriu a fórmula =D3/(1-D4).

Se ele inserir, na célula D3, o valor de R$ 1.500,00, o valor que aparecerá na célula D5 será

Provas

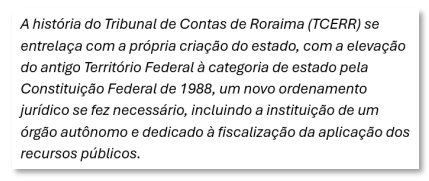

Um usuário do MS Windows 10 BR abriu o MS Word 365 BR copiou e colou o seguinte texto:

Para ajustar a formatação desse texto, ele acionou algumas teclas de atalho e o resultado foi o seguinte:

Nesse caso, as teclas de atalho usadas para a formatação do texto correspondem aos seguintes botões:

Provas

Acesso à internet em residências brasileiras salta de 13% para 85% em 20 anos, aponta pesquisa TIC Domicílios 2024

Dados revelam que a presença da internet nos lares brasileiros se expandiu significativamente, mas desigualdades ainda persistem entre classes sociais.

Apesar do crescimento no acesso à internet nos últimos 20 anos, a pesquisa destaca a desigualdade presente no país. Segundo a TIC Domicílios 2024, a conexão está disponível em 100% dos lares da classe A, mas apenas em 68% das residências das classes D e E.

(Fonte: HELDER, D. G1. 31/10/2024. Adaptado).

Segundo o Marco Civil da Internet (Lei nº 12.965, de 23 de abril de 2014), o acesso à internet é essencial ao exercício da cidadania, e ao usuário é assegurado o direito

Provas

Segundo a Lei Geral de Proteção de Dados Pessoais (Lei nº 13.709, de 14 de agosto de 2018), avalie se o tratamento de dados pessoais poderá ser realizado para

I. a realização de estudos por órgão de pesquisa, garantida, sempre que possível, a anonimização dos dados pessoais.

II. o registro de informações de consumo sem consentimento prévio do consumidor, representando risco a privacidade dos seus dados.

III. a tutela da saúde, exclusivamente, em procedimento realizado por profissionais de saúde, serviços de saúde ou autoridade sanitária.

Está correto o que se afirma em

Provas

O Google Workspace é uma suíte de aplicativos que permite que as equipes colaborem em tempo real e compartilhem informações.

A esse respeito, associe os aplicativos do Google Workspace às respectivas funções.

1. Google Meet

2. Google Vids

3. Gemini

4. Google Documents

( ) É usado para criar e editar documentos de texto no navegador da web, sem precisar de software especial, de modo que várias pessoas podem trabalhar juntas ao mesmo tempo.

( ) É usado para criação de vídeos com tecnologia de IA para criar vídeos personalizados no navegador da web sem precisar de softwares especiais ou habilidades de edição de vídeo.

( ) É um assistente com tecnologia de IA que oferece segurança e privacidade de nível empresarial, podendo ser usado para escrever, visualizar, organizar e se conectar com colaboradores.

( ) É usado para fazer videochamadas em qualquer lugar, apresentar ou participar de treinamentos virtuais em todo o mundo e fazer entrevistas remotas.

Assinale a opção que indica a associação correta, na ordem apresentada.

Provas

Caderno Container