Foram encontradas 615 questões.

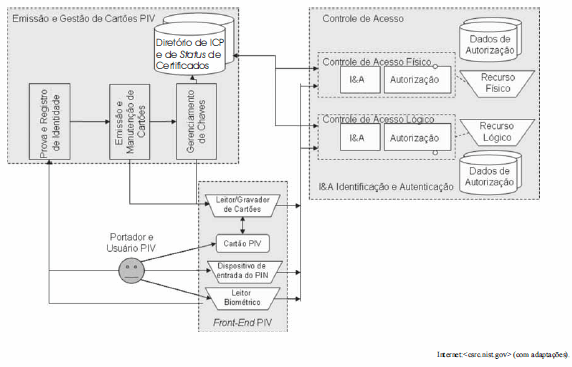

Quanto a conceitos de controle de acesso e segurança de ambientes físicos e lógicos e às informações contidas na figura acima, que apresenta um modelo arquitetural da plataforma de verificação de identidade pessoal PIV, proposta pelo órgão de padronização norteamericano NIST, julgue o item a seguir.

Não há como determinar se o modelo dessa figura emprega controle de acesso discricionário ou mandatório ou ambos.

Não há como determinar se o modelo dessa figura emprega controle de acesso discricionário ou mandatório ou ambos.

Provas

Questão presente nas seguintes provas

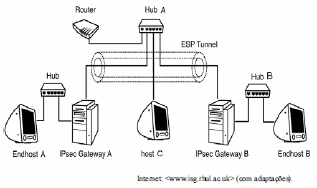

O modelo da figura acima apresenta elementos individualmente nomeados e presentes em uma rede hipotética, acerca dos quais é possível inferir características de protocolos de segurança.

Julgue o item seguinte, acerca das informações apresentadas e de dispositivos de segurança de redes de computadores.

Se os Endhosts A e B trocarem vários pacotes por meio de seus respectivos gateways, então não haverá modo fácil de o host C identificar quais dos pacotes IP trafegados entre os gateways A e B são relativos à comunicação entre os Endhosts A e B.

Julgue o item seguinte, acerca das informações apresentadas e de dispositivos de segurança de redes de computadores.

Se os Endhosts A e B trocarem vários pacotes por meio de seus respectivos gateways, então não haverá modo fácil de o host C identificar quais dos pacotes IP trafegados entre os gateways A e B são relativos à comunicação entre os Endhosts A e B.

Provas

Questão presente nas seguintes provas

Com relação aos sistemas operacionais Linux e Windows, julgue o item a seguir.

Os domínios do Windows Server 2003 operam em quatro modos: misto, nativo, .NET e .NET ínterim; os domínios em modo .NET permitem que BDCs Windows NT 4.0 participem em domínios do Windows Server 2003.

Provas

Questão presente nas seguintes provas

1. 771929 IP (tos 0x10, ttl 64, id 46018, offset 0, flags [DF], proto: TCP (6), length: 60) 192.168.1.1.5463 > 192.168.8.8.3421: S, cksum 0x1db2 (correct), 0:0(0) win 5840 <mss 1460,sackOK,timestamp 2538826 0,nop,wscale 6>

2. 1.994556 IP (tos 0x0, ttl 50, id 20037, offset 0, flags [DF], proto: TCP (6), length: 44) 192.168.8.8.3421 > 192.168.1.1.5463: S, cksum 0x9e62 (correct), 0:0(0) ack 1160318601 win 5840 <mss 1460>

3. 1.994605 IP (tos 0x10, ttl 64, id 46019, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: ., cksum 0xb61f (correct), 1:1(0) ack 1 win 5840

4. 4.909380 IP (tos 0x10, ttl 64, id 46020, offset 0, flags [DF], proto: TCP (6), length: 47) 192.168.1.1.5463 > 192.168.8.8.3421: P, cksum 0xa89d (correct), 1:8(7) ack 1 win 5840

5. 5.220509 IP (tos 0x0, ttl 50, id 20038, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.8.8.3421 > 192.168.1.1.5463: ., cksum 0xb618 (correct), 1:1(0) ack 8 win 5840

6. 5.220591 IP (tos 0x0, ttl 50, id 20041, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.8.8.3421 > 192.168.1.1.5463: F, cksum 0xae04 (correct), 2068:2068(0) ack 8 win 5840

7. 5.220607 IP (tos 0x10, ttl 64, id 46021, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: ., cksum 0xb618 (correct), 8:8(0) ack 1 win 5840

8. 5.223374 IP (tos 0x0, ttl 50, id 20040, offset 0, flags [DF], proto: TCP (6), length: 647) 192.168.8.8.3421 > 192.168.1.1.5463: P, cksum 0xe4c5 (correct), 1461:2068(607) ack 8 win 5840

9. 5.223381 IP (tos 0x10, ttl 64, id 46022, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: ., cksum 0xb618 (correct), 8:8(0) ack 1 win 5840

10. 5.229617 IP (tos 0x0, ttl 50, id 20039, offset 0, flags [DF], proto: TCP (6), length: 1500) 192.168.8.8.3421 > 192.168.1.1.5463: ., cksum 0xbf1b (correct), 1:1461(1460) ack 8 win 5840

11. 5.229632 IP (tos 0x10, ttl 64, id 46023, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: ., cksum 0xa29c (correct), 8:8(0) ack 2069 win 8760

12. 5.231280 IP (tos 0x10, ttl 64, id 46024, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: F, cksum 0xa29b (correct), 8:8(0) ack 2069 win 8760

13. 5.452312 IP (tos 0x0, ttl 50, id 20042, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.8.8.3421 > 192.168.1.1.5463: ., cksum 0xae03 (correct), 2069:2069(0) ack 9 win 5840

Com base no trecho de captura de tráfego acima, julgue o item.

Na captura em questão, a recepção de segmentos fora de ordem deve-se à ocorrência de retransmissão por perda de pacotes.

3. 1.994605 IP (tos 0x10, ttl 64, id 46019, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: ., cksum 0xb61f (correct), 1:1(0) ack 1 win 5840

4. 4.909380 IP (tos 0x10, ttl 64, id 46020, offset 0, flags [DF], proto: TCP (6), length: 47) 192.168.1.1.5463 > 192.168.8.8.3421: P, cksum 0xa89d (correct), 1:8(7) ack 1 win 5840

5. 5.220509 IP (tos 0x0, ttl 50, id 20038, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.8.8.3421 > 192.168.1.1.5463: ., cksum 0xb618 (correct), 1:1(0) ack 8 win 5840

6. 5.220591 IP (tos 0x0, ttl 50, id 20041, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.8.8.3421 > 192.168.1.1.5463: F, cksum 0xae04 (correct), 2068:2068(0) ack 8 win 5840

7. 5.220607 IP (tos 0x10, ttl 64, id 46021, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: ., cksum 0xb618 (correct), 8:8(0) ack 1 win 5840

8. 5.223374 IP (tos 0x0, ttl 50, id 20040, offset 0, flags [DF], proto: TCP (6), length: 647) 192.168.8.8.3421 > 192.168.1.1.5463: P, cksum 0xe4c5 (correct), 1461:2068(607) ack 8 win 5840

9. 5.223381 IP (tos 0x10, ttl 64, id 46022, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: ., cksum 0xb618 (correct), 8:8(0) ack 1 win 5840

10. 5.229617 IP (tos 0x0, ttl 50, id 20039, offset 0, flags [DF], proto: TCP (6), length: 1500) 192.168.8.8.3421 > 192.168.1.1.5463: ., cksum 0xbf1b (correct), 1:1461(1460) ack 8 win 5840

11. 5.229632 IP (tos 0x10, ttl 64, id 46023, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: ., cksum 0xa29c (correct), 8:8(0) ack 2069 win 8760

12. 5.231280 IP (tos 0x10, ttl 64, id 46024, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: F, cksum 0xa29b (correct), 8:8(0) ack 2069 win 8760

13. 5.452312 IP (tos 0x0, ttl 50, id 20042, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.8.8.3421 > 192.168.1.1.5463: ., cksum 0xae03 (correct), 2069:2069(0) ack 9 win 5840

Com base no trecho de captura de tráfego acima, julgue o item.

Na captura em questão, a recepção de segmentos fora de ordem deve-se à ocorrência de retransmissão por perda de pacotes.

Provas

Questão presente nas seguintes provas

1. 771929 IP (tos 0x10, ttl 64, id 46018, offset 0, flags [DF], proto: TCP (6), length: 60) 192.168.1.1.5463 > 192.168.8.8.3421: S, cksum 0x1db2 (correct), 0:0(0) win 5840 <mss 1460,sackOK,timestamp 2538826 0,nop,wscale 6>

2. 1.994556 IP (tos 0x0, ttl 50, id 20037, offset 0, flags [DF], proto: TCP (6), length: 44) 192.168.8.8.3421 > 192.168.1.1.5463: S, cksum 0x9e62 (correct), 0:0(0) ack 1160318601 win 5840 <mss 1460>

3. 1.994605 IP (tos 0x10, ttl 64, id 46019, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: ., cksum 0xb61f (correct), 1:1(0) ack 1 win 5840

4. 4.909380 IP (tos 0x10, ttl 64, id 46020, offset 0, flags [DF], proto: TCP (6), length: 47) 192.168.1.1.5463 > 192.168.8.8.3421: P, cksum 0xa89d (correct), 1:8(7) ack 1 win 5840

5. 5.220509 IP (tos 0x0, ttl 50, id 20038, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.8.8.3421 > 192.168.1.1.5463: ., cksum 0xb618 (correct), 1:1(0) ack 8 win 5840

6. 5.220591 IP (tos 0x0, ttl 50, id 20041, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.8.8.3421 > 192.168.1.1.5463: F, cksum 0xae04 (correct), 2068:2068(0) ack 8 win 5840

7. 5.220607 IP (tos 0x10, ttl 64, id 46021, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: ., cksum 0xb618 (correct), 8:8(0) ack 1 win 5840

8. 5.223374 IP (tos 0x0, ttl 50, id 20040, offset 0, flags [DF], proto: TCP (6), length: 647) 192.168.8.8.3421 > 192.168.1.1.5463: P, cksum 0xe4c5 (correct), 1461:2068(607) ack 8 win 5840

9. 5.223381 IP (tos 0x10, ttl 64, id 46022, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: ., cksum 0xb618 (correct), 8:8(0) ack 1 win 5840

10. 5.229617 IP (tos 0x0, ttl 50, id 20039, offset 0, flags [DF], proto: TCP (6), length: 1500) 192.168.8.8.3421 > 192.168.1.1.5463: ., cksum 0xbf1b (correct), 1:1461(1460) ack 8 win 5840

11. 5.229632 IP (tos 0x10, ttl 64, id 46023, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: ., cksum 0xa29c (correct), 8:8(0) ack 2069 win 8760

12. 5.231280 IP (tos 0x10, ttl 64, id 46024, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: F, cksum 0xa29b (correct), 8:8(0) ack 2069 win 8760

13. 5.452312 IP (tos 0x0, ttl 50, id 20042, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.8.8.3421 > 192.168.1.1.5463: ., cksum 0xae03 (correct), 2069:2069(0) ack 9 win 5840

Com base no trecho de captura de tráfego acima, julgue o item.

Há elementos característicos de tráfego interativo, em que a janela deslizante não é completamente preenchida. Entretanto, há segmentos com o tamanho máximo possível.

3. 1.994605 IP (tos 0x10, ttl 64, id 46019, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: ., cksum 0xb61f (correct), 1:1(0) ack 1 win 5840

4. 4.909380 IP (tos 0x10, ttl 64, id 46020, offset 0, flags [DF], proto: TCP (6), length: 47) 192.168.1.1.5463 > 192.168.8.8.3421: P, cksum 0xa89d (correct), 1:8(7) ack 1 win 5840

5. 5.220509 IP (tos 0x0, ttl 50, id 20038, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.8.8.3421 > 192.168.1.1.5463: ., cksum 0xb618 (correct), 1:1(0) ack 8 win 5840

6. 5.220591 IP (tos 0x0, ttl 50, id 20041, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.8.8.3421 > 192.168.1.1.5463: F, cksum 0xae04 (correct), 2068:2068(0) ack 8 win 5840

7. 5.220607 IP (tos 0x10, ttl 64, id 46021, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: ., cksum 0xb618 (correct), 8:8(0) ack 1 win 5840

8. 5.223374 IP (tos 0x0, ttl 50, id 20040, offset 0, flags [DF], proto: TCP (6), length: 647) 192.168.8.8.3421 > 192.168.1.1.5463: P, cksum 0xe4c5 (correct), 1461:2068(607) ack 8 win 5840

9. 5.223381 IP (tos 0x10, ttl 64, id 46022, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: ., cksum 0xb618 (correct), 8:8(0) ack 1 win 5840

10. 5.229617 IP (tos 0x0, ttl 50, id 20039, offset 0, flags [DF], proto: TCP (6), length: 1500) 192.168.8.8.3421 > 192.168.1.1.5463: ., cksum 0xbf1b (correct), 1:1461(1460) ack 8 win 5840

11. 5.229632 IP (tos 0x10, ttl 64, id 46023, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: ., cksum 0xa29c (correct), 8:8(0) ack 2069 win 8760

12. 5.231280 IP (tos 0x10, ttl 64, id 46024, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: F, cksum 0xa29b (correct), 8:8(0) ack 2069 win 8760

13. 5.452312 IP (tos 0x0, ttl 50, id 20042, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.8.8.3421 > 192.168.1.1.5463: ., cksum 0xae03 (correct), 2069:2069(0) ack 9 win 5840

Com base no trecho de captura de tráfego acima, julgue o item.

Há elementos característicos de tráfego interativo, em que a janela deslizante não é completamente preenchida. Entretanto, há segmentos com o tamanho máximo possível.

Provas

Questão presente nas seguintes provas

1. 771929 IP (tos 0x10, ttl 64, id 46018, offset 0, flags [DF], proto: TCP (6), length: 60) 192.168.1.1.5463 > 192.168.8.8.3421: S, cksum 0x1db2 (correct), 0:0(0) win 5840 <mss 1460,sackOK,timestamp 2538826 0,nop,wscale 6>

2. 1.994556 IP (tos 0x0, ttl 50, id 20037, offset 0, flags [DF], proto: TCP (6), length: 44) 192.168.8.8.3421 > 192.168.1.1.5463: S, cksum 0x9e62 (correct), 0:0(0) ack 1160318601 win 5840 <mss 1460>

3. 1.994605 IP (tos 0x10, ttl 64, id 46019, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: ., cksum 0xb61f (correct), 1:1(0) ack 1 win 5840

4. 4.909380 IP (tos 0x10, ttl 64, id 46020, offset 0, flags [DF], proto: TCP (6), length: 47) 192.168.1.1.5463 > 192.168.8.8.3421: P, cksum 0xa89d (correct), 1:8(7) ack 1 win 5840

5. 5.220509 IP (tos 0x0, ttl 50, id 20038, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.8.8.3421 > 192.168.1.1.5463: ., cksum 0xb618 (correct), 1:1(0) ack 8 win 5840

6. 5.220591 IP (tos 0x0, ttl 50, id 20041, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.8.8.3421 > 192.168.1.1.5463: F, cksum 0xae04 (correct), 2068:2068(0) ack 8 win 5840

7. 5.220607 IP (tos 0x10, ttl 64, id 46021, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: ., cksum 0xb618 (correct), 8:8(0) ack 1 win 5840

8. 5.223374 IP (tos 0x0, ttl 50, id 20040, offset 0, flags [DF], proto: TCP (6), length: 647) 192.168.8.8.3421 > 192.168.1.1.5463: P, cksum 0xe4c5 (correct), 1461:2068(607) ack 8 win 5840

9. 5.223381 IP (tos 0x10, ttl 64, id 46022, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: ., cksum 0xb618 (correct), 8:8(0) ack 1 win 5840

10. 5.229617 IP (tos 0x0, ttl 50, id 20039, offset 0, flags [DF], proto: TCP (6), length: 1500) 192.168.8.8.3421 > 192.168.1.1.5463: ., cksum 0xbf1b (correct), 1:1461(1460) ack 8 win 5840

11. 5.229632 IP (tos 0x10, ttl 64, id 46023, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: ., cksum 0xa29c (correct), 8:8(0) ack 2069 win 8760

12. 5.231280 IP (tos 0x10, ttl 64, id 46024, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: F, cksum 0xa29b (correct), 8:8(0) ack 2069 win 8760

13. 5.452312 IP (tos 0x0, ttl 50, id 20042, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.8.8.3421 > 192.168.1.1.5463: ., cksum 0xae03 (correct), 2069:2069(0) ack 9 win 5840

Com base no trecho de captura de tráfego acima, julgue o item.

A captura em apreço apresenta uma conexão TCP completa, com todos os segmentos envolvidos no estabelecimento e encerramento da conexão.

3. 1.994605 IP (tos 0x10, ttl 64, id 46019, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: ., cksum 0xb61f (correct), 1:1(0) ack 1 win 5840

4. 4.909380 IP (tos 0x10, ttl 64, id 46020, offset 0, flags [DF], proto: TCP (6), length: 47) 192.168.1.1.5463 > 192.168.8.8.3421: P, cksum 0xa89d (correct), 1:8(7) ack 1 win 5840

5. 5.220509 IP (tos 0x0, ttl 50, id 20038, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.8.8.3421 > 192.168.1.1.5463: ., cksum 0xb618 (correct), 1:1(0) ack 8 win 5840

6. 5.220591 IP (tos 0x0, ttl 50, id 20041, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.8.8.3421 > 192.168.1.1.5463: F, cksum 0xae04 (correct), 2068:2068(0) ack 8 win 5840

7. 5.220607 IP (tos 0x10, ttl 64, id 46021, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: ., cksum 0xb618 (correct), 8:8(0) ack 1 win 5840

8. 5.223374 IP (tos 0x0, ttl 50, id 20040, offset 0, flags [DF], proto: TCP (6), length: 647) 192.168.8.8.3421 > 192.168.1.1.5463: P, cksum 0xe4c5 (correct), 1461:2068(607) ack 8 win 5840

9. 5.223381 IP (tos 0x10, ttl 64, id 46022, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: ., cksum 0xb618 (correct), 8:8(0) ack 1 win 5840

10. 5.229617 IP (tos 0x0, ttl 50, id 20039, offset 0, flags [DF], proto: TCP (6), length: 1500) 192.168.8.8.3421 > 192.168.1.1.5463: ., cksum 0xbf1b (correct), 1:1461(1460) ack 8 win 5840

11. 5.229632 IP (tos 0x10, ttl 64, id 46023, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: ., cksum 0xa29c (correct), 8:8(0) ack 2069 win 8760

12. 5.231280 IP (tos 0x10, ttl 64, id 46024, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.1.1.5463 > 192.168.8.8.3421: F, cksum 0xa29b (correct), 8:8(0) ack 2069 win 8760

13. 5.452312 IP (tos 0x0, ttl 50, id 20042, offset 0, flags [DF], proto: TCP (6), length: 40) 192.168.8.8.3421 > 192.168.1.1.5463: ., cksum 0xae03 (correct), 2069:2069(0) ack 9 win 5840

Com base no trecho de captura de tráfego acima, julgue o item.

A captura em apreço apresenta uma conexão TCP completa, com todos os segmentos envolvidos no estabelecimento e encerramento da conexão.

Provas

Questão presente nas seguintes provas

1. 0.285156 IP (tos 0x0, ttl 128, id 8313, offset 2944, flags [ ], proto: ICMP (1), length: 84) 10.1.1.100 > 10.1.1.200: icmp

2. 0.285156 IP (tos 0x0, ttl 128, id 8313, offset 1472, flags [+], proto: ICMP (1), length: 1492) 10.1.1.100 > 10.1.1.200: icmp

3. 0.285156 IP (tos 0x0, ttl 128, id 8313, offset 0, flags [+], proto: ICMP (1), length: 1492) 10.1.1.100 > 10.1.1.200: ICMP echo request, id 768, seq 2560, length 1472

4. 0.525390 IP (tos 0x0, ttl 250, id 9564, offset 2960, flags [ ], proto: ICMP (1), length: 68) 10.1.1.200 > 10.1.1.100: icmp

2. 0.285156 IP (tos 0x0, ttl 128, id 8313, offset 1472, flags [+], proto: ICMP (1), length: 1492) 10.1.1.100 > 10.1.1.200: icmp

3. 0.285156 IP (tos 0x0, ttl 128, id 8313, offset 0, flags [+], proto: ICMP (1), length: 1492) 10.1.1.100 > 10.1.1.200: ICMP echo request, id 768, seq 2560, length 1472

4. 0.525390 IP (tos 0x0, ttl 250, id 9564, offset 2960, flags [ ], proto: ICMP (1), length: 68) 10.1.1.200 > 10.1.1.100: icmp

5. 0.546875 IP (tos 0x0, ttl 250, id 9564, offset 0, flags [+], proto: ICMP (1), length: 764) 10.1.1.200 > 10.1.1.100: ICMP echo reply, id 768, seq 2560, length 744

6. 0.570312 IP (tos 0x0, ttl 250, id 9564, offset 744, flags [+], proto: ICMP (1), length: 756) 10.1.1.200 > 10.1.1.100: icmp

7. 0.591796 IP (tos 0x0, ttl 250, id 9564, offset 1480, flags [+], proto: ICMP (1), length: 764) 10.1.1.200 > 10.1.1.100: icmp

8. 0.615234 IP (tos 0x0, ttl 250, id 9564, offset 2224, flags [+], proto: ICMP (1), length: 756) 10.1.1.200 > 10.1.1.100: icmp

Considerando o trecho de captura de tráfego acima apresentado, julgue o item que segue.

É consistente com a captura que o processo de fragmentação tenha sido aplicado mais de uma vez nos pacotes de resposta.

7. 0.591796 IP (tos 0x0, ttl 250, id 9564, offset 1480, flags [+], proto: ICMP (1), length: 764) 10.1.1.200 > 10.1.1.100: icmp

8. 0.615234 IP (tos 0x0, ttl 250, id 9564, offset 2224, flags [+], proto: ICMP (1), length: 756) 10.1.1.200 > 10.1.1.100: icmp

Considerando o trecho de captura de tráfego acima apresentado, julgue o item que segue.

É consistente com a captura que o processo de fragmentação tenha sido aplicado mais de uma vez nos pacotes de resposta.

Provas

Questão presente nas seguintes provas

1. 0.285156 IP (tos 0x0, ttl 128, id 8313, offset 2944, flags [ ], proto: ICMP (1), length: 84) 10.1.1.100 > 10.1.1.200: icmp

2. 0.285156 IP (tos 0x0, ttl 128, id 8313, offset 1472, flags [+], proto: ICMP (1), length: 1492) 10.1.1.100 > 10.1.1.200: icmp

3. 0.285156 IP (tos 0x0, ttl 128, id 8313, offset 0, flags [+], proto: ICMP (1), length: 1492) 10.1.1.100 > 10.1.1.200: ICMP echo request, id 768, seq 2560, length 1472

4. 0.525390 IP (tos 0x0, ttl 250, id 9564, offset 2960, flags [ ], proto: ICMP (1), length: 68) 10.1.1.200 > 10.1.1.100: icmp

2. 0.285156 IP (tos 0x0, ttl 128, id 8313, offset 1472, flags [+], proto: ICMP (1), length: 1492) 10.1.1.100 > 10.1.1.200: icmp

3. 0.285156 IP (tos 0x0, ttl 128, id 8313, offset 0, flags [+], proto: ICMP (1), length: 1492) 10.1.1.100 > 10.1.1.200: ICMP echo request, id 768, seq 2560, length 1472

4. 0.525390 IP (tos 0x0, ttl 250, id 9564, offset 2960, flags [ ], proto: ICMP (1), length: 68) 10.1.1.200 > 10.1.1.100: icmp

5. 0.546875 IP (tos 0x0, ttl 250, id 9564, offset 0, flags [+], proto: ICMP (1), length: 764) 10.1.1.200 > 10.1.1.100: ICMP echo reply, id 768, seq 2560, length 744

6. 0.570312 IP (tos 0x0, ttl 250, id 9564, offset 744, flags [+], proto: ICMP (1), length: 756) 10.1.1.200 > 10.1.1.100: icmp

7. 0.591796 IP (tos 0x0, ttl 250, id 9564, offset 1480, flags [+], proto: ICMP (1), length: 764) 10.1.1.200 > 10.1.1.100: icmp

8. 0.615234 IP (tos 0x0, ttl 250, id 9564, offset 2224, flags [+], proto: ICMP (1), length: 756) 10.1.1.200 > 10.1.1.100: icmp

Considerando o trecho de captura de tráfego acima apresentado, julgue o item que segue.

É consistente com a captura que há quatro nós intermediários entre os hosts nela presentes.

7. 0.591796 IP (tos 0x0, ttl 250, id 9564, offset 1480, flags [+], proto: ICMP (1), length: 764) 10.1.1.200 > 10.1.1.100: icmp

8. 0.615234 IP (tos 0x0, ttl 250, id 9564, offset 2224, flags [+], proto: ICMP (1), length: 756) 10.1.1.200 > 10.1.1.100: icmp

Considerando o trecho de captura de tráfego acima apresentado, julgue o item que segue.

É consistente com a captura que há quatro nós intermediários entre os hosts nela presentes.

Provas

Questão presente nas seguintes provas

1. 0.285156 IP (tos 0x0, ttl 128, id 8313, offset 2944, flags [ ], proto: ICMP (1), length: 84) 10.1.1.100 > 10.1.1.200: icmp

2. 0.285156 IP (tos 0x0, ttl 128, id 8313, offset 1472, flags [+], proto: ICMP (1), length: 1492) 10.1.1.100 > 10.1.1.200: icmp

3. 0.285156 IP (tos 0x0, ttl 128, id 8313, offset 0, flags [+], proto: ICMP (1), length: 1492) 10.1.1.100 > 10.1.1.200: ICMP echo request, id 768, seq 2560, length 1472

4. 0.525390 IP (tos 0x0, ttl 250, id 9564, offset 2960, flags [ ], proto: ICMP (1), length: 68) 10.1.1.200 > 10.1.1.100: icmp

2. 0.285156 IP (tos 0x0, ttl 128, id 8313, offset 1472, flags [+], proto: ICMP (1), length: 1492) 10.1.1.100 > 10.1.1.200: icmp

3. 0.285156 IP (tos 0x0, ttl 128, id 8313, offset 0, flags [+], proto: ICMP (1), length: 1492) 10.1.1.100 > 10.1.1.200: ICMP echo request, id 768, seq 2560, length 1472

4. 0.525390 IP (tos 0x0, ttl 250, id 9564, offset 2960, flags [ ], proto: ICMP (1), length: 68) 10.1.1.200 > 10.1.1.100: icmp

5. 0.546875 IP (tos 0x0, ttl 250, id 9564, offset 0, flags [+], proto: ICMP (1), length: 764) 10.1.1.200 > 10.1.1.100: ICMP echo reply, id 768, seq 2560, length 744

6. 0.570312 IP (tos 0x0, ttl 250, id 9564, offset 744, flags [+], proto: ICMP (1), length: 756) 10.1.1.200 > 10.1.1.100: icmp

7. 0.591796 IP (tos 0x0, ttl 250, id 9564, offset 1480, flags [+], proto: ICMP (1), length: 764) 10.1.1.200 > 10.1.1.100: icmp

8. 0.615234 IP (tos 0x0, ttl 250, id 9564, offset 2224, flags [+], proto: ICMP (1), length: 756) 10.1.1.200 > 10.1.1.100: icmp

Considerando o trecho de captura de tráfego acima apresentado, julgue o item que segue.

A chegada fora de ordem dos pacotes de resposta deve-se à retransmissão de alguns deles ao longo do percurso.

7. 0.591796 IP (tos 0x0, ttl 250, id 9564, offset 1480, flags [+], proto: ICMP (1), length: 764) 10.1.1.200 > 10.1.1.100: icmp

8. 0.615234 IP (tos 0x0, ttl 250, id 9564, offset 2224, flags [+], proto: ICMP (1), length: 756) 10.1.1.200 > 10.1.1.100: icmp

Considerando o trecho de captura de tráfego acima apresentado, julgue o item que segue.

A chegada fora de ordem dos pacotes de resposta deve-se à retransmissão de alguns deles ao longo do percurso.

Provas

Questão presente nas seguintes provas

1. 0.285156 IP (tos 0x0, ttl 128, id 8313, offset 2944, flags [ ], proto: ICMP (1), length: 84) 10.1.1.100 > 10.1.1.200: icmp

2. 0.285156 IP (tos 0x0, ttl 128, id 8313, offset 1472, flags [+], proto: ICMP (1), length: 1492) 10.1.1.100 > 10.1.1.200: icmp

3. 0.285156 IP (tos 0x0, ttl 128, id 8313, offset 0, flags [+], proto: ICMP (1), length: 1492) 10.1.1.100 > 10.1.1.200: ICMP echo request, id 768, seq 2560, length 1472

4. 0.525390 IP (tos 0x0, ttl 250, id 9564, offset 2960, flags [ ], proto: ICMP (1), length: 68) 10.1.1.200 > 10.1.1.100: icmp

2. 0.285156 IP (tos 0x0, ttl 128, id 8313, offset 1472, flags [+], proto: ICMP (1), length: 1492) 10.1.1.100 > 10.1.1.200: icmp

3. 0.285156 IP (tos 0x0, ttl 128, id 8313, offset 0, flags [+], proto: ICMP (1), length: 1492) 10.1.1.100 > 10.1.1.200: ICMP echo request, id 768, seq 2560, length 1472

4. 0.525390 IP (tos 0x0, ttl 250, id 9564, offset 2960, flags [ ], proto: ICMP (1), length: 68) 10.1.1.200 > 10.1.1.100: icmp

5. 0.546875 IP (tos 0x0, ttl 250, id 9564, offset 0, flags [+], proto: ICMP (1), length: 764) 10.1.1.200 > 10.1.1.100: ICMP echo reply, id 768, seq 2560, length 744

6. 0.570312 IP (tos 0x0, ttl 250, id 9564, offset 744, flags [+], proto: ICMP (1), length: 756) 10.1.1.200 > 10.1.1.100: icmp

7. 0.591796 IP (tos 0x0, ttl 250, id 9564, offset 1480, flags [+], proto: ICMP (1), length: 764) 10.1.1.200 > 10.1.1.100: icmp

8. 0.615234 IP (tos 0x0, ttl 250, id 9564, offset 2224, flags [+], proto: ICMP (1), length: 756) 10.1.1.200 > 10.1.1.100: icmp

Considerando o trecho de captura de tráfego acima apresentado, julgue o item que segue.

7. 0.591796 IP (tos 0x0, ttl 250, id 9564, offset 1480, flags [+], proto: ICMP (1), length: 764) 10.1.1.200 > 10.1.1.100: icmp

8. 0.615234 IP (tos 0x0, ttl 250, id 9564, offset 2224, flags [+], proto: ICMP (1), length: 756) 10.1.1.200 > 10.1.1.100: icmp

Considerando o trecho de captura de tráfego acima apresentado, julgue o item que segue.

Se utilizarem a mesma máscara de rede, qualquer que seja, então os hosts envolvidos na captura de tráfego estarão na mesma sub-rede.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container