Foram encontradas 950 questões.

- Ataques e Golpes e AmeaçasEngenharia Social

- Ataques e Golpes e AmeaçasMalwaresSpywareKeyloggers

- Ataques e Golpes e AmeaçasPhishing Scam

O spyware capaz de realizar o que está sublinhado no texto, de acordo com a cartilha de segurança para internet do CERT.BR, é denominado:

Provas

- registrar as tentativas de acesso aos serviços habilitados no computador;

- bloquear o envio para terceiros de informações coletadas por invasores e códigos maliciosos;

- bloquear as tentativas de invasão e de exploração de vulnerabilidades do computador e possibilitar a identificação das origens destas tentativas;

- analisar continuamente o conteúdo das conexões, filtrando diversos tipos de códigos maliciosos e barrando a comunicação entre um invasor e um código malicioso já instalado;

- evitar que um código malicioso já instalado seja capaz de se propagar, impedindo que vulnerabilidades em outros computadores sejam exploradas.

Carlos se referia em sua palestra a um

Provas

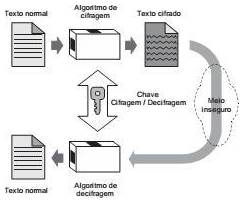

A figura ilustra um tipo de criptografia conhecida como criptografia

Provas

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalICP-Brasil

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

- Certificado DigitalRevogação de CertificadosCRL: Lista de Certificados Revogados

A lacuna é corretamente preenchida por

Provas

- Certificado DigitalAssinatura Digital

- Certificado DigitalValidade Jurídica de Documentos Eletrônicos

Considere as disposições abaixo sobre a utilização do Sistema Integrado de Protocolização e Fluxo de Documentos Eletrônicos (e-DOC) no âmbito do Tribunal Regional do Trabalho da 5ª Região.

I. O e-DOC é um serviço de uso facultativo, que permite às partes, aos advogados e aos peritos praticarem atos processuais que dependem de petição escrita.

II. O acesso ao e-DOC depende da utilização, pelo usuário, da sua assinatura digital, adquirida perante qualquer autoridade certificadora credenciada pela ICP-Brasil.

III. As petições, acompanhadas ou não de anexos, apenas serão aceitas em formato PDF, respeitado o limite de 30 folhas impressas (60 páginas com impressão em frente e verso), por operação, no tamanho máximo de 2 megabytes.

Está correto o que se afirma em

Provas

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

- GestãoSGSIISO 27002

Provas

I. É uma técnica que consiste em inspecionar os dados trafegados em redes de computadores, por meio do uso de programas específicos. Pode ser utilizada por administradores de redes, de forma legítima, para detectar problemas, analisar desempenho e monitorar atividades maliciosas ou por atacantes, de forma maliciosa, para capturar informações como senhas, números de cartão de crédito e conteúdo de arquivos confidenciais que estejam trafegando por meio de conexões inseguras, ou seja, sem criptografia.

II. Prática que pode ser utilizada por provedores de acesso à internet com o objetivo de limitar o tamanho da banda para os protocolos e programas que usam mais a rede, notadamente os de transferência de arquivos grandes, como P2P. Alguns provedores limitam, inclusive, a transmissão de arquivos via FTP. Esta prática é realizada para garantir que os usuários, que não utilizam esses protocolos de transferência ou não fazem downloads de grandes arquivos, possam ter acesso a outros tipos de serviço sem enfrentar lentidão na rede, embora seja condenada por algumas instituições protetoras dos direitos do consumidor.

As descrições I e II referem-se, respectivamente, a

Provas

As lacunas I e II são correta e respectivamente preenchidas com:

Provas

I. HINFO contém informações do host.

II. MINFO contém informações de memória utilizada pelos serviços.

III. TXT contém informações textuais.

Está correto o que se afirma APENAS em

Provas

Provas

Caderno Container