Foram encontradas 950 questões.

Provas

Provas

Provas

...I.... é um padrão 802.1X que permite aos desenvolvedores passar dados de autenticação entre servidores RADIUS e pontos de acesso sem fio. ..II... faz parte do padrão IEEE 802.11 e usa criptografia RC4 de 64 ou 128 bits. Foram encontradas falhas sérias neste padrão, que permitiam a decodificação passiva da chave RC4. Em resposta às falhas encontradas, o ...III..... foi apresentado, como um subconjunto de especificações de segurança sem fio interoperável do padrão IEEE 802.11. Esse padrão fornece recursos de autenticação e usa TKIP para a criptografia de dados. O padrão ...IV.... , conhecido como IEEE 802.11i, foi criado pela Wi-Fi Alliance e inclui um novo mecanismo de criptografia avançada, que usa o protocolo CCMP (Counter- Mode/CBC-MAC), denominado AES (Advanced Encryption Standard).

As lacunas I, II, III e IV são corretas e respectivamente preenchidas por:

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FCC

Orgão: TRT-5

I. É uma boa opção se a segurança for mais importante do que a velocidade. Os discos devem ter a mesma capacidade. A capacidade de armazenamento é calculada através da multiplicação do número de unidades pela capacidade do disco dividido por 2.

II. É ideal para os usuários que necessitam o máximo de velocidade e capacidade. Todos os discos devem ter a mesma capacidade. A capacidade de armazenamento é calculada através da multiplicação do número de unidades pela capacidade do disco. Se um disco físico no conjunto falhar, os dados de todos os discos tornam-se inacessíveis.

Os níveis de RAID descritos em I e II são, respectivamente,

Provas

Provas

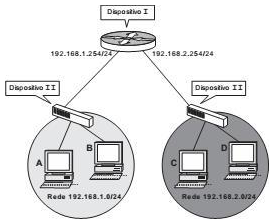

Na figura acima, se o computador A quiser se comunicar com o computador B, como os dois pertencem à mesma rede, a comunicação é feita através de um equipamento do tipo Dispositivo II. Mas, quando o computador B quer se comunicar com o computador D que está numa outra rede, a informação segue para o gateway respectivo e, em seguida, o Dispositivo I, com base na sua tabela de encaminhamento, encaminha os pacotes para a rede de destino.

Os equipamentos de interconexão de redes denominados Dispositivo I e Dispositivo II referenciados na figura e no texto acima são, respectivamente,

Provas

- AbrangênciaLAN: Local Area Network

- AbrangênciaWAN: Wide Area Network

- Transmissão de DadosATM: Asynchronous Transfer Mode

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

Rede 1: vários computadores pessoais e dispositivos de uso comum, que estão relativamente próximos e em um mesmo prédio, devem ser interconectados.

Rede 2: devem ser conectados um número menor de computadores de maior porte e dispositivos que estão separados por muitos quilômetros, em função de estarem situados em cidades vizinhas a Salvador.

Luiza, de forma correta, respondeu que a rede do tipo 1 é uma

Provas

I. Não observa o tráfego que passa pela rede, seu uso volta-se à verificação de informações relativas aos eventos e registros de logs e sistema de arquivos (permissão, alteração etc.). São instalados em servidores para alertar e identificar ataques e tentativas de acesso indevido à própria máquina, sendo mais empregados nos casos em que a segurança está focada em informações contidas em um servidor e, os usuários não precisam ser monitorados.

II. Monitora e analisa todo o tráfego no segmento da rede. Consiste em um conjunto de sensores que trabalha detectando atividades maliciosas na rede. São instalados em máquinas responsáveis por identificar ataques direcionados a toda a rede, monitorando o conteúdo dos pacotes ou do tráfego e seus detalhes como informações de cabeçalhos e protocolos. Tem como um dos objetivos principais detectar se alguém está tentando entrar no sistema ou se algum usuário legítimo está fazendo mau uso do mesmo.

As descrições I e II referem-se, respectivamente, a

Provas

Um navegador ou browser é um software que permite que um usuário visualize e interaja com documentos hipermídia distribuídos na Internet. O browser é o lado ......I...... na arquitetura ......II...... definida pelo WWW (World Wide Web). Existem diversos ......III...... WWW, programas que ficam à espera de requisições de browsers solicitando documentos HTML ou informações de outros tipos (imagens, sons etc). O protocolo mais comumente utilizado é o HTTP, mas outros protocolos implementam transações seguras, com emprego de recursos de criptografia.

Preenchem, correta e respectivamente, as lacunas I, II e III:

Provas

Caderno Container