Foram encontradas 420 questões.

Analise as seguintes afirmações relativas a segurança da informação:

I. Ping of Death é um ataque que consiste em enviar um pacote IP com tamanho maior que o máximo permitido para a máquina que se deseja atacar. Quando a máquina destino tenta montar os fragmentos de pacote, ela geralmente acaba travando, ou reinicializando.

II. Sniffers são programas que analisam o tráfego da rede. Não é necessário que o invasor instale e rode o sniffer em uma máquina pertencente à rede local em que se quer analisar o tráfego, ou seja, é possível fazer um sniffing diretamente via Internet em uma rede distante.

III. Para um ataque DoS (Denial of service), uma solução interessante, mas dispendiosa, é a empresa possuir dois backbones com a Internet. Um deles é utilizado como reserva, para evitar que a prestação de serviços por parte do servidor seja paralisada, quando da ocorrência de um ataque.

IV. Firewalls baseados na tecnologia proxy não trabalham com a camada de aplicação, isto é, o proxy não interage com programa e seus protocolos, independentemente de como esse protocolo esteja encapsulado na pilha TCP/IP.

É correto o que consta APENAS em

Provas

A respeito de redes ponto-a-ponto, é correto afirmar que:

Provas

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: ÁrvoreÁrvore Binária

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Pilha

A respeito de algoritmos e estrutura de dados, é correto afirmar que:

Provas

É correto afirmar que:

Provas

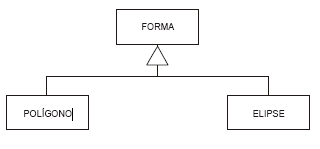

De acordo com o Object Management Group – OMG, no diagrama a seguir, a classe de objetos denominada "Forma", representa:

Provas

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Classes e Objetos

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Herança

De acordo com os conceitos do paradigma da Orientação a Objetos, todos os objetos são membros de uma classe mais ampla e ... I ... a estrutura de dados ... II ... particulares que foram definidas para essa classe. Portanto, um objeto individual é ... III ... de uma classe mais ampla.

Preenchem corretamente as lacunas I, II e III acima:

Provas

- Engenharia de SoftwareEngenharia de Requisitos

- Engenharia de SoftwareGerenciamento de Projetos de Software

- Engenharia de SoftwarePrincípios de Engenharia de Software

Analise as seguintes afirmativas, do ponto de vista da Engenharia de Software:

I. É preciso muito mais que o último modelo de mainframe, estação de trabalho ou PC para desenvolver um software de alta qualidade. As ferramentas de engenharia de software auxiliada pelo computador CASE são instrumentos mais importantes do que o hardware para se conseguir boa qualidade e produtividade.

II. Se estamos atrasados em relação ao prazo, podemos adicionar mais programadores e compensar o atraso.

III. Uma declaração geral dos objetivos do sistema é suficiente para começar a escrever programas; pode-se preencher os detalhes posteriormente.

Os itens acima referem-se a afirmativas adequadas (realidades) e afirmativas enganosas (mitos) do software e, entre outras, foram pesquisadas e postuladas por Pressman, R.S..

Nesse sentido, é correto afirmar que

Provas

De acordo com Pressman, R.S., o ciclo de vida clássico da engenharia de software, também conhecido como modelo cascata, abrange, na ordem seqüencial de execução, as seguintes atividades:

Provas

No Windows 2000, os seguintes ícones

são portas de acesso a serviços de configuração disponibilizados ao ser acionado o ícone ...... no Painel de controle.

Assinale a alternativa que preenche corretamente a lacuna acima.

Provas

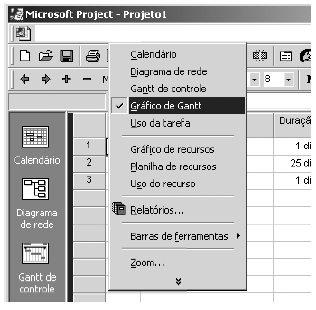

No Ms-Project 2000, para trabalhar em um gráfico de Gantt, um profissional utilizou um item de menu que lhe apresentou as seguintes opções:

O ítem de menu utilizado foi

Provas

Caderno Container