Foram encontradas 45 questões.

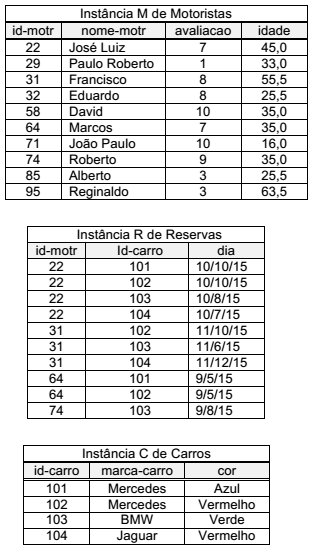

São apresentadas a seguir as instâncias das tabelas de um banco de dados relacional de uma empresa que reserva carros com motoristas para locação:

Dada a consulta:

SELECT M.nome-motr

FROM Motoristas M

WHERE M.id-motr IN (SELECT R.id-motr

FROM Reservas R

WHERE R.id-carro IN

(SELECT C.id-carro

FROM Carros C

WHEREC.cor =

‘Vermelho’)

O resultado obtido será:

Provas

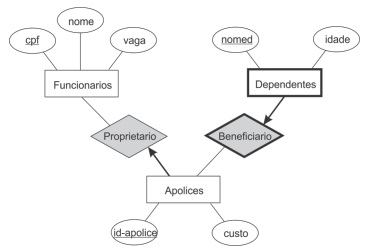

Considere o Diagrama ER mostrado na figura a seguir.

As cláusulas SQL que usam as restrições de chave para combinar as informações de Proprietário com Apólices e Beneficiário com Dependentes, para mapear de forma correta o diagrama para o modelo relacional, são:

Provas

- Fundamentos de Sistemas OperacionaisDiferenças entre Windows e Linux

- Fundamentos de Sistemas OperacionaisSistemas Multiusuário/Multiprogramáveis

- WindowsWindows ServerWindows NT

Provas

- LinuxEstrutura de Diretórios do Linux

- LinuxPermissões de Arquivos e Diretórios no Linux

- LinuxPrivilégios de root no Linuxsu/sudo

- LinuxUsuários e Grupos no Linux

Leia as afirmativas a seguir, referentes ao gerenciamento de arquivos de usuários no Sistema Operacional Linux e assinale V para as afirmativas verdadeiras e F para as falsas:

( ) O arquivo /etc/passwd guarda as senhas dos usuários e com permissão de acesso somente para o root. As senhas são guardadas criptografadas, utilizando o algoritmo MD5, algoritmo padrão para criptografia no Linux.

( ) Todos os usuários do Linux ficam guardados no arquivo /etc/shadow. Lá, temos praticamente todas as informações do usuário, tais como nome, telefone, onde está o home dele, qual shell utiliza, entre outras.

( ) O arquivo /etc/group guarda os grupos dos usuários. Um grupo é um conjunto de um ou mais usuários, e todo usuário no Linux, quando é criado, recebe automaticamente um grupo com o mesmo nome do usuário, onde ele é o único membro; mas também os usuários podem participar de outros grupos.

( ) O comando adduser -uid 70010 –ingroup robótica pedro cria um novo usuário pedro com identificação do usuário (do inglês, user identification- UID ) 70010 no grupo robótica (já existente).

Assinale a alternativa que apresenta a sequência correta de V e F de cima para baixo:

Provas

Provas

Provas

Um dos novos recursos presentes no MS Windows 7 é o GRUPO DOMÉSTICO. Esse novo recurso permite que você __________________________.

Assinale a alternativa que completa a lacuna do texto anterior de forma CORRETA:

Provas

A planilha eletrônica do MS Excel 2007 mostrada em seguida apresenta as notas e as respectivas médias de uma turma de alunos.

A média aritmética geral da turma foi 6,87. Para o cálculo dessa média geral, a fórmula CORRETA, que deve ser inserida na célula I11, é:

Provas

Considere as seguintes afirmativas:

I. Um vírus de computador é um software malicioso que vem sendo desenvolvido por programadores e que, tal como um vírus biológico, infecta o sistema, faz cópias de si mesmo e tenta se espalhar para outros computadores, utilizando-se de diversos meios.

II. Como o interesse de fazer um vírus é ele se espalhar da forma mais abrangente possível, os seus criadores, por vezes, deixaram de lado o desejo de danificar o sistema dos usuários infectados e passaram a programar seus vírus de forma que apenas se repliquem, sem o objetivo de causar graves danos ao sistema. Desta forma, os seus autores visam a tornar suas criações mais conhecidas na Internet. Este tipo de vírus passou a ser chamado de verme ou worm.

III. Certos vírus trazem em seu bojo um código à parte, que permite a um estranho acessar o micro infectado ou coletar dados e enviá-los pela Internet para um desconhecido, sem notificar o usuário. Estes códigos são denominados de Trojans ou Cavalos de Tróia.

IV. Os vírus de macro (ou macro-vírus) vinculam suas macros a modelos de documentos gabaritos (templates) e a outros arquivos de modo que, quando um aplicativo carrega o arquivo e executa as instruções nele contidas, as primeiras instruções executadas serão as do vírus.

Assinale a alternativa correta:

Provas

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresSpywareAdwares

- Ataques e Golpes e AmeaçasMalwaresWorms

Os vírus de computador são considerados como um dos principais problemas para a segurança da informação. Eles podem não fazer nada de imediato no computador, mas podem se propagar e danificar o sistema, deixando-o infectado. Hoje em dia, é importante que o técnico em TI conheça os principais tipos de vírus e suas formas de “infecção”. Na listagem mostrada a seguir, aparecem de forma desordenada na coluna da esquerda os principais vírus de computador e, na coluna da direita, suas principais características de atuação e infecção dos sistemas.

Vírus

1. Cavalo de

Troia (Trojan

Horse)

Características

a. São mensagens que o usuário recebe sem solicitação e que tem a intenção de persuadir na aquisição de uma compra de um produto ou serviço. São enviados a um grande número de destinatários, como um correio em massa.

2. Worm(verme):

b. É um software espião. Diversos programas desse tipo são comerciais (pagos) e outros completamente silenciosos, sem qualquer modificação notável no sistema. Nas suas versões comerciais podem ser utilizados em empresas para monitorar o uso do sistema pelos seus empregados ou em computadores domésticos para verificar o que as crianças estão fazendo. São programas mais difíceis de serem identificados e removidos. Esses programas podem vender informações obtidas do usuário para outras empresas.

3. Adware

c. Programa que é enviado como um anexo de uma mensagem de e-mail que geralmente tenta acessar um computador através de uma ou mais portas específicas. Não é considerado como vírus, porque ele não é duplicado nem copiado por ele mesmo. Porém causa danos a arquivos, comprometendo a segurança do computador e fornecendo capacidade de controle remoto a hackers

4. Spyware

d. Esse normalmente não

danifica o computador no qual

reside. Infiltra-se no

computador, mas só é

executado quando é acionado

por outro programa. Ele é

usado por outro programa para

auxiliar um ataque coletivo do

tipo negação de serviço, o

Denialof Service (DoS).

5. Spam

e. Tem a característica de propagar uma cópia de sua própria versão operacional para outros computadores em rede, infectando os computadores na rede. Ele consome recursos computacionais de um sistema a ponto de desativá-lo por exaustão, não precisa da ação do homem para se propagar e faz uma varredura na rede procurando espaços para se executar. Ele se autocopia de uma unidade de disco para outra unidade no mesmo computador

6. Zangão (Drone) ou Zumbi

f. É uma ameaça que é programada, ficando dormente ou inativa, até determinado tempo. Este tipo de vírus se esconde em programas e é ativado quando algumas condições são favoráveis a sua execução, podendo ser ativado em um dia da semana ou do ano. Os efeitos do ataque desse vírus estão relacionados com a destruição dos dados, danificação do sistema e travamento do computador.

7. Bomba lógica

g. São programas usados para obter informações dos computadores, na finalidade de que sejam alvos de marketing indesejados. Não possuem qualquer uso, a não ser suportar os softwares que você instala no seu computador. Quando o usuário instala um determinado tipo de programa junto dele, sem o usuário perceber, estará sendo instalado um programa desse tipo. Os anúncios podem ser exibidos quando estiver em um site específico ou na área de trabalho. Esses programas tentam utilizar nomes aleatórios para dificultar sua remoção. Outros não incluem uma entrada funcional no Adicionar/Remover Programas.

A sequência que relaciona corretamente a coluna da esquerda com a da direita é:

Provas

Caderno Container