Foram encontradas 768 questões.

Quando as redes Ethernet surgiram, as máquinas se interligavam utilizando apenas um cabo coaxial, sem utilizar nenhum outro tipo de equipamento. Visando aperfeiçoar a tecnologia Ethernet, tanto no que diz respeito ao desempenho, quanto à tolerância a falhas, as máquinas passaram a se conectar à rede através de switches. Considere as seguintes afirmações em relação a esses equipamentos.

I Embora existam modelos de switches que possuem portas para cabos UTP e modelos que possuem portas para cabos de fibra ótica, cada modelo de switch suporta apenas um desses tipos de cabo.

II Qualquer que seja o modelo de switch, todas as portas têm a mesma velocidade de transmissão.

III Cada switch possui uma tabela interna que associa endereços MAC com as portas, para que não precise transmitir todos os quadros por todas as portas. O número de entradas nessa tabela é bastante superior ao número de portas físicas do switch.

IV Existem switches que suportam VLANs, e com isso conseguem dividir as portas em grupos, de modo que as máquinas conectadas nas portas pertencentes a um grupo não conseguem se comunicar diretamente com as máquinas conectadas em outro grupo.

Em relação aos switches, estão corretas as afirmativas

I Embora existam modelos de switches que possuem portas para cabos UTP e modelos que possuem portas para cabos de fibra ótica, cada modelo de switch suporta apenas um desses tipos de cabo.

II Qualquer que seja o modelo de switch, todas as portas têm a mesma velocidade de transmissão.

III Cada switch possui uma tabela interna que associa endereços MAC com as portas, para que não precise transmitir todos os quadros por todas as portas. O número de entradas nessa tabela é bastante superior ao número de portas físicas do switch.

IV Existem switches que suportam VLANs, e com isso conseguem dividir as portas em grupos, de modo que as máquinas conectadas nas portas pertencentes a um grupo não conseguem se comunicar diretamente com as máquinas conectadas em outro grupo.

Em relação aos switches, estão corretas as afirmativas

Provas

Questão presente nas seguintes provas

Desde o surgimento das redes sem fio no padrão IEEE 802.11, tem-se procurado aperfeiçoar esse padrão para obter um melhor desempenho. Para isso, é fundamental buscar formas mais eficientes de utilizar o espectro de frequência, uma vez que os sinais são tra nsmitidos através de ondas de rádio. Desse modo, podemos afirmar que

Provas

Questão presente nas seguintes provas

Uma forma bastante utilizada pelas empresas, de melhorar o desempenho do acesso à internet por seu clientes e de implementar um mecanismo de controle sobre o que eles acessam é utilizar um Proxy para intermediar essa comunicação. O Squid (http://www.squid- cache.org), por exemplo, é um dos mais utilizados. Esse Proxy

Provas

Questão presente nas seguintes provas

O software desenvolvido pela Microsoft que permite o compartilhamento de arquivos via protocolo FTP em um servidor Windows é o

Provas

Questão presente nas seguintes provas

Dada a popularidade dos smartphones e tablets, os novos modelos de impressoras de rede suportam novos protocolos para atender à mobilidade desses dispositivos. Por exemplo, para que os dispositivos iOS possam imprimir diretamente em impressoras de rede, sem o uso de um computador, estas devem suportar o protocolo

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

- TCP/IPConceitos e Especificações do IP

- TCP/IPFundamentos de Roteamento

- TCP/IPSub-redes, Máscara e Endereçamento IP

Para que um computador possa acessar a internet normalmente, é imprescindível e suficiente que o computador possua, em sua configuração, os dados :

Provas

Questão presente nas seguintes provas

Além de switches, roteadores, cabos e conectores, existem outros dispositivos que normalmente são utilizados na construção de uma rede de computadores. Entre eles, está o Patch panel, que

Provas

Questão presente nas seguintes provas

- Modelo OSIModelo OSI: Camada de Enlace

- Transmissão de DadosEndereço MAC

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

Embora a internet utilize o protocolo IP, as mensagens desse protocolo são de fato transmitidas por alguma rede física que possui uma tecnologia específica, como o IEEE 802.11, ou o Ethernet, por exemplo. Cada uma dessas redes funciona de uma forma diferente. No Ethernet, por exemplo,

Provas

Questão presente nas seguintes provas

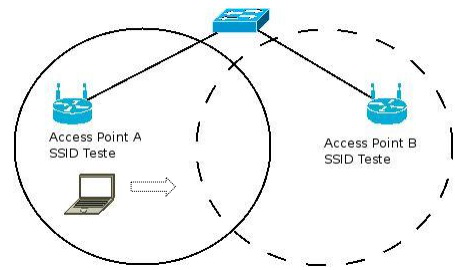

A figura a seguir ilustra um cenário que integra uma rede Ethernet, entre os Access Points e o switch, com uma rede sem fio IEEE 802.11. O círculo contínuo indica a área de cobertura do Access Point A e a linha tracejada indica a área de cobertura do Access Point B. A informação utilizada para se autenticar em ambos os Access Points é a mesma, e eles es tão atuando como bridges.

Sabendo que inicialmente o notebook está associado ao Access Point A, e o usuário está fazendo um download, caso o usuário se mova para a área fora do círculo contínuo e dentro do círculo tracejado,

Provas

Questão presente nas seguintes provas

Embora a utilização de certificados digitais seja muito comum para proteger o acesso a sites web, existe outra forma de proteger as comunicações que usam a pilha TCP/IP, que é a utilização do protocolo IPSec. Sobre esse protocolo, é correto afirmar que

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container