Foram encontradas 16.913 questões.

- AAA: Autenticação, Autorização e AuditoriaAutenticação de Usuários

- Certificado DigitalArmazenamento de Chaves

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalTipos de Certificados Digitais

Provas

Disciplina: TI - Segurança da Informação

Banca: IDCAP

Orgão: Pref. São Roque Canaã-ES

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasMalwaresRansomware

Provas

Disciplina: TI - Segurança da Informação

Banca: IDCAP

Orgão: Pref. São Roque Canaã-ES

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoTécnicas e Tecnologias de Backup

- Backup e RecuperaçãoTipos de BackupBackup Físico

Provas

Disciplina: TI - Segurança da Informação

Banca: UniFil

Orgão: Pref. Cunha Porã-SC

- AAA: Autenticação, Autorização e AuditoriaAutenticação de Usuários

- AAA: Autenticação, Autorização e AuditoriaSenhas e Políticas de Senha

- GestãoPolíticas de Segurança de Informação

Provas

Disciplina: TI - Segurança da Informação

Banca: IPEFAE

Orgão: Pref. Águas Prata-SP

Provas

Provas

Disciplina: TI - Segurança da Informação

Banca: FUNDATEC

Orgão: Pref. Bagé-RS

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalRevogação de CertificadosCRL: Lista de Certificados Revogados

Analise as seguintes assertivas sobre Certificado Digital:

I. Um Certificado Digital garante o requisito básico da segurança da informação chamado de "não repúdio", em que uma informação assinada, por meio de um certificado digital válido, não pode ser contestada ou rejeitada por seu emissor ou receptor.

II. O órgão responsável pela emissão de certificados digitais para usuários finais, vinculando os pares de chaves criptográficas (pública e privada) ao respectivo titular, é a Autoridade Certificadora Raiz (AC Raiz).

III. A Lista de Certificados Revogados (LCR) é produzida e disponibilizada, aos usuários finais, pela Autoridade de Registro (AR).

Quais estão corretas?

Provas

Disciplina: TI - Segurança da Informação

Banca: FUNDATEC

Orgão: Pref. Bagé-RS

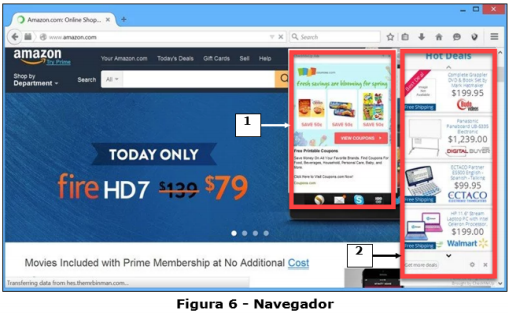

Sobre a Figura 6, considere os seguintes aspectos: (1) existem determinados tipos de softwares que são projetados especificamente para exibir anúncios ou propagandas em um navegador, como as apontadas pelas setas nº 1 e 2, quando um determinado endereço eletrônico é acessado; (2) em muitos casos, esses recursos têm sido incorporados a softwares e serviços, constituindo uma forma legítima de patrocínio ou retorno financeiro para aqueles que desenvolvem software livre ou prestam serviços gratuitos; (3) muitas vezes, esses anúncios e propagandas redirecionam suas pesquisas para sites de anunciantes e coletam seus dados para fins de marketing; e (4) esse recurso também pode ser utilizado para fins maliciosos, quando as propagandas apresentadas são direcionadas, de acordo com a navegação do usuário, sem que este saiba que tal monitoramento está sendo feito. Portanto, tomando-se como base unicamente as informações disponibilizadas nessa questão, pode-se afirmar que esse tipo de código malicioso é chamado de:

Provas

Disciplina: TI - Segurança da Informação

Banca: FUNDATEC

Orgão: Pref. Bagé-RS

I. O risco remanescente, após ser devidamente tratado, é chamado de risco contínuo. II. A avaliação de riscos, sendo satisfatória, possibilita a implementação de controles na atividade "Tratamento de riscos", para reduzir, reter, evitar ou transferir riscos. III. O processo de comparar os resultados da análise de riscos com os critérios de risco para determinar se o risco e/ou sua magnitude é aceitável ou tolerável chama-se avaliação de riscos.

Quais estão corretas?

Provas

1ª) são ferramentas de detecção e monitoramento que não agem por conta própria. 2ª) são sistemas de controle que aceitam ou rejeitam um pacote baseado em um conjunto de regras.

Sobre as definições acima, assinale a alternativa correta.

Provas

Caderno Container