Foram encontradas 16.672 questões.

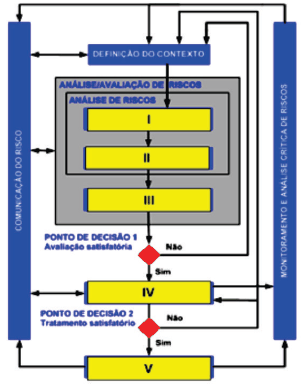

A figura abaixo ilustra um esquema de monitoramento e análise crítica de riscos, de acordo com a Norma ISO 27005.

As fases TRATAMENTO, ESTIMATIVA, IDENTIFICAÇÃO, ACEITAÇÃO E AVALIAÇÃO DE RISCOS correspondem, respectivamente, aos blocos identificados por:

Provas

Atualmente, as empresas estão vulneráveis a uma série de riscos que podem comprometer a segurança da rede e da internet. Um tipo de ataque é usado por hackers para impedir ou negar a usuários legítimos o acesso a um computador, no qual são utilizadas ferramentas que enviam muitos pacotes de pedidos a um servidor de destino da Internet, geralmente Web, FTP ou servidor de e-mail, que inunda os recursos do servidor e torna o sistema inutilizável. Todo sistema conectado à Internet e equipado com os serviços de rede com base no TCP está sujeito ao ataque.

Esse tipo de ataque é conhecido como:

Provas

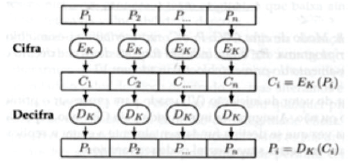

A figura abaixo ilustra o método mais simples e intuitivo de usar uma cifra por blocos, em que Pi e Ci representam o i-ésimo bloco de um texto e de um criptograma e Ek e Dk indicam funções de cifra e decifra com a chave K.

Esse método consiste em dividir o texto a cifrar em blocos independentes e contíguos de igual dimensão que são cifrados independentemente. Na decifração, é seguido o mesmo processo. Uma das fraquezas deste método é a reprodução de padrões do texto original, porque dois blocos iguais do texto produzem dois blocos iguais no criptograma. Esse método é conhecido como:

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosIntegridade

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

Leia o fragmento a seguir.

“O propósito principal de uma infraestrutura de chaves públicas é permitir a segurança em ambientes inseguros e prover meios para se identificar a origem das informações trocadas. Esta infraestrutura utiliza uma série de mecanismos para promover a implementação de importantes aspectos de segurança como:

I. _______ - consiste em verificar se um determinado usuário é realmente quem ele diz ser. No mundo real, ela pode ser exercida com o uso do documento de identidade, ou da carteira de motorista, por exemplo.

II. ________ - fornece para o usuário a habilidade de verificar que a mensagem recebida não foi modificada durante a sua transmissão. Na infraestrutura de chaves públicas, está intimamente relacionada com a assinatura digital de documentos.”

Os itens que completam corretamente as lacunas do fragmento acima são respectivamente:

Provas

Com relação ao algoritmo de criptografia 3DES – “Triple Data Encryption Standard”, avalie se as afirmativas a seguir são falsas (F) ou verdadeiras (V):

- Constitui um cifrador de chave assimétrica e é implementando por meio de criptografia de bloco.

- Utiliza três chaves, K1, K2 e K3, de 64 bits, onde 56 bits compõem cada uma das chaves e 8 bits são de paridade, em três estágios de codificação em cascata.

- Pode ser resumido pela fórmula:

Texto Criptografado = CK3(DK2(CK1(Texto Original)))

na qual as funções C e D são de criptografia e decriptografia respectivamente, ou seja, o texto original é criptografado com a chave K1, decriptografado com K2 e criptografado com K3, sendo o bloco de texto original de 64 bits.

As afirmativas são respectivamente:

Provas

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia de HashMessage Digest

- CriptografiaCriptografia de HashUnidirecionalidade (Hashing)

Analise a descrição abaixo.

“Trata-se de uma função matemática aplicada sobre um conjunto de dados que gera outro número. De forma bem simplista, pode ser equivalente a um dígito verificador. Um exemplo bem simples do dia-a-dia é o boleto bancário. Quando temos uma representação numérica como 23790.12301 60000.000053 25000.456704 1 63380000013580, o dígito destacado é calculado em função de todos os outros dígitos do boleto, de forma que qualquer alteração nos demais dados do boleto geraria um novo dígito verificador, permitindo assim que se perceba facilmente qualquer erro de digitação em um sistema de Internet Banking por exemplo. Neste caso, o dígito único (1 no caso) tem o propósito de validar eventuais erros de digitação.”

A descrição refere-se a um importante conceito de criptografia conhecido como algoritmo de:

Provas

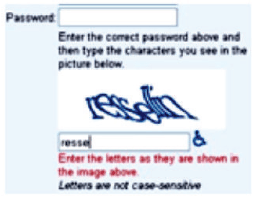

A figura abaixo ilustra um recurso utilizado no acesso às redes, particularmente na internet.

Ela mostra um formulário no qual é solicitado o preenchimento de um código para validar uma solicitação e que constitui um modo de autenticação. Esse recurso é conhecido como:

Provas

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoTipos de BackupBackup Diferencial

- Backup e RecuperaçãoTipos de BackupBackup Incremental

Entre os tipos de backup, um possui as características listadas abaixo.

- Usa pouco espaço de mídia.

- Compacta e realiza controle de erros.

- Marca os arquivos que passaram por backup.

- É o backup mais rápido mas a restauração pode ser demorada.

- Copia somente os arquivos criados ou alterados desde o último backup.

Esse tipo de backup é denominado:

Provas

Uma política de segurança da informação estabelece regras e padrões para proteger a informação em uma organização. De acordo com a norma ISO/IEC 27002:2005 uma política de segurança da informação deve

Provas

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

- GestãoSGSIISO 27002

Segundo a norma ISO/IEC 27002:2005 sobre Práticas de Gestão de Segurança da Informação, os três princípios básicos da segurança da informação são:

Provas

Caderno Container