Foram encontradas 16.672 questões.

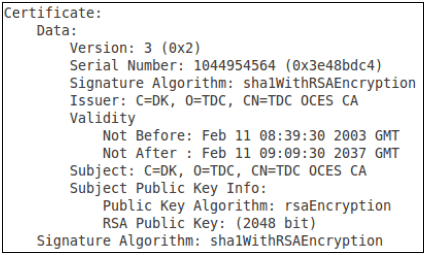

Um certificado digital associa uma identidade a uma chave pública. No caso de certificados X.509, usa-se uma hierarquia para criar relações de confiança entre certificados. Observando-se o certificado X.509 mostrado a seguir, analise as afirmações que seguem.

I. Trata-se de um certificado raiz.

II. O certificado identifica o servidor tdc.oces.ca.

III. Para verificar sua assinatura digital, é necessário outro certificado que identifique a autoridade certificador.

IV. Esse certificado pode ser usado para validar outros certificados da mesma autoridade certificadora.

Assinale a alternativa que apresenta somente as afirmações CORRETAS.

Provas

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

Sobre criptografia computacional, assinale a alternativa INCORRETA.

Provas

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

- GestãoSGSIISO 27002

A Segurança da Informação é baseada no tripé D. I. C. – disponibilidade, integridade e confidencialidade. A Norma ISO 27002 surgiu em 2005 como sendo uma atualização do padrão ISO 17799. A ISO 27002 é uma norma que fornece recomendações de boas práticas em segurança da informação e está dividida em 12 seções principais. São consideradas as três seções principais da Norma ISO 27002, EXCETO:

Provas

A ISO (International Organization for Standardization — Organização Internacional para Padronização) possui algumas normas voltadas para a política de segurança da informação. Uma delas é a ISO 27002 que está estruturada em várias seções. A segurança da informação está concentrada no tripé: disponibilidade, integridade e confidencialidade. “A informação deve ser classificada em termos dos requisitos legais, valor, criticidade e sensibilidade para divulgação ou modificação não autorizada.” Trata-se da seção

Provas

As organizações cada vez mais se tornam dependentes da internet. Basicamente, todos os serviços são feitos com a utilização da internet, além da construção de ambientes corporativos que levam a uma preocupação generalizada com a segurança. Para garantir a segurança ou minimizar os riscos dentro das organizações, a utilização de um bloqueio, como o firewall, por exemplo, é estritamente necessária. Sabe-se que não se consegue total segurança, mas com proteção bem configurada, a tendência é uma diminuição dos problemas. Firewalls podem ser classificados em três categorias/tecnologias: filtro de pacotes (static packet filter), proxy (application level gateway e circuit level gateway), ou filtro de pacotes baseados em estados (dynamic packet filter, stateful packet filter). Todos apresentam suas vantagens e desvantagens. São consideradas vantagens da tecnologia Proxy, EXCETO:

Provas

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalAssinatura Digital

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

A certificação digital é importante, pois garante a integridade e a autenticidade das instituições nas transações eletrônicas, seja de empresa para empresa, ou mesmo com o governo. O certificado digital contém diversas informações que determinam o nível de confiabilidade do certificado. Para o gerenciamento dos certificados digitais e de todas as suas funções, uma infraestrutura de chave pública é essencial dentro de uma arquitetura de segurança. O PKI (Public Key Infrastructure – infraestrutura de chave pública) tem vários componentes. Assinale, a seguir, o componente que tem a função de assinar digitalmente e codificar documentos.

Provas

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

Evitar que informações caiam em mãos erradas já é uma prática de milhares de anos. Júlio César, antigo Imperador de Roma, já usava essa técnica, quando queria enviar mensagens aos seus generais. O objetivo era evitar que suas ordens caíssem em mãos inimigas e, assim, suas táticas e missões não seriam descobertas. A técnica que César usava era deslocar as letras do alfabeto para frente, como, por exemplo, em três casas. Assim, a letra A seria D, B seria E e, assim, sucessivamente. Atualmente, existem vários algoritmos de criptografia, fundamental para que as comunicações ocorram com segurança, principalmente quando se refere às transações bancárias. Essas operações devem ser muito seguras. Existem duas formas de criptografia: simétrica (emissor e receptor usam uma mesma chave para encriptação e decriptação) e assimétrica (emissor e receptor usam chaves diferentes). Os algoritmos também são classificados em simétricos e assimétricos. São considerados algoritmos simétricos:

Provas

Criptografar pastas e documentos é muito importante para que se tenha o máximo de segurança. Atualmente, várias pessoas buscam vulnerabilidades e/ou falhas nas redes para capturar dados e, assim, obter alguma vantagem com eles. Esse crime denomina-se sequestro de dados. Indivíduos sequestram dados após invadirem o computador e pedem resgate para devolvê-los. Nesse ponto, uma boa criptografia pode dificultar bastante a ação desses indivíduos no que tange a descobrir o conteúdo das pastas e/ou arquivos. Nos sistemas de arquivos NTFS, o comando cipher é utilizado para exibir ou alterar a criptografia de pastas e arquivos. O cipher pode ser usado em linha de comando com vários parâmetros, com a seguinte sintaxe: cipher [parâmetros] {nome_de_caminho [...]} [...]. Assinale a descrição do parâmetro “/H”.

Provas

Um administrador identificou que sua rede estava sofrendo ataques que consistem no envio de pacotes com endereços de origem falsos. Ele deve identificar que tipo de ataque é esse para prover a defesa.

Esse tipo de ataque é denominado

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: FUB

As cópias de segurança do ambiente Windows podem ser feitas por meio da ferramenta de assistente de backup, a qual oferece ao usuário opções de escolha de itens para serem copiados, como, por exemplo, pastas e arquivos pessoais ou, ainda, todas as informações do computador.

Provas

Caderno Container