Foram encontradas 555 questões.

O protocolo IPv6 vem substituindo o protocolo IPv4 devido a uma maior gama de diferentes valores que o IPv6 pode assumir quando comparado ao IPv4. O número de bits utilizado no endereçamento do IPv6 que resulta nessa maior variedade de valores é

Provas

- Transmissão de DadosMeios de TransmissãoMeios Transmissão sem Fio

- Transmissão de DadosPadrões IEEE 802IEEE 802.11: Wireless LAN

Existem diversos padrões de redes sem fio baseados no padrão IEEE 802.11, como o

Provas

Os cabos de fibra óptica apresentam vantagens e desvantagens quando comparados com os cabos metálicos de cobre.

Assinale a alternativa correta relacionada a essa comparação.

Provas

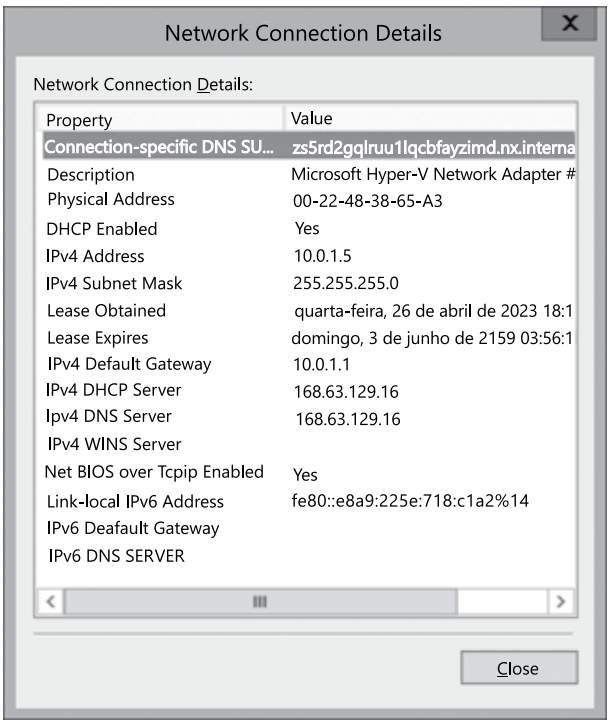

A seguinte janela, extraída de um servidor com sistema operacional Windows Server, apresenta detalhes de configurações de uma interface de rede.

Com base nessas informações, é correto afirmar que

Provas

Disciplina: Estatuto do Idoso - Lei 10.741/2003

Banca: VUNESP

Orgão: DPE-SP

A Lei nº 10.741/2003 considera violência contra a pessoa idosa qualquer ação ou omissão praticada em local público ou privado que lhe cause morte, dano ou sofrimento físico ou psicológico. De acordo com o artigo 19 da referida Lei, os casos de suspeita ou confirmação de violência praticada contra pessoas idosas serão obrigatoriamente comunicados pelos serviços de saúde à autoridade policial ou ao Ministério Público ou ainda aos Conselhos da Pessoa Idosa. Outro procedimento dos serviços de saúde públicos e privados deve ser o de emitir junto à autoridade sanitária

Provas

Disciplina: Estatuto da Pessoa com Deficiência - Lei 13.146/2015

Banca: VUNESP

Orgão: DPE-SP

A Política Nacional para Inclusão Social da População em Situação de Rua afirma, em sua Introdução, que ela se estrutura em dois eixos principais: a verticalidade federativa; e a interdisciplinaridade e intersetorialidade. Assim, é correto afirmar que esses eixos dizem respeito, respectivamente,

Provas

O tipo de malware caracterizado por se espalhar copiando a si mesmo por meio de uma rede ou mídias removíveis, em geral explorando vulnerabilidades de segurança para se copiar, é chamado de

Provas

A família de funções de hash criptográficas conhecida como SHA-2 inclui diversas funções.

Assinale a alternativa correta a respeito.

Provas

- GestãoGestão de RiscosISO 27005: Gestão de Riscos de Segurança da Informação

- GestãoGestão de RiscosTratamento de Riscos

A norma ABNT NBR ISO/IEC 27005 – Tecnologia da Informação – Técnicas de segurança – Gestão de Riscos de segurança da informação – estabelece quatro opções para o tratamento de riscos em um sistema de informação, sendo duas dessas opções:

Provas

Um dos processos do ITIL v.3 tem como principais objetivos garantir a confidencialidade, a integridade e a disponibilidade dos dados fornecidos. Esse processo, pertencente à publicação Desenho de Serviço do ITIL v.3, denomina-se Gerenciamento de

Provas

Caderno Container