Foram encontradas 40 questões.

Com relação à Linguagem de Consulta SQL, assinale com V as verdadeiras e com F as falsas.

( ) CHMOD é o comando utilizado para controlar os privilégios dos usuários aos objetos do Banco de Dados.

( ) A cláusula JOIN é utilizada para combinar tabelas.

( ) O comando DROP TABLE permite fazer alterações na estrutura de uma tabela.

( ) O comando UPDATE é utilizado para inserir novos registros em uma tabela.

( ) O operador UNION elimina registros duplicados retornados de uma consulta.

Assinale a alternativa que contém a sequência CORRETA, de cima para baixo.

Provas

- Fundamentos de Sistemas OperacionaisArquitetura de Sistemas Operacionais

- Fundamentos de Sistemas OperacionaisKernelFunções do Kernel

- Fundamentos de Sistemas OperacionaisGerenciamento de Recursos de Hardware

O desempenho dos sistemas de computação tem sido crucial para as aplicações da atualidade. Numere a coluna da direita, de acordo com as afirmações da esquerda que tratam sobre o desempenho computacional.

(1) Tempo total necessário para um computador completar uma tarefa, como acesso a disco, acesso à memória.

(2) Tempo real que o processador gasta computando uma tarefa específica.

(3) Tempo efetivamente gasto pela CPU em um programa.

(4) Tempo de CPU gasto no sistema operacional, realizando tarefas a pedido de um programa.

(5) Medição de velocidade de execução de um programa baseado no número de instruções.

( ) Tempo de CPU do usuário.

( ) MIPS.

( ) Tempo de resposta.

( ) Tempo de CPU do sistema.

( ) Tempo de CPU

A ordem CORRETA de associação, de cima para baixo, é:

Provas

- LinuxBackup no Linux

- LinuxManipulação de Arquivos e Pastas (Shell)

- Sistemas de ArquivosFundamentos sobre Sistema de Arquivos

O Linux é um sistema operacional de código aberto. A respeito do Linux, numere as afirmações da coluna da direita, de acordo com a coluna da esquerda:

(1) minix

(2) fsck

(3) du

(4) dump

(5) badblocks

( ) Ferramenta utilizada na geração de cópias de segurança.

( ) Comando utilizado para mostrar o espaço ocupado por um diretório e todos os seus arquivos.

( ) É um tipo de sistema de arquivos.

( ) Comando utilizado para a verificação de blocos defeituosos no HD.

( ) Comando utilizado para a validação e correção de erros de um sistema de arquivos.

A ordem CORRETA de associação, de cima para baixo, é:

Provas

Sobre algoritmos de escalonamento de processos:

(1) Nesse algoritmo o primeiro processo a chegar será o primeiro a ser executado.

(2) Nesse algoritmo é definido um quantum (fatia de tempo) para cada processo. Após encerrar a fatia de tempo, o processo escalonado deve ceder o lugar na CPU a outro.

(3) Nesse algoritmo são usadas várias filas de processos prontos para executar. Cada processo é colocado em uma fila e cada fila tem uma política de escalonamento.

(4) Nesse algoritmo o sistema distribui bilhetes aos processos, e faz um sorteio cada vez que precisa selecionar um processo para a CPU.

(5) Nesse algoritmo os processos menores terão prioridade, ou seja, serão executados primeiro.

Relacione os números dos conceitos citados acima com os itens abaixo:

( ) Múltiplas Filas.

( ) Round-Robin.

( ) Shortes Job first

( ) Escalonamento Lotérico.

( ) First Come First Serverd.

Assinale a alternativa que contém a sequência CORRETA, de cima para baixo:

Provas

Provas

Software é um conjunto de instruções programadas para serem processadas por um computador ou dispositivo eletrônico. A respeito dos conceitos de software, numere a coluna da direita, de acordo com as afirmações da esquerda.

(1) Software cujos usuários possuem ao menos quatro liberdades básicas: executar, estudar, modificar e distribuir.

(2) Software que traz consigo o código de sua implementação.

(3) Software não protegido por copyright.

(4) Licença que determina que qualquer um que distribui o software, com ou sem modificações, tem que passar adiante a liberdade de copiar e modificar o software.

(5) Software gratuito.

( ) Domínio público

( ) Copyleft

( ) Software livre

( ) Código aberto

( ) Freeware

A ordem CORRETA de associação, de cima para baixo, é:

Provas

Licenças de software indicam as permissões ou proibições que o autor do software impõe aos usuários deste.

Analise as afirmações abaixo sobre licenças de software e assinale a alternativa CORRETA.

I. A licença de software livre General Public License (GPL) indica que o código fonte do software deve ser disponibilizado a fim de permitir que outras pessoas possam estudar e adaptar o software para as suas necessidades.

II. Softwares distribuídos sob a licença de software livre General Public License (GPL) não podem ser vendidos, ou seja, devem sempre ser gratuitos.

III. Softwares distribuídos como Domínio Público deve obrigatoriamente ceder seu código fonte.

IV. A licença de software livre General Public License (GPL) é considerada com uma licença restritiva, pois impõe restrições nas versões modificadas de um software sob a GPL.

Provas

- InternetNavegadores (Browsers)Google Chrome

- InternetNavegadores (Browsers)Mozilla Firefox

- InternetNavegadores (Browsers)Internet Explorer

- Segurança da InformaçãoVírus, Spyware e Outros

Sobre o uso e funcionamento da internet, avalie as afirmações a seguir e marque com V as verdadeiras e F as falsas.

( ) Mozilla Firefox, Google Chrome, Internet Explorer e Opera são exemplos de navegadores de Internet.

( ) Worm é um tipo específico de phishing que envolve a redireção da navegação do usuário para sites falsos, por meio de alterações no serviço de DNS (Domain Name System).

( ) Upload caracteriza o recebimento de um arquivo da Internet para o computador.

( ) O processo de conversão do sinal analógico para digital é chamado de modulação.

( ) Download caracteriza o envio de um arquivo do computador para a Internet.

Assinale a alternativa que contém a sequência CORRETA, de cima para baixo.

Provas

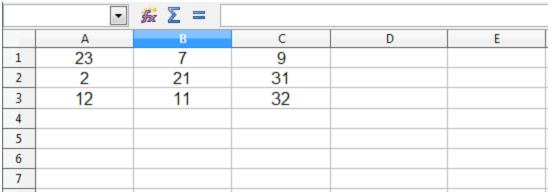

Analise as afirmações relativas à planilha abaixo.

I. Considere que a fórmula =SE(SOMA(A1:A3)>C1;B2;B3) está sendo aplicada na célula D1. O valor inserido na célula D1 é 21.

II. Considere que a fórmula =SE(MÁXIMO(A1:C3)<32;A2;MÍNIMO(B1:C3)) está sendo aplicada na célula D2. O valor inserido na célula D2 é 9.

III. Considere que a fórmula =SE(A1<B1;B2;SE(CONT.SE(A1:C3;2)>2;C3;C2)) está sendo aplicada na célula D3. O valor inserido na célula D3 é 31.

IV. Considere que a fórmula =MAIOR(A1:C3;3) está sendo inserida na célula D4. O valor inserido na célula D4 é 21.

Assinale a alternativa que contém as afirmações CORRETAS.

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

A recomendação X.800 da UTI-T (International Telecommunication Union) define um serviço de segurança como um serviço fornecido por uma camada de protocolo de comunicação de sistemas abertos que garante a segurança adequada dos sistemas ou das transferências de dados. A partir dos conceitos de segurança expressos nessa recomendação, numere a coluna da direita, de acordo com as afirmações da esquerda.

(1) Garantia de que a entidade que está se comunicando é de fato quem afirma ser.

(2) Impedimento do uso não autorizado de um recurso.

(3) Proteção contra negação de uma das entidades envolvidas em uma comunicação, provando-se que a mensagem foi enviada pela parte especificada e que foi recebida pela outra parte especificada.

(4) Refere-se também à proteção das informações que poderiam ser derivadas do fluxo de dados.

(5) Garantia de que o que foi recebido está exatamente igual ao que foi enviado pela entidade autorizada.

( ) Autenticação

( ) Controle de acesso

( ) Confidencialidade dos dados

( ) Integridade de dados

( ) Irretratabilidade

A ordem CORRETA de associação, de cima para baixo, é:

Provas

Caderno Container