Foram encontradas 50 questões.

Analise a sentença de atribuição a seguir.

sum = ++ count;

Em linguagem de programação, com relação aos operadores de atribuição unários, citados por Sebesta (2011), a sentença de atribuição acima também poderia ser descrita como:

Provas

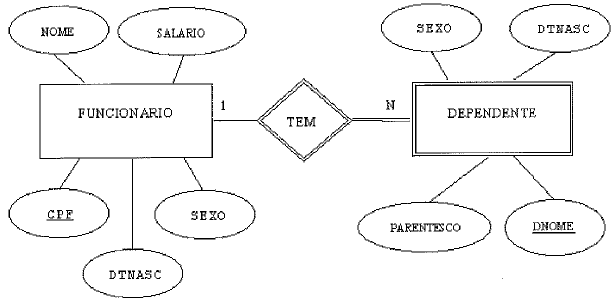

Analise o esquema conceitual abaixo.

Em relação ao esquema conceitual acima, assinale a opção que apresenta o resultado do mapeamento do esquema Entidade Relacionamento para um esquema de banco de dados relacional, usando a notação do seguinte meta esquema: TABELA (Atributo chave, Atributo não chave).

Provas

O Kerberos é utilizado por aplicações que usam o sistema operacional Linux. Sendo assim, é correto afirmar que o Kerberos é um

Provas

Em relação ao banco de dados, analise as ações a seguir.

I - Suspender a execução de transações temporariamente.

II - Forçar a gravação em disco de todos os buffers da memória principal que foram modificados.

III - Gravar um registro no log e forçar a gravação do log em disco.

IV - Retomar a execução das transações.

Em relação às ações acima, é correto afirmar que se referem à realização de:

Provas

De acordo com o modelo de Governança de TI, a operação de infraestrutura compreende: entrega de serviços (service delivery); suporte a serviços (service support); serviços da infraestrutura de TIC (Tecnologia da Informação e Comunicação); e gestão de ativos de software. Assinale a opção que apresenta três níveis de serviço típicos relacionados a service delivery.

Provas

Correlacione os termos de estrutura de dados às suas respectivas características, e assinale a opção correta.

TERMOS DE ESTRUTURA DE DADOS

I - Fila

II - Pilha

III- Árvore

IV - Recursividade

V - Ordenação Bolha

VI - Ordenação por Intercalação (Mergesort)

CARACTERÍSTICAS

( ) Aplicado na solução do Problema da Torre de Hanói.

( ) Inserções e remoções são executadas na mesma estremidade da lista.

( ) Para inserções e remoções são necessários dois ponteiros.

( ) Possui um conjunto finito de elementos denominados nós ou vértices.

( ) Percorre a tabela do início ao fim, sem interrupção, trocando de posição dois elementos consecutivos sempre que estes se apresentem fora de ordem.

Provas

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

O algoritmo do sistema de criptografia no qual a chave de criptografia e a chave de descriptografia são diferentes, e a chave de descriptografia não pode ser derivada da chave de criptografia, é denominado de algoritmo de chave

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: Marinha

Orgão: Marinha

CRC (CYCLIC REDUNDANCY CHECKS) são técnicas de verificação de redundância cíclica utilizadas para descobrir erros. Quais são os dois componentes de hardware usados para calcular uma CRC?

Provas

Considerando os cinco métodos de ciclo de vida de applet da linguagem de programação Java, analise as seguintes afirmativas.

I - Ocorre quando o usuário encerra a sessão de navegação fechando todas as janelas do navegador.

II - Também pode ocorrer sem que o navegador saiba quando o usuário foi para outras páginas web.

III- Realiza quaisquer tarefas necessárias para limpar recursos alocados ao applet.

Em relação às afirmativas acima, é correto afirmar que se referem ao método public void:

Provas

As portadoras de longa distância fornecem varias serviços de rede de longo alcance com alta velocidade. Qual o nome do serviço que é projetado para aceitar e entregar blocos de dados, em que cada bloco pode conter até 8Kb de dados?

Provas

Caderno Container