Foram encontradas 450 questões.

- Arquitetura e Design de SoftwareArquitetura de Sistemas de Informação

- Engenharia de SoftwareTestesTipos de Testes

Segundo Pressman (2011), há muitas estratégias para testar um software. Qual é a técnica de teste que se caracteriza por ser uma técnica sistemática para construir a arquitetura de software ao mesmo tempo em que conduz testes para descobrir erros associados com as interfaces?

Provas

- Modelo TCP/IPIntrodução ao Modelo TCP/IP

- Modelo TCP/IPModelo TCP/IP: Camada de Interface de Rede

- Modelo TCP/IPModelo TCP/IP: Camada de Rede

- Modelo TCP/IPModelo TCP/IP: Camada de Aplicação

Em relação ao Modelo de Referência TCP/IP, assinale a opção INCORRETA, segundo Tanembaum.

Provas

De acordo com Fernandes e Abreu (2014), o CobiT 5 (Contral Objectives for Information and Related Technology) possui um modelo de referência de processos e o sugere como um dos passos mais importantes para uma boa governança. Esse modelo é agrupado em áreas chaves de Governança e Gerenciamento, subdividido em 5 (cinco) domínios de processos. No que diz respeito ao modelo de referência do CobiT 5, analise as afirmativas.

I - O domínio de processo "Construir, Adquirir e Implementar'' (BAI) tem abrangência estratégica e tática e identifica as formas por meio das quais a TI pode contribuir melhor para o atendimento dos objetivos do negócio, envolvendo planejamento, comunicação e gerenciamento em diversas perspectivas.

II - O domínio de processo "Monitorar, Avaliar e Medir'' (MEA) visa assegurar a qualidade dos processos de TI, assim como a sua governança e conformidade com os objetivos de controle, por meio de mecanismos regulares de acompanhamento, monitoração de controles internos e de avaliações internas e externas.

III - O domínio de processo "Entregar, Reparar e Suportar'' (DSS) cobre identificação, desenvolvimento e/ou aquisição de soluções de TI para executar a estratégia de TI estabelecida, assim como a sua implementação e integração junto aos processos de negócio.

IV - O domínio de processo "Governança" (EDM) contém quatro processos de governança, dentro dos quais são definidas práticas de planejamento, execução, desenvolvimento e suporte.

Assinale a opção correta.

Provas

Segundo Sommerville (2011), erros de interface são uma das formas mais comuns em sistemas complexos. Acerca das classes de erros de interface, a classe de erro que ocorre em sistemas em tempo real que usam memória compartilhada ou uma interface de passagem de mensagens. O produtor e o consumidor de dados podem operar em velocidades diferentes. A menos que se tome um cuidado especial no projeto de interface, o consumidor pode acessar uma informação desatualizada, porque o produtor da informação não atualizou as informações da interface compartilhada. Sendo assim, assinale a opção que apresenta essa classe de erro.

Provas

Assinale a opção que apresenta o comando em Linux que deve ser usado para ligar o bit sticky do diretório, e dar permissão de leitura, escrita e execução a todos os usuários.

Provas

Considere a Arvore Binária de Busca a seguir:

Se o nó de valor 30 for removido, qual será o novo formato dessa Arvore?

Provas

Segundo Heldman (2009), o ponto de controle do gerenciamento onde o escopo, o custo real e o cronograma podem ser utilizados para determinar indicadores de valor agregado é conhecido por:

Provas

- Conceitos BásicosTerminologiaAmeaça

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasDoS: Denial of Service

Segundo Kurose (2010), um grupo de ameaças à segurança, por ser classificado como ataques de recusa de serviços (DoS), torna a rede, o hospedeiro ou outra parte da infraestrutura inutilizável por usuários verdadeiros. Acerca das 3 (três) categorias de ataques DoS na internet, analise as afirmativas abaixo.

I- Ataque de vulnerabilidade envolve a recepção de mensagens perfeitas a uma aplicação protegida ou a um sistema embutido, sendo executado em um hospedeiro não direcionado.

II- Inundação na largura de banda é quando o atacante envia um grande número de pacotes ao hospedeiro direcionado. Tantos pacotes que o enlace de acesso do alvo se entope, impedindo os pacotes legítimos de alcançarem o servidor.

III- Inundação na conexão é quando o atacante estabelece um grande número de conexões TCP semiabertas ou abertas no hospedeiro-alvo. O hospedeiro pode ficar tão atolado com essas conexões falsas que para de aceitar conexões legítimas.

Assinale a opção correta.

Provas

De acordo com Fernandes e Abreu (2014), o MPS-BR, que tem por objetivo a melhoria de processo de software e serviços, é destinado às micro, às pequenas e às médias empresas. O modelo MR-MPS-SW possui 7 (sete) níveis de maturidade que representam estágios de melhoria para a implementação de processos em uma organização. Acerca dos processos distribuídos entre os níveis de maturidade do modelo MR-MPS-SW, considere as afirmativas abaixo e assinale a opção correta.

A empresa XYZ, no nfvel de maturidade em que se encontra, atingiu esse nível e consequentemente sua certificação, implementou os processos Gerência de Requisitos (GRE), Gerência de Projetos (GPR), Aquisição (AQU), Gerência de Configuração (GCO), Gerência de Portfólio de Projetos (GPP), Garantia da Qualidade (GQA) e Medição (MED).

A empresa ABC, no nível de maturidade em que se encontra, atingiu esse nível e consequentemente sua certificação, implementou os processos Gerência de Requisitos (GRE), Gerência de Projetos (GPR).

Provas

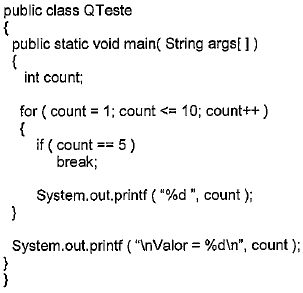

Considere a classe QTeste abaixo em linguagem Java:

Assinale a opção que apresenta o resultado que será exibido após a execução do código acima.

Provas

Caderno Container