Foram encontradas 450 questões.

- CMMI: Capability Maturity Model IntegrationCMMI-DEV v1.3

- CMMI: Capability Maturity Model IntegrationComparação CMMI e MPS.BR

- MPS.BR

De acordo com Fernandes e Abreu (2014), os modelos MR-MPS-SW e o CMMI-DEV possuem características similares e equivalência em seus níveis de maturidade, resguardadas suas devidas diferenças. Assinale a opção que estabelece de forma correta a equivalência do nível de maturidade do MR-MPS-SW com o CMMI-DEV, na abordagem por estágio.

Provas

- Fundamentos de ProgramaçãoAlocação de Memória

- Fundamentos de ProgramaçãoTipos de Dados

- Fundamentos de ProgramaçãoVariáveis

- Fundamentos de ProgramaçãoRecursividade

Segundo Sebesta (2011), o caráter fundamental de uma linguagem de programação imperativa é em grande parte determinado pelo projeto das vinculações de armazenamento para suas variáveis. Coloque F(falso) ou V(verdadeiro) nas afirmativas abaixo, assinalando a seguir a opção que apresenta a sequência correta:

( ) A célula de memória à qual uma variável é vinculada deve ser obtida, de alguma forma, de um conjunto de células de memória disponíveis. Esse processo é chamado alocação.

( ) O tempo de vida de uma variável começa quando ela é vinculada a uma célula específica e termina quando ela é desvinculada dessa célula.

( ) Variáveis estáticas são aquelas cujas vinculações de armazenamento são criadas quando suas sentenças de declaração são elaboradas, mas cujos tipos são estaticamente vinculados. Uma linguagem que tem apenas variáveis estáticas não permite o uso de

subprogramas recursivos.

( ) Variáveis dinâmicas do monte implícitas são células de memória não nomeadas (abstratas) alocadas e liberadas por instruções explícitas em tempo de execução pelo programador.

( ) Variáveis dinâmicas do monte explícitas são vinculadas ao armazenamento no monte apenas quando são atribuídos valores a elas. Todos os seus atributos são vinculados cada vez que elas recebem valores atribuídos.

Provas

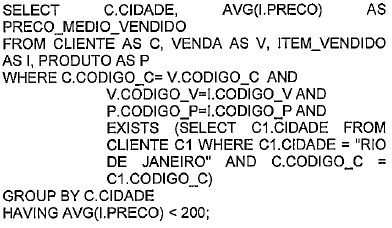

Considere as tabelas descritas abaixo.

Tabelas e campos:

CLIENTE (*CODIGO_C; CPF; NOME; CIDADE)

PRODUTO (*CODIGO_P; DESCRICAO; PREGO)

VENDA (*CODIGO_V, CODIGO C; DATA)

ITEM_VENDIDO (*CODIGO V; *CODIGO P;

QUANTIDADE; PREGO)

Observações:

CLIENTE, PRODUTO, VENDA E ITEM_VENDIDO são tabelas do sistema. Os campos precedidos com asterisco determinam a chave primária da tabela. Os campos sublinhados correspondem à chave estrangeira das tabelas relacionadas. Na tabela VENDA, o campo CODIGO_C é chave estrangeira da tabela CLIENTE. Na tabela ITEM_VENDiDO, os campos CODIGO_P é chave estrangeira da tabela PRODUTO e CODIGO_V é chave estrangeira da tabela VENDA. Além disso, a chave primária é formada pelos campos CODIGO_V e CODIGO_P. Nas tabelas CLIENTE, PRODUTO, VENDA e ITEM_ VENDIDO todos os campos são obrigatórios.

Com base nas tabelas acima, analise o comando SQL a seguir.

Sendo assim, esse comando SQL exibe a cidade, a média de preço de produtos vendidos a clientes:

Provas

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Ataques e Golpes e AmeaçasMalwaresBackdoor

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresWorms

Segundo Stallings (2008), um software malicioso pode ser dividido em duas categorias: aqueles que precisam de um programa hospedeiro e aqueles que são independentes. Sendo assim, correlacione os softwares maliciosos às suas terminologias e assinale a opção que indica a sequência correta.

SOFTWARES MALICIOSOS

I- Cavalo de Troia

II- Backdoor

III- Zumbi

IV- Bomba lógica

V- Verme

VI- Flooders

TERMINOLOGIAS

( ) É um programa que controla secretamente outro computador conectado à Internet e depois usa esse computador para disparar ataques difíceis de rastrear até o criador.

( ) Dispara uma ação quando ocorre uma determinada condição em algum programa legítimo configurado para "explodir".

( ) É um programa ou procedimento de comando útil, ou aparentemente útil, contendo código oculto que, quando invocado, realiza alguma função indesejada ou prejudicial.

( ) Também conhecido como trapdoor, é um ponto de entrada secreto para um programa, que permite que alguém ciente obtenha acesso sem passar pelos procedimentos normais de acesso de segurança.

( ) Usado para atacar sistemas de computador em rede com um grande volume de tráfego para executar um ataque de negação de serviço (DoS).

( ) É um programa que pode se replicar e enviar cópias de um computador para outro através de conexões de rede.

Provas

Em um projeto com várias pessoas trabalhando, criou-se um grupo chamado projetoalfa. Para remover um usuário do grupo projetoalfa, qual o comando em Linux deve ser utilizado?

Provas

De acordo com Barbieri (2011), um conjunto de técnicas de natureza estatística é utilizado nos processos de Data Mining. Assinale a opção que apresenta esse conjunto de técnicas estatísticas.

Provas

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: ÁrvoreÁrvore (Outros Tipos)

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: ÁrvoreEstrutura de Nós (Raiz, Folha, Filhos)

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: ÁrvorePropriedades de Árvores

Com relação aos conceitos de Arvore citados por Szwarcfitter e Markenzon (2010), analise as afirmações abaixo, classificando-as em verdadeiro (V) ou Falso (F), e marque a opção que apresenta a sequência correta.

( ) O número de filhos de um nó é chamado de nível.

( ) Toda Arvore com n>1 nós possui no mínimo 1 e no máximo n + 1 folhas.

( ) Nível de um nó !$ v !$ é o número de nós do caminho da raiz até o nó !$ v !$.

( ) A altura de um nó !$ v !$ é o número de nós do maior caminho de o até um de seus descendentes.

( ) A altura da Arvore T é igual ao nível máximo de seus nós.

( ) Duas Arvores ordenadas são isomorfas quando puderem se tornar coincidentes através de uma permutação na ordem das subárvores de seus nós.

( ) Duas Arvores ordenadas são isomorfas quando forem coincidentes, segunda a ordenação existente entre os seus nós.

Provas

Segundo Fernandes e Abreu (2014), a função é definida na ITIL (Information Technology lnfrastructure Library), versão 3, publicada em 2011, como "um conceito lógico referente a pessoas e medidas automatizadas entre eles". A função relacionada a grupos, áreas ou equipes que possuem experiência e conhecimento técnico especializado para suportar a operação e que devem também garantir que haja recursos treinados para desenhar, construir, fazer as transições, operar e melhorar a tecnologia utilizada nos serviços é chamada de Gerenciamento:

Provas

Os canais normalmente são compartilhados por vários sinais. Afinal, é muito mais conveniente instalar um único fio para transportar vários sinais do que instalar um fio para cada sinal. Esse tipo de compartilhamento é chamado multiplexação. Segundo Tanembaum (2011), a multiplexação que é uma forma de comunicação por dispersão espectral, na qual um sinal de banda estreita é espalhado por uma banda de frequência mais larga é chamada de

Provas

Segundo Stallings (2008), qual o protocolo de gerenciamento de chaves automatizado do IPSec?

Provas

Caderno Container