Foram encontradas 350 questões.

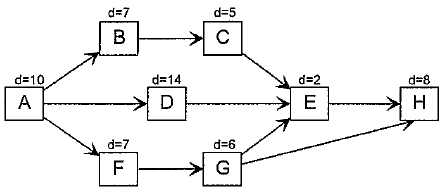

Um Tenente, gerente de projeto do sistema beta_mb, montou o seguinte diagrama, o qual expõem a duração de atividades. Se o Tenente substituir a duração da atividade B para 12 dias e a duração da atividade G para 9 dias, qual dos seguintes caminhos seria o caminho critico do projeto beta_mb? (Observação d=duração da atividade).

Provas

No contexto de Funções de hash, assinale a opção que apresenta uma representação válida ( em hexadecimal) de um valor de hash MD5.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: Marinha

Orgão: Marinha

Segundo o autor Marie A Monteiro (2012), existem diversas formas de se realizar o Mapeamento de Dados entre a Memória Principal (MP) e a Memória Cache (MC). Seja uma MP constituída de blocos com largura de 32 bytes, associada a uma MC com as seguintes características: capacidade de 64KB, quantidade de linhas de 4K e utilizando o mapeamento associativo por conjunto de 4. Suponha que, em um dado instante, o processador realize um acesso, colocando o seguinte endereço (expresso em algarismos hexadecimais) 3FC92B6.

Assim, qual deverá ser o valor binário do campo conjunto que será localizado pelo sistema de controle da cache?

Provas

No contexto da linguagem Python 3, considere a variável.

s = '1202/TQ - lisarB od ahniraM ad etneneT-oriemirP'

Assinale a instrução que exibe o texto 'CP-T/2021'.

Provas

Na linguagem Java, existe uma diferença entre comparação por referência e comparação por conteúdo. O operador "==" e o método "equals" apresentam comportamentos específicos com relação a essa característica. Analise o código Java da figura abaixo.

public class Quest {

public static void main(String args[]) {

Integer n1Jn2,n3,n4,n5;

int n6;

String n7="1";

char r1,r2,r3,r4,r5,r6;

String p;

n1=1; n2=l1 n3=n1;

n4=n2; n6=1; n5=n6;

r1=(nl.equals(n2)?'m': 'b' );

r2=(nl.equals(n3)? 'm': 'b');

r3=(nl==n4?'b':'m');

r4=(nl==nS?'b':'m');

r5=(nl.equals(n?)?'m': 'b');

r6=(n1==n6?'m': 'b');

p=""+r1+r2+r3+r4+rS+r6;

System.out.println(p);

}

}

Assinale a opção que apresenta a mensagem após a execução do programa.

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Ataques e Golpes e AmeaçasMITM: Man-in-the-Middle

- AAA: Autenticação, Autorização e AuditoriaAutenticação de Usuários

Segundo Stallings (2008), no que se refere ao contexto de Segurança e Criptografia, assinale a opção que apresenta uma forma de prevenção contra ataques do tipo homem no meio (man-in-the-middle).

Provas

Segundo Stallings (2008), com relação aos serviços proporcionados pelos protocolos de segurança Autenticação do Cabeçalho (AH) e Encapsulamento de Segurança do Payload (ESP) do IPSec, podemos afirmar que apenas o:

Provas

Segundo Tanenbaum (2011), no contexto de Redes, analise as afirmativas abaixo considerando uma camada k qualquer do modelo OSI:

I- Suponha que os algoritmos usados para implementar as operações na camada k sejam mudados. Essa mudança não afeta a camada superior ou inferior.

II- Suponha que haja uma mudança no serviço fornecido pela camada k. Essa mudança não afeta a camada superior ou inferior.

III- Suponha que haja uma mudança no serviço fornecido pela camada k. Essa mudança não afeta as camadas inferiores, mas as operações da camada superior possivelmente terão que ser reimplementadas.

IV- Suponha que os algoritmos usados para implementar as operações na camada k sejam mudados. Essa mudança não afeta as camadas inferiores, mas as operações da camada superior possivelmente terão que ser reimplementadas.

Assinale a opção correta.

Provas

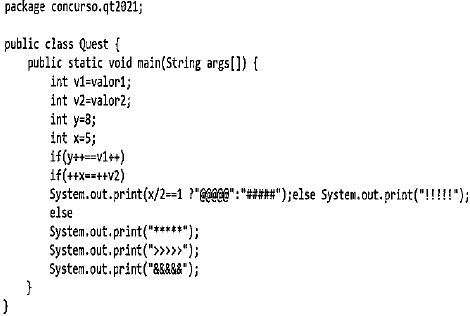

Analise o código Java abaixo:

Substitua o valor 1 por 8 e o valor 2 por 5 e assinale a opção que apresenta o resultado que será exibido após a execução do programa.

Provas

Segundo RÊGO (2013), qual das funções abaixo, que compõem a disciplina Gestão de Dados, é a responsável por gerir e armazenar os metadados da empresa, além de viabilizar formas de acesso?

Provas

Caderno Container