Foram encontradas 743 questões.

Créditos adicionais são autorizações de despesa não computadas ou insuficientemente dotadas na Lei de Orçamento. A respeito deles, é correto afirmar que

Provas

De acordo com a Lei 4.320/64, a Lei do Orçamento conterá a discriminação da receita e da despesa de forma a evidenciar a política econômica financeira e o programa de trabalho do Governo, obedecidos os princípios de unidade, universalidade e anualidade. Assinale a alternativa que indique uma implicação do Princípio da Universalidade na Lei do Orçamento Público.

Provas

Assinale a alternativa que indique o princípio orçamentário segundo o qual a lei orçamentária não conterá matéria estranha à previsão da receita e à fixação da despesa.

Provas

No que se refere aos aspectos da segurança da informação e da internet a serem observados em perícias, um está associado a um tipo de código malicioso que torna inacessíveis os dados armazenados em um equipamento, geralmente usando criptografia, e que exige pagamento de resgate para restabelecer o acesso ao usuário, geralmente feito via bitcoins. Essa praga virtual pode se propagar de diversas formas, embora as mais comuns sejam:

• por e-mails, com o código malicioso em anexo ou que induzam o usuário a seguir um link;

• explorando vulnerabilidades em sistemas que não tenham recebido as devidas atualizações de segurança.

Esse código malicioso é conhecido por

Provas

No que diz respeito aos conceitos básicos das redes de computadores, o termo topologia diz respeito ao layout físico empregado na implementação da rede e à forma como são feitas as conexões, havendo diversas configurações, sendo uma delas a mais empregada pelas características e vantagens que propicia. A figura abaixo ilustra o esquema básico dessa topologia:

Do ponto de vista físico, essa topologia é conhecida por

Provas

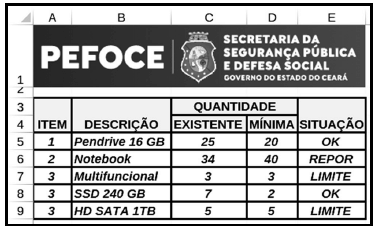

No uso dos recursos do Excel 2019 BR, um profissional lotado na PEFOCE criou a planilha mostrada na figura abaixo:

• Em E5 inseriu uma expressão usando a função SE que mostra “OK” se a quantidade existente é maior que a mínima, “REPOR” se for menor e “LIMITE” se essas quantidades forem iguais.

• Para finalizar, selecionou a célula E5 e, por meio de dois atalhos de teclado com as funções de copiar e colar, inseriu uma expressão semelhante em E6, E7, E8 e E9.

Nessas condições, as expressões inseridas em E5 e os atalhos de teclado com as funções de copiar e colar são, respectivamente,

Provas

No que se refere aos aspectos da segurança da informação e da internet a serem observados por peritos em suas atividades, um se refere a um termo relacionado à realização de uma cópia de segurança que se faz em outro dispositivo de armazenamento, como HD externo, armazenamento na nuvem ou pendrive, por exemplo, para o caso de perda dos dados originais na máquina devido a vírus, dados corrompidos ou outros motivos, e assim seja possível recuperá-los. Esse termo é conhecido por

Provas

Um perito criminal está navegando em sites da internet por meio do browser Firefox Mozilla, em um notebook com sistema operacional Windows 10 BR. Nesse ambiente, ele realizou dois procedimentos, listados a seguir:

I. Executou um atalho de teclado para verificar o andamento de downloads realizados.

II. Executou um atalho de teclado para imprimir o conteúdo selecionado na página atual e visualizado na tela do monitor de vídeo.

Os atalhos de teclado em I e II são, respectivamente,

Provas

Entre as modalidades de licitação, de acordo com a Lei 8.666/93, está a tomada de preços. A respeito dela, é correto afirmar que

Provas

Na compra de um automóvel de R$ 50.000,00, foram dados 20% de entrada no ato da compra e o restante em duas prestações mensais iguais, um e dois meses após a compra. Nessa transação comercial, o comprador percebeu que a concessionária embutiu juros compostos de 2% ao mês. Por conta disso, o valor de cada prestação mensal foi de

Provas

Caderno Container