Foram encontradas 1.260 questões.

Todo usuário deve saber fazer buscas na internet e

localizar textos desejados. Um dos navegadores mais

usados é o Google Chrome. O atalho por teclado usado

para localizar textos numa página sendo lida no Google

Chrome é:

Provas

Questão presente nas seguintes provas

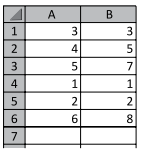

Observe a planilha exibida a seguir, elaborada por meio do MS-Excel 2010, em sua configuração padrão.

O valor exibido na célula A7 depois de preenchida com a fórmula =CONT.SE(A1:B6;">5") será:

Provas

Questão presente nas seguintes provas

No MS Windows 7, em sua configuração padrão, as

teclas de atalho que permitem a um usuário percorrer os

programas ativos na ordem em que foram abertos são

Provas

Questão presente nas seguintes provas

No programa MS PowerPoint 2010, em sua configuração padrão, o recurso que permite ao usuário adicionar

à apresentação uma imagem com informações de um

arquivo do computador, sem a necessidade de sair do

programa em que está trabalhando, é o

Provas

Questão presente nas seguintes provas

Frequentemente, os usuários de Correio Eletrônico recebem mensagens contendo frases como “atualize seus

dados bancários” ou, então, “parabéns, você é o novo

milionário”, cujo objetivo é capturar informações como

senhas de banco e demais informações pessoais para

utilizá-las de maneira fraudulenta. Esse tipo de crime,

que cresce em ritmo acelerado, é chamado

Provas

Questão presente nas seguintes provas

597867

Ano: 2019

Disciplina: TI - Segurança da Informação

Banca: VUNESP

Orgão: Pref. Valinhos-SP

Disciplina: TI - Segurança da Informação

Banca: VUNESP

Orgão: Pref. Valinhos-SP

Provas:

Ao se deparar com uma tela de login em um sistema web,

o usuário notou que o acesso não ocorria por um canal

seguro. Pensando em garantir a segurança da aplicação,

nessa situação, o usuário deve

Provas

Questão presente nas seguintes provas

597866

Ano: 2019

Disciplina: TI - Redes de Computadores

Banca: VUNESP

Orgão: Pref. Valinhos-SP

Disciplina: TI - Redes de Computadores

Banca: VUNESP

Orgão: Pref. Valinhos-SP

Provas:

Diferentes sistemas e aplicações, tais como sistemas

de arquivos e agendadores de eventos, são sensíveis

à data e hora do computador, podendo apresentar comportamento indevido se essas informações estiverem

incorretas. O protocolo Network Time Protocol (NTP),

atualmente na versão 4, serve para a sincronização de

relógios pela rede, operando sobre o seguinte protocolo

de transporte e porta padrão, respectivamente:

Provas

Questão presente nas seguintes provas

597865

Ano: 2019

Disciplina: TI - Redes de Computadores

Banca: VUNESP

Orgão: Pref. Valinhos-SP

Disciplina: TI - Redes de Computadores

Banca: VUNESP

Orgão: Pref. Valinhos-SP

Provas:

Em uma certa rede local, todos os computadores estão

fisicamente conectados a um único switch, que atua

como nó central de conexões físicas. A topologia física

dessa rede é

Provas

Questão presente nas seguintes provas

597864

Ano: 2019

Disciplina: TI - Redes de Computadores

Banca: VUNESP

Orgão: Pref. Valinhos-SP

Disciplina: TI - Redes de Computadores

Banca: VUNESP

Orgão: Pref. Valinhos-SP

Provas:

Na notação CIDR, o texto “192.168.1.168 / 12” representa

o endereço IP 192.168.1.168 com a seguinte máscara de

sub-rede:

Provas

Questão presente nas seguintes provas

597863

Ano: 2019

Disciplina: TI - Redes de Computadores

Banca: VUNESP

Orgão: Pref. Valinhos-SP

Disciplina: TI - Redes de Computadores

Banca: VUNESP

Orgão: Pref. Valinhos-SP

Provas:

Uma estação E em uma rede local possui o endereço

IP 192.168.0.5 e envia um datagrama IP a um servidor S

na Internet com endereço 189.112.204.161. O datagrama

passa pelo roteador da rede local R, que provê acesso à

Internet via Network Address Translation (NAT). A interface de rede do roteador R na rede local possui o endereço 192.168.0.1, e sua interface com a Internet tem o

endereço 189.68.75.229. O endereço IP de origem

observado por S no datagrama que chegou a ele, originado em E, é:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container