Foram encontradas 615 questões.

- Segurança de RedesSegurança de Redes Sem Fio

- Transmissão de DadosPadrões IEEE 802IEEE 802.11: Wireless LAN

itens.

Provas

itens seguintes.

Provas

- Segurança de RedesSegurança de Redes Sem Fio

- Transmissão de DadosPadrões IEEE 802IEEE 802.11: Wireless LAN

itens.

Provas

itens seguintes.

Provas

- Segurança de RedesAutenticação de Rede

- Transmissão de DadosPadrões IEEE 802IEEE 802.11: Wireless LAN

itens.

Provas

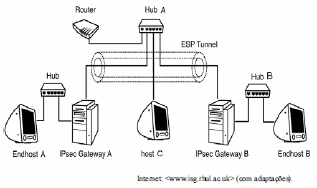

Julgue o item seguinte, acerca das informações apresentadas e de dispositivos de segurança de redes de computadores.

Considerando a necessidade de instalar um IDS para proteger a rede A, algumas opções podem ser adotadas, entre elas a de usar um sistema passivo ou ativo, bem como a de usar um sistema baseado em host ou em rede. Se a solução for adotar um sistema passivo e com base em host, então o host C poderá ser uma máquina adequada para essa necessidade. Se a solução for adotar um sistema reativo e embasado na rede, então podem-se usar os gateways A ou B. Se a solução for adotar um sistema reativo e baseado em host, então se poderá usar o host C.

Provas

- AbrangênciaWAN: Wide Area Network

- Protocolos e ServiçosRedes, Roteamento e TransporteMPLS: Multiprotocol Label Switching

- Segurança de RedesVPN: Virtual Private Network

itens seguintes.

Provas

seguir.

Provas

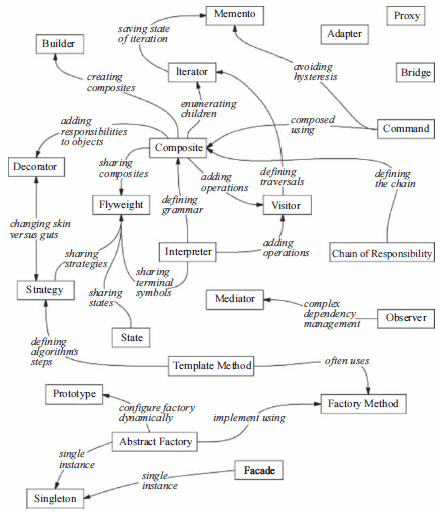

Os padrões de projeto podem ser vistos como heurísticas que guiam os desenvolvedores de software na organização do espaço de objetos de uma aplicação. Os padrões de projeto GoF (GoF patterns) são classificados em três tipos: de criação, de estrutura e de comportamento. Considerando esses padrões de projeto e a figura acima, julgue o item.

Se, no desenvolvimento de uma aplicação que leia documentos do tipo txt e seja capaz de converter o documento em vários formatos distintos, houver a necessidade de facilitar acréscimos de novos tipos de conversão, será mais indicado o uso do padrão de estrutura Adapter que o uso do padrão de estrutura Bridge, pois o padrão Adapter separa a construção de um objeto complexo de sua representação para criar representações diferentes com o mesmo processo.

Provas

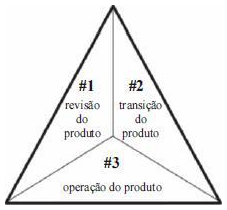

A partir da figura acima, que representa os fatores de qualidade de software, julgue os itens que se seguem.

Provas

Caderno Container