Foram encontradas 615 questões.

Acerca de conceitos e tecnologias relacionados à Internet, julgue

os itens subsequentes.

Intranet e extranet são redes de computadores em que se utiliza a tecnologia da Internet para o fornecimento de serviços.os itens subsequentes.

Provas

Questão presente nas seguintes provas

Com relação a conceitos de informática e características de

sistemas operacionais, julgue os itens a seguir.

O Linux é pouco vulnerável a vírus de computador devido à separação de privilégios entre processos, desde que sejam respeitadas as recomendações padrão de política de segurança e uso de contas privilegiadas.sistemas operacionais, julgue os itens a seguir.

Provas

Questão presente nas seguintes provas

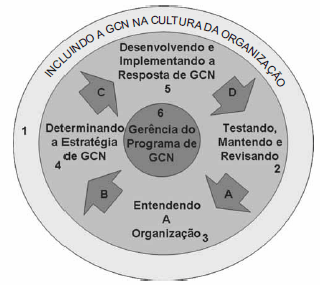

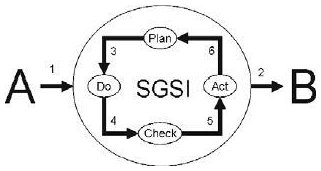

Considerando a figura acima, que apresenta o modelo sistêmico de gestão de continuidade de negócios proposto pelas normas ABNT NBR 15999, em que se destacam processos numerados de 1 a 6, bem como fluxos nomeados A até D, julgue o próximo item.

Considerando que a auditoria seja um processo sistemático, documentado e independente para obter evidências de auditoria e avaliá-las objetivamente para determinar a extensão na qual os critérios da auditoria são atendidos, é correto afirmar que evidências de auditoria são produzidas no âmbito das atividades 3, 4, 5 e 6, enquanto o processo de auditoria é realizado no âmbito da atividade 2.

Considerando que a auditoria seja um processo sistemático, documentado e independente para obter evidências de auditoria e avaliá-las objetivamente para determinar a extensão na qual os critérios da auditoria são atendidos, é correto afirmar que evidências de auditoria são produzidas no âmbito das atividades 3, 4, 5 e 6, enquanto o processo de auditoria é realizado no âmbito da atividade 2.

Provas

Questão presente nas seguintes provas

Com relação a conceitos de informática e características de

sistemas operacionais, julgue os itens a seguir.

O firewall do Windows XP restringe as informações que chegam ao computador no qual ele está instalado vindas de outros computadores, o que permite maior controle sobre os dados e oferece proteção contra pessoas ou programas que tentem conectar o computador sem permissão.sistemas operacionais, julgue os itens a seguir.

Provas

Questão presente nas seguintes provas

A respeito de sistemas transacionais, julgue os itens a seguir.

Um escalonamento é considerado correto quando se pode encontrar um escalonamento serial que seja equivalente a ele. Dado um conjunto de transações T1, ... ,Tn, dois escalonamentos S1 e S2 são equivalentes se existe sincronização read-write e sincronização write-write.Provas

Questão presente nas seguintes provas

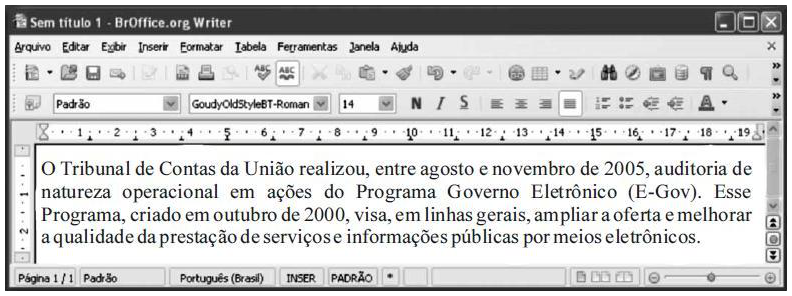

Considerando a figura acima, que mostra uma janela do software

BrOffice 3.0 com um documento em processo de edição, julgue

os itens seguintes.

e selecionando-se o formato do tipo ppt

e selecionando-se o formato do tipo pptProvas

Questão presente nas seguintes provas

A figura acima apresenta um modelo para segurança de rede, no qual se destacam vários elementos, individualmente nomeados. Esse modelo apresenta um conjunto de elementos que compõem soluções para o provimento de um canal de informação seguro entre o emissor (E) e o (D) destinatário, envolvendo um terceiro confiável (TC).

Julgue o item, acerca das informações apresentadas e dos conceitos de ataques e dispositivos de segurança de redes de computadores e criptografia.

Julgue o item, acerca das informações apresentadas e dos conceitos de ataques e dispositivos de segurança de redes de computadores e criptografia.

Considerando que o modelo mostrado na figura seja empregado na arquitetura de um serviço de controle de acesso baseado no Kerberos, em que existe um domínio de rede que contém um servidor Kerberos, vários servidores de recursos - destinatários (D) - e vários clientes de recursos - emissores (E), é correto afirmar que: o servidor Kerberos precisa conhecer senhas de autenticação dos clientes; o servidor Kerberos precisa compartilhar chaves criptográficas simétricas com cada servidor de recursos (D); para obter bilhetes de acesso a cada servidor de recursos (D) individual do domínio de rede, o cliente de recursos (E) precisa dialogar com o servidor Kerberos.

Provas

Questão presente nas seguintes provas

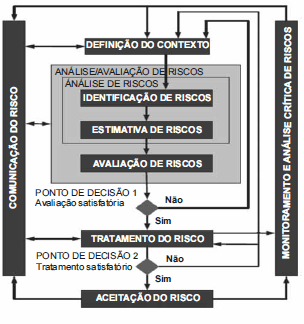

Acerca do processo ilustrado na figura acima, que apresenta as principais atividades envolvidas na gestão de riscos, conforme a ABNT NBR ISO/IEC 27005, publicada em 2008, julgue o próximo item.

A alta gestão da organização em escopo exerce maior influência sobre o ponto de decisão 1 que sobre o ponto de decisão 2, bem como contribui ativamente para prover informações quanto às fases de identificação de riscos, de definição do contexto e de análise crítica de riscos.

A alta gestão da organização em escopo exerce maior influência sobre o ponto de decisão 1 que sobre o ponto de decisão 2, bem como contribui ativamente para prover informações quanto às fases de identificação de riscos, de definição do contexto e de análise crítica de riscos.

Provas

Questão presente nas seguintes provas

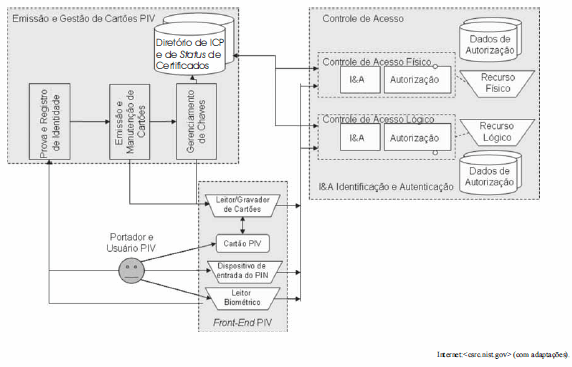

Quanto a conceitos de controle de acesso e segurança de ambientes físicos e lógicos e às informações contidas na figura acima, que apresenta um modelo arquitetural da plataforma de verificação de identidade pessoal PIV, proposta pelo órgão de padronização norteamericano NIST, julgue o item a seguir.

A plataforma apresentada na figura suporta identificação por múltiplos fatores; contempla atribuições de autoridades de registro em modelo de infraestrutura de chaves públicas; não apresenta incompatibilidade com o uso de listas de certificados revogados (CRLs).

Provas

Questão presente nas seguintes provas

A respeito do diagrama acima, que apresenta um modelo

conceitual sistêmico da norma ABNT NBR ISO/IEC 27001,

julgue os itens 169 e 170.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container