Foram encontradas 90 questões.

Com relação a conceitos de hardware, enumere a segunda coluna de acordo com a primeira.

1) Mídias de armazenamento

2) Fibra óptica

3) Tablet

4) Periféricos

5) Touch Screen

( ) É um pedaço de vidro ou de materiais poliméricos com capacidade de transmitir luz.

( ) CD/DVD/Blu-ray, Disco Rídido (HD), pendrive/cartão de memória.

( ) O termo refere-se geralmente ao toque no visor do dispositivo com o dedo ou a mão.

( ) Dispositivo pessoal em formato de prancheta usado para acesso à Internet, organização pessoal, visualização de fotos, vídeos, leitura de livros, jornais, revistas e jogos.

( ) Monitor (Vídeo), Teclado, Mouse, Impressora.

A sequência correta, de cima para baixo, é:

Provas

Com relação ao sistema operacional Windows, enumere a segunda coluna de acordo com a primeira.

1) Bloco de notas

2) Ícone

3) Vitrine de arquivos tais como Documentos, Imagens, Músicas e Vídeos

4) Painel de Controle

5) CorelDRAW

( ) Objeto da área de trabalho.

( ) Aplicativo nativo.

( ) Permite o tratamento e a criação de desenhos.

( ) Biblioteca.

( ) Fornece ferramentas que permitem personalizar o computador de modo a atender as necessidades funcionais e visuais do usuário.

A sequência correta, de cima para baixo, é:

Provas

Provas

Com relação a conceitos de hardware, enumere a segunda coluna de acordo com a primeira.

1) ISA, PCI, AGP

2) PC-Desktop, Tablet, Notebook

3) USB, PS/2, SERIAL

4) Scanners

5) HD, Pendrive, CD, DVD

( ) Tipos de computadores.

( ) Barramentos.

( ) Mídias de armazenamento.

( ) Portas de comunicação dos periféricos.

( ) Responsáveis por digitalizar imagens, fotos e textos impressos para o computador.

A sequência correta, de cima para baixo, é:

Provas

A Segurança de Informações visa garantir a integridade, confidencialidade, autenticidade e disponibilidade das informações processadas pela organização. Com relação à segurança da informação, analise as afirmações abaixo.

1) Segurança de Informações é dar proteção aos dados e informações contra ações não autorizadas, tais como: transferência, modificação e exclusão intencionais ou acidentais.

2) Quarentena é o processo de defesa utilizado pelo software de segurança, isolando o arquivo, quando na análise da máquina são encontrados programas ou documentos considerados perigosos, para que o vírus não se espalhe por todo o sistema.

3) Engenharia Social é um ataque no qual se faz uso da persuasão e, abusando da ingenuidade ou confiança do usuário, são coletadas informações que podem ser utilizadas para ter acesso não autorizado a computadores.

Está(ão) correta(s):

Provas

Browser, ou navegador, software que interpreta a linguagem HTML, pode explorar textos, fotos, gráficos, sons e vídeos na Internet, ao visitar páginas. Com relação aos navegadores Mozilla Firefox, Google Chrome e Internet Explorer, analise as afirmações abaixo.

1) O HTTPS (HyperText Transfer Protocol Secure), usado apenas no browser Mozilla Firefox, é uma implementação do protocolo HTTP de forma segura, utilizando o protocolo SSL/TLS, com criptografia verificando a autenticidade do servidor e do cliente por meio de certificados digitais.

2) No browser Google Chrome, é possível organizar as guias, clicando e arrastando para uma posição diferente na parte superior da janela do navegador.

3) O Internet Explorer possui um sistema que permite a fixação de serviços da web e sites favoritos diretamente na Barra de tarefas do Windows.

4) O pop-up é uma janela extra que se abre no navegador, quando o usuário visita uma página web ou acessa uma hiperligação específica. O pop-up é utilizado pelos criadores do site (sítio) para abrir alguma informação extra, ou como meio de propaganda.

Estão corretas, apenas:

Provas

Provas

Com relação a procedimentos de segurança e tipos de Backup, enumere a segunda coluna de acordo com a primeira.

1) Cookie

2) Incremental

3) Computação em nuvem ("cloud computing")

4) Worms

5) DoS

( ) Tipo de Backup em que a maioria dos seus arquivos é grande e não sofre modificações com frequência.

( ) Pequenos arquivos deixados pelos sites em nosso computador, contendo informações sobre a nossa navegação, preferências etc.

( ) Tipo de ataque em que o objetivo principal não é invadir e nem coletar informações, mas, sim, exaurir recursos e causar indisponibilidade do serviço.

( ) Trata-se do armazenamento de arquivos e programas na Internet, de forma que se possa acessá-los virtualmente de qualquer lugar.

( ) Malware que se espalha de diversas maneiras, mas a propagação via rede é a mais comum.

A sequência correta, de cima para baixo, é:

Provas

Writer é o processador de textos do OpenOffice. Com relação ao Writer, analise as afirmações abaixo.

1) Oferece várias ferramentas de editoração eletrônica e de desenho para ajudar o usuário a criar documentos com estilo profissional, tais como brochuras, boletins informativos e convites.

2) Não é possível salvar documentos em outros formatos de arquivo no OpenOffice.org Writer; ele só aceita o formato de arquivo padrão ODF.

3) Alinhamento é a posição do texto em relação às margens. O Writer é pré-definido para alinhar o texto pela margem esquerda, direita, centralizado e justificado.

4) Para criar uma carta-modelo no Writer, é preciso ter um documento de texto que contenha campos para endereço, e um banco de dados de endereços. Então, o usuário irá combinar ou mesclar os dados de endereços e o documento de texto para imprimir as cartas ou enviá-las por e-mail.

Estão corretas, apenas:

Provas

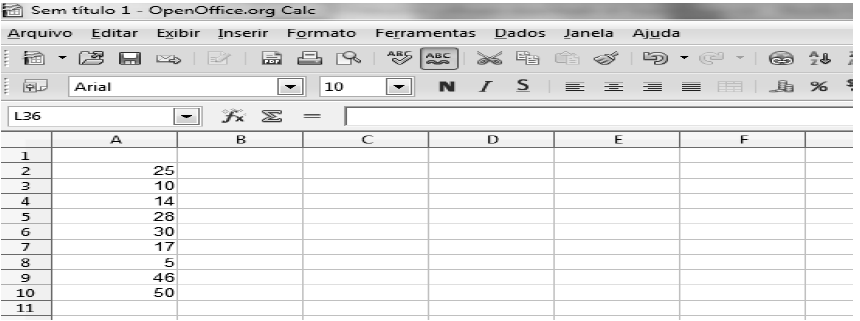

Considere a ferramenta gerenciadora de planilhas Calc do OpenOffice e enumere a segunda coluna de acordo com a primeira.

1) Referência Circular

2) Caixa de nome

3) Categorias de funções

4) Referência Absoluta

5) Alça de preenchimento

( ) Usado para referenciar através de um rótulo um intervalo de células, função, constante ou tabela.

( ) Quando uma fórmula refere-se direta ou indiretamente a si própria.

( ) Serve para propagar uma data, um número ou uma fórmula, evitando a redigitação.

( ) Banco de dados, Data e Hora, Financeiras, Lógicas, Matemáticas, Estatísticas.

( ) Sempre se refere a uma célula, de tal forma que alterando a posição da célula que contém a fórmula, a referência permanecerá a mesma.

A sequência correta, de cima para baixo, é:

Provas

Caderno Container