Foram encontradas 530 questões.

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Ataques e Golpes e AmeaçasMITM: Man-in-the-Middle

- CriptografiaCriptografia de Hash

Considerando ataques previstos no BGP (Border Gateway Protocol), através da RFC 4272, assinale a alternativa INCORRETA

Provas

Sobre os protocolos TCP e UDP, assinale a alternativa INCORRETA

Provas

- Protocolos e ServiçosRedes, Roteamento e TransporteOSPF: Open Shortest Path First

- TCP/IPFundamentos de Roteamento

Cada componente no protocolo OSPF pode se comunicar através de uma interface, definida em uma máquina de estados. São alguns estados dessa máquina

Provas

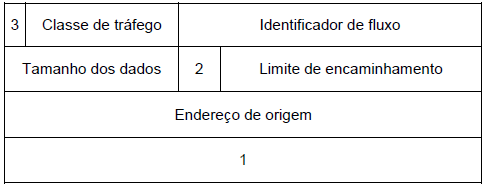

O cabeçalho IPv6, segundo a RFC 2460, que o define, pode ser dividido como abaixo:

A alternativa que contém os elementos que podem ser trocados respectivamente por 1, 2 e 3 é

Provas

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalProcesso de Emissão de Certificados

- CriptografiaCriptografia Assimétrica

- CriptografiaGerenciamento de Chaves Criptográficas

Considere o seguinte comando:

sudo openssl req -x509 -days 365 -newkey rsa:2048 -keyout ~/privkey.key -out ~/pubkey.crt

E as seguintes afirmações:

I O parâmetro –out do comando acima gera somente uma chave pública a partir da chave privada.

II A adição do parâmetro –nodes isenta a necessidade de senha para a chave privada.

III O parâmetro –newkey gera uma requisição a um servidor de chave privada.

IV A execução desse comando solicita informações adicionais para completar sua execução.

Assinale a alternativa que contém todas as afirmativas corretas:

Provas

Para configuração de firewall, o utilitário ufw pode ser usado na criação de regras de acesso pela rede. O comando que executa corretamente a criação de uma regra para liberação de acesso do serviço de ntp e negar o serviço de ssh para toda uma sub-rede é o seguinte

Provas

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

- Protocolos e ServiçosInternet e EmailSMTP: Simple Mail Transfer Protocol

- Protocolos e ServiçosTransferência de ArquivosFTP: File Transfer Protocol

Sobre protocolos de rede, é correto afirmar

Provas

Os principais protocolos presentes no SSH, conforme a RFC 4251, são:

Provas

Sobre os padrões 802.11 e 802.16 para redes Wireless, a seguinte alternativa correta é:

Provas

- LinuxKernel do Linux

- VirtualizaçãoKVM: Kernel-based Virtual Machine

- VirtualizaçãoVirtualização Assistida por Hardware

Os pré-requisitos para uso do KVM (Kernel Virtual Machine) são os seguintes

Provas

Caderno Container