Foram encontradas 16.844 questões.

Malware é a abreviação de “malicious software”

(software malicioso), termo utilizado para

descrever programas desenvolvidos com o

objetivo de causar danos, roubar informações ou

obter acesso não autorizado a sistemas, redes ou

dispositivos. Entre os diversos tipos existentes,

alguns têm como principal característica a

exibição recorrente e indesejada de propagandas.

Esse tipo de malware é denominado

Provas

Questão presente nas seguintes provas

3835041

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: DECORP

Orgão: Pref. Tarauacá-AC

Disciplina: TI - Segurança da Informação

Banca: DECORP

Orgão: Pref. Tarauacá-AC

Provas:

Um fornecedor envia planilha com macros

para preenchimento rápido. Sua prioridade é

reduzir risco no dia a dia. Assinale a medida

combinada mais eficaz.

Provas

Questão presente nas seguintes provas

Durante o expediente, profissionais de diversas áreas utilizam computadores conectados à internet, o que

os expõe a diferentes tipos de ameaças virtuais. Conhecer as características dessas ameaças é essencial

para garantir a segurança da informação no ambiente de trabalho.

Em relação a tipos de vírus, ameaças virtuais e soluções de segurança, é adequado afirmar que:

Em relação a tipos de vírus, ameaças virtuais e soluções de segurança, é adequado afirmar que:

Provas

Questão presente nas seguintes provas

3832661

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: IBADE

Orgão: Pref. Castelo-ES

Disciplina: TI - Segurança da Informação

Banca: IBADE

Orgão: Pref. Castelo-ES

Provas:

Analise as afirmações, relacionadas à segurança da

informação em órgãos públicos e julgue as sentenças

abaixo como VERDADEIRAS (V) ou FALSAS (F).

( ) O princípio da confidencialidade busca assegurar que informações só sejam acessadas por usuários autorizados.

( ) Ataques de phishing caracterizam-se por tentativas de induzir usuários a revelar informações sensíveis.

( ) Um backup diferencial copia apenas os arquivos modificados desde o último backup incremental.

( ) A integridade refere-se à preservação da exatidão e completude da informação.

A sequência correta é:

( ) O princípio da confidencialidade busca assegurar que informações só sejam acessadas por usuários autorizados.

( ) Ataques de phishing caracterizam-se por tentativas de induzir usuários a revelar informações sensíveis.

( ) Um backup diferencial copia apenas os arquivos modificados desde o último backup incremental.

( ) A integridade refere-se à preservação da exatidão e completude da informação.

A sequência correta é:

Provas

Questão presente nas seguintes provas

3830982

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: CL Consultoria

Orgão: Pref. Santa Inês-MA

Disciplina: TI - Segurança da Informação

Banca: CL Consultoria

Orgão: Pref. Santa Inês-MA

Provas:

Qual das ações abaixo é recomendada para manter a segurança ao navegar na internet?

Provas

Questão presente nas seguintes provas

3830935

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: FURB

Orgão: Câm. Porto Belo-SC

Disciplina: TI - Segurança da Informação

Banca: FURB

Orgão: Câm. Porto Belo-SC

Provas:

A respeito da segurança de computadores, é correto o

que se afirma em:

Provas

Questão presente nas seguintes provas

3830892

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: Darwin

Orgão: Pref. Mirandiba-PE

Disciplina: TI - Segurança da Informação

Banca: Darwin

Orgão: Pref. Mirandiba-PE

Provas:

Em muitas instituições de saúde, o uso de computação em

nuvem é adotado para garantir a integridade das informações

dos pacientes. Sobre esse recurso, assinale a alternativa

correta.

Provas

Questão presente nas seguintes provas

Considere que certo servidor abriu um link suspeito de determinado e-mail e foi redirecionado para uma página que solicitava dados bancários. Esse tipo de golpe na internet é conhecido como:

Provas

Questão presente nas seguintes provas

3828056

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: Pref. Tapurah-MT

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: Pref. Tapurah-MT

Provas:

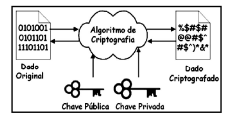

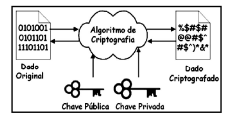

Com respeito à segurança de sistemas de informação, a

figura abaixo ilustra um método de criptografia, que usa um par de

chaves diferentes, uma pública e outra privada. A chave pública

é compartilhada abertamente e é usada para criptografar dados,

enquanto a chave privada é mantida em segredo e usada para

descriptografá-los. Proporciona um alto nível de segurança nas

comunicações digitais, pois as informações criptografadas com a

chave pública só podem ser descriptografadas pelo destinatário

que possui a chave privada. É comumente usada em sistemas de

segurança de computadores, com a troca segura de dados pela

internet ou a assinatura digital de documentos eletrônicos.

Esse esquema é conhecido como criptografia:

Esse esquema é conhecido como criptografia:

Provas

Questão presente nas seguintes provas

3827410

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: Pref. Tapurah-MT

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: Pref. Tapurah-MT

Provas:

Uma sociedade empresária instalou um método de

segurança em sua rede, composto de uma espécie de

“assinatura digital”, de modo que pudessem ser detectadas

alterações ou corrupções em arquivos transmitidos na rede.

Esse método possibilita saber se um arquivo transmitido foi ou

não “hackeado”; sendo conhecido como:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container