Foram encontradas 16.840 questões.

Durante uma campanha de phishing, vários usuários

clicaram em links de e-mails falsos e acabaram baixando

arquivos maliciosos. Após a execução, o sistema foi

bloqueado e uma mensagem exigia pagamento em

criptomoedas para liberar o acesso aos arquivos. É

correto afirmar que esse tipo de ameaça é classificado

como:

Provas

Questão presente nas seguintes provas

3947018

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: IDECAN

Orgão: Pref. Patos-PB

Disciplina: TI - Segurança da Informação

Banca: IDECAN

Orgão: Pref. Patos-PB

Provas:

Em uma operação conjunta, a Guarda Municipal realiza o registro e o envio de dados sensíveis de ocorrências para uma base

digital centralizada. Para garantir a proteção dessas informações contra acessos não autorizados e vazamentos, é essencial que os

agentes compreendam os princípios de segurança da informação. Diante desse cenário, é correto afirmar que:

Provas

Questão presente nas seguintes provas

É um código malicioso que armazena a posição do

cursor e a tela apresentada no monitor, ou a região que

circunda determinada posição, nos momentos em que o

mouse é clicado. Usado para capturar teclas digitadas

em teclados virtuais. Trata-se do:

Provas

Questão presente nas seguintes provas

Códigos maliciosos são programas que executam

ações danosas e atividades maliciosas. São, muitas

vezes, chamados genericamente de “vírus”, entretanto,

existem diversos tipos com características próprias. Qual

código malicioso permite o retorno de um invasor a um

dispositivo comprometido, por meio da inclusão de

serviços criados ou modificados para este fim?

Provas

Questão presente nas seguintes provas

3945728

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: Unochapecó

Orgão: Pref. Águas Frias-SC

Disciplina: TI - Segurança da Informação

Banca: Unochapecó

Orgão: Pref. Águas Frias-SC

Provas:

Carla gerencia as redes sociais de uma pequena

empresa e precisa garantir a segurança das informações

online. Ela foi orientada sobre a importância de usar

senhas seguras, manter programas atualizados e

identificar possíveis ameaças na internet. A empresa

decidiu implementar políticas de segurança digital para

proteger seus dados.

Indique a ordem correta das afirmativas verdadeiras (V) ou falsas (F):

I.Senhas com combinação de letras, números e símbolos oferecem maior segurança que senhas simples.

II.Clicar em links de e-mails desconhecidos é uma prática segura para verificar sua autenticidade.

III.Manter o navegador e o sistema operacional atualizados ajuda na proteção contra vulnerabilidades.

IV.Usar a mesma senha para diferentes sites facilita o gerenciamento sem comprometer a segurança.

Indique a ordem correta das afirmativas verdadeiras (V) ou falsas (F):

I.Senhas com combinação de letras, números e símbolos oferecem maior segurança que senhas simples.

II.Clicar em links de e-mails desconhecidos é uma prática segura para verificar sua autenticidade.

III.Manter o navegador e o sistema operacional atualizados ajuda na proteção contra vulnerabilidades.

IV.Usar a mesma senha para diferentes sites facilita o gerenciamento sem comprometer a segurança.

Provas

Questão presente nas seguintes provas

3945671

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: Unochapecó

Orgão: Pref. Águas Frias-SC

Disciplina: TI - Segurança da Informação

Banca: Unochapecó

Orgão: Pref. Águas Frias-SC

Provas:

A coordenadora de TI de uma universidade identificou

que vários computadores do laboratório de informática

apresentavam lentidão extrema e consumo elevado de

internet. Após análise, descobriu-se que os sistemas

estavam infectados por diferentes tipos de malware.

Alguns se espalhavam automaticamente pela rede,

outros capturavam dados dos usuários, e havia ainda

programas que mineravam criptomoedas sem

conhecimento dos usuários.

Assinale a alternativa incorreta:

Assinale a alternativa incorreta:

Provas

Questão presente nas seguintes provas

3945512

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: INDEC

Orgão: Pref. Analândia-SP

Disciplina: TI - Segurança da Informação

Banca: INDEC

Orgão: Pref. Analândia-SP

Provas:

As políticas de segurança da informação estabelecem que os backups devem seguir a regra básica de armazenamento em locais distintos. O

princípio que recomenda manter pelo menos três

cópias dos dados, em dois tipos de mídia diferentes, com uma cópia em local remoto, é conhecido como:

Provas

Questão presente nas seguintes provas

Analise as sentenças sobre segurança da informação.

I. A aplicação de patches corrige vulnerabilidades conhecidas no sistema.

II. Os patches sempre adicionam novas funcionalidades ao sistema.

III. A falta de atualização pode deixar sistemas expostos a ataques.

IV. Apenas sistemas Linux necessitam de patches de segurança.

É correto o que afirma apenas em:

I. A aplicação de patches corrige vulnerabilidades conhecidas no sistema.

II. Os patches sempre adicionam novas funcionalidades ao sistema.

III. A falta de atualização pode deixar sistemas expostos a ataques.

IV. Apenas sistemas Linux necessitam de patches de segurança.

É correto o que afirma apenas em:

Provas

Questão presente nas seguintes provas

Um dos golpes mais comuns na internet ocorre

quando um usuário recebe um e-mail ou mensagem

que imita uma instituição legítima, solicitando dados

pessoais ou financeiros. Esse tipo de ataque é

chamado de:

Provas

Questão presente nas seguintes provas

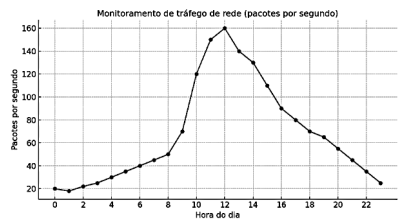

Durante o monitoramento de tráfego em uma rede corporativa, o administrador observou o gráfico a seguir, que mostra aumento súbito no número de pacotes de dados em determinado horário.

Esse cenário pode indicar:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container