Foram encontradas 16.798 questões.

3956379

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: Ápice

Orgão: Pref. Boa Vista-PB

Disciplina: TI - Segurança da Informação

Banca: Ápice

Orgão: Pref. Boa Vista-PB

Provas:

São tipos de códigos maliciosos que podem

danificar arquivos ou roubar informações:

Provas

Questão presente nas seguintes provas

Otávio trabalha em uma organização pouco atenta às ameaças

virtuais. Recentemente, a empresa foi vítima de um malware que,

de maneira furtiva, infectou seus sistemas, bloqueou e

criptografou dados, tornando-os inutilizáveis. Em termos gerais, os

cibercriminosos sequestraram essas informações e exigiram um

resgate em criptomoedas para desbloqueá-las.

O malware descrito é conhecido como

O malware descrito é conhecido como

Provas

Questão presente nas seguintes provas

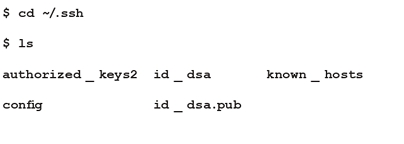

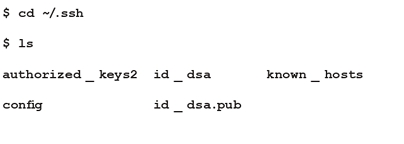

Muitos servidores de Git efetuam autenticação utilizando chaves publicas SSH (Secure Shell). Para prover uma

chave publica, cada usuário do seu sistema deve gerar uma chave se ainda não possui uma. Considere o conteúdo abaixo, gerado utilizando os parâmetros padrão do comando ssh-keygen em um sistema operacional Unix-like:

Fonte: https://git-scm.com/book/pt-br/v2/Git-no-servidor-Gerando-Sua-Chave-P%c3%bablica-SSH.

É INCORRETO afirmar que:

Fonte: https://git-scm.com/book/pt-br/v2/Git-no-servidor-Gerando-Sua-Chave-P%c3%bablica-SSH.

É INCORRETO afirmar que:

Provas

Questão presente nas seguintes provas

A confiança de um sistema de computador é uma propriedade do sistema que reflete sua fidedignidade. Fidedignidade aqui significa, essencialmente, o grau de confiança de um usuário no funcionamento esperado pelo

sistema; isto é, no fato de que o sistema não ‘falhará’ em condições normais de uso.

SOMMERVILLE, lan. Engenharia de software. 9° ed. São Paulo - SP: Pearson Addison-Wesley, 2011.

Segundo Sommerville (2011), existem quatro dimensões principais da confiança. Assinale a alternativa que lista CORRETAMENTE essas dimensões.

SOMMERVILLE, lan. Engenharia de software. 9° ed. São Paulo - SP: Pearson Addison-Wesley, 2011.

Segundo Sommerville (2011), existem quatro dimensões principais da confiança. Assinale a alternativa que lista CORRETAMENTE essas dimensões.

Provas

Questão presente nas seguintes provas

Um servidor recebe um e-mail alarmista, com link cujo texto parece legítimo, mas aponta para URL diferente ao

passar o mouse. Qual o tipo de ataque e o princípio explorado?

Provas

Questão presente nas seguintes provas

3953443

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: Verbena

Orgão: Pref. Cidade Ocidental-GO

Disciplina: TI - Segurança da Informação

Banca: Verbena

Orgão: Pref. Cidade Ocidental-GO

Provas:

Em navegadores modernos, o protocolo HTTPS é preferido

ao HTTP porque

Provas

Questão presente nas seguintes provas

3952207

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: FACET Concursos

Orgão: Pref. Monteiro-PB

Disciplina: TI - Segurança da Informação

Banca: FACET Concursos

Orgão: Pref. Monteiro-PB

Provas:

Com a implantação do Prontuário Eletrônico do

Paciente (PEP) em unidades públicas de saúde, surgem

desafios éticos e operacionais relacionados à

segurança informacional. À luz da Lei Geral de Proteção

de Dados (LGPD, 2018) e das Diretrizes da Organização

Mundial da Saúde (OMS, 2023) sobre digitalização da

saúde, qual prática está tecnicamente correta e

eticamente segura?

Provas

Questão presente nas seguintes provas

3951607

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: Instituto Seletiva

Orgão: Câm. Angra Reis-RJ

Disciplina: TI - Segurança da Informação

Banca: Instituto Seletiva

Orgão: Câm. Angra Reis-RJ

Provas:

Marcela deseja baixar uma imagem da internet para usar em

um relatório semanal. Ela encontra dois arquivos: “foto.jpg” e

“foto.exe”. Antes de realizar o download, ela precisa decidir

qual arquivo é seguro. A partir das informações apresentadas,

assinale a alternativa correta.

Provas

Questão presente nas seguintes provas

3951604

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: Instituto Seletiva

Orgão: Câm. Angra Reis-RJ

Disciplina: TI - Segurança da Informação

Banca: Instituto Seletiva

Orgão: Câm. Angra Reis-RJ

Provas:

Durante a implementação de um plano de segurança da informação na Câmara Municipal de Angra dos Reis, o Técnico de TI recomenda a adoção de backups automáticos diários e a verificação periódica dos arquivos de recuperação. Assinale a alternativa que apresenta a principal finalidade dessa prática.

Provas

Questão presente nas seguintes provas

3951547

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: Instituto Seletiva

Orgão: Câm. Angra Reis-RJ

Disciplina: TI - Segurança da Informação

Banca: Instituto Seletiva

Orgão: Câm. Angra Reis-RJ

Provas:

Uma empresa pública autoriza seus servidores a

armazenarem e compartilharem documentos no OneDrive. No

entanto, uma auditoria detectou que alguns usuários estavam

sincronizando

arquivos

pessoais

e

desconhecidos.

Com base nos princípios de segurança da informação e uso

responsável de serviços em nuvem, assinale a alternativa

correta que apresenta a medida que é mais adequada para

mitigar esse risco.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container