Foram encontradas 4.007.000 questões.

Um eixo maciço gira a uma velocidade angular de 120 rpm

e é utilizado para transmitir uma potência de 2500 W de um motor

ao qual está fi xado. O torque atuante na rotação do eixo é:

Provas

Questão presente nas seguintes provas

Em um determinado estado plano de tensões, as tensões

normais nos eixos x e y são, respectivamente, 60 MPa e 44 MPa,

e a tensão cisalhante é de 6 MPa. A tensão de cisalhamento

máxima associada a esse estado é de:

Provas

Questão presente nas seguintes provas

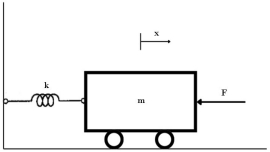

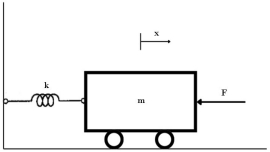

O sistema massa-mola mostrado na figura abaixo sofre

ação de uma força F = 250 N, comprimindo uma mola de massa

desprezível e constante elástica k = 4 N/mm.

Desprezando-se quaisquer forças de atrito, a deformação da mola, quando ela está totalmente comprimida, é de:

Desprezando-se quaisquer forças de atrito, a deformação da mola, quando ela está totalmente comprimida, é de:

Provas

Questão presente nas seguintes provas

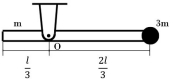

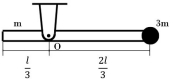

Uma barra rígida de massa m e comprimento l possui uma

partícula de massa 3m e raio desprezível fixada em uma de suas

extremidades. A barra pode girar livremente em torno do ponto O.

Se a barra for liberada a partir do repouso na posição horizontal,

mostrada na fi gura abaixo, sua velocidade angular, no instante em

que atinge a posição vertical, é:

Provas

Questão presente nas seguintes provas

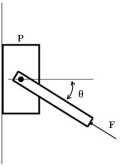

Uma força F = 400 N atua sobre uma das extremidades

de uma barra rígida, de massa desprezível, que tem sua

outra extremidade fi xada em um bloco P de 60 kg em contato

com a parede, conforme mostrado na fi gura a seguir.

A inclinação θ em relação à horizontal é de 20°, e os coefi cientes de atrito estático e dinâmico entre a parede e o bloco são, respectivamente, 0,6 e 0,5. O módulo da força de atrito que a parede exerce sobre o bloco é:

(Dados: g = 10 m/s2 , sen 20° = 0,342 e cos 20° = 0,94)

A inclinação θ em relação à horizontal é de 20°, e os coefi cientes de atrito estático e dinâmico entre a parede e o bloco são, respectivamente, 0,6 e 0,5. O módulo da força de atrito que a parede exerce sobre o bloco é:

(Dados: g = 10 m/s2 , sen 20° = 0,342 e cos 20° = 0,94)

Provas

Questão presente nas seguintes provas

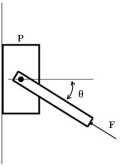

O bloco P está sendo puxado preso a uma polia de raio r que gira conforme o arranjo mostrado na fi gura abaixo.

Se os pontos A e B têm velocidades de va e vb , respectivamente, a velocidade do bloco P é:

Provas

Questão presente nas seguintes provas

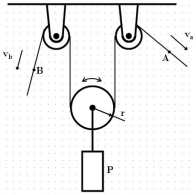

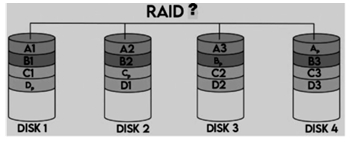

RAID (Redundant Array of Independent Disks - Conjunto

Redundante de Discos Independentes) permite que mais de uma

unidade de armazenamento, disco rígido ou SSD seja utilizada

ao mesmo tempo e possui dois objetivos básicos: aumento do

desempenho e/ou aumento da confiabilidade. A figura abaixo

ilustra um tipo de RAID conhecido como “Strip Set com paridade”,

muito utilizado em servidores e storages com pelo menos três

discos rígidos instalados.

Nesse esquema, é criada uma camada de redundância, necessitando de parte da capacidade de armazenamento do sistema para gerar maior segurança aos dados. Essa configuração funciona criando bits de paridade e gravando-os juntamente com cada um dos bytes. Os bits de paridade são a segurança do sistema em caso de falha de um dos HDs, pois, através desses bits “adicionais”, é possível determinar quais são as partes faltantes, o que possibilita a reconstrução dos dados sem perda de informação. Esse arranjo, recomendado para aplicações com até 8 discos, é conhecido como RAID:

Nesse esquema, é criada uma camada de redundância, necessitando de parte da capacidade de armazenamento do sistema para gerar maior segurança aos dados. Essa configuração funciona criando bits de paridade e gravando-os juntamente com cada um dos bytes. Os bits de paridade são a segurança do sistema em caso de falha de um dos HDs, pois, através desses bits “adicionais”, é possível determinar quais são as partes faltantes, o que possibilita a reconstrução dos dados sem perda de informação. Esse arranjo, recomendado para aplicações com até 8 discos, é conhecido como RAID:

Provas

Questão presente nas seguintes provas

No que diz respeito às ferramentas de análise de tráfego e

comandos associados à pilha de protocolos TCP/IP, dois utilitários

são descritos a seguir.

I. é utilizado no ambiente Windows, sendo essencial para qualquer diagnóstico de rede. Permite visualizar as configurações do adaptador (com fio, Wi-Fi e virtual), endereço IP, máscara de sub-rede, gateway, DNS e muito mais. É fundamental para entender como o computador está configurado.

II. permite identificar onde uma conexão está falhando ou lenta, mostrando o caminho que os pacotes percorrem do seu PC até o destino, listando cada roteador intermediário e os tempos de resposta em cada salto. Isso é essencial para detectar gargalos ou bloqueios.

Esses dois comandos/utilitários são conhecidos, respectivamente, como:

I. é utilizado no ambiente Windows, sendo essencial para qualquer diagnóstico de rede. Permite visualizar as configurações do adaptador (com fio, Wi-Fi e virtual), endereço IP, máscara de sub-rede, gateway, DNS e muito mais. É fundamental para entender como o computador está configurado.

II. permite identificar onde uma conexão está falhando ou lenta, mostrando o caminho que os pacotes percorrem do seu PC até o destino, listando cada roteador intermediário e os tempos de resposta em cada salto. Isso é essencial para detectar gargalos ou bloqueios.

Esses dois comandos/utilitários são conhecidos, respectivamente, como:

Provas

Questão presente nas seguintes provas

Três partes principais estão envolvidas na transferência

de uma mensagem eletrônica, o remetente, o destinatário e o

servidor de e-mail.

I. Um dos protocolos envolvidos nesse processo estabelece como a mensagem chega do remetente ao servidor de e-mail e, para isso, usa uma porta padronizada 25. Cabe destacar que provedores de hospedagem em nuvem e muitos clientes de e-mail como Gmail, Microsoft Outlook e Mozilla Thunderbird bloqueiam a porta 25 para evitar spam, priorizando conexões seguras pelas portas P1 ou P2;

II. O e-mail que chega ao servidor de e-mail chega ao destinatário por meio da ação de um de dois protocolos, sendo um deles o POP3. O segundo protocolo armazena e-mails em um servidor remoto e os baixa sob demanda quando o destinatário os abre, para isso usa duas portas padronizadas, a primeira, P3, sem criptografia, e a segunda, P4, uma porta SSL/TLS segura,k usada pela maioria dos provedores de serviços de e-mail.

As siglas dos protocolos descritos em I e II e as portas padronizadas P1, P2, P3 e P4 são, respectivamente:

I. Um dos protocolos envolvidos nesse processo estabelece como a mensagem chega do remetente ao servidor de e-mail e, para isso, usa uma porta padronizada 25. Cabe destacar que provedores de hospedagem em nuvem e muitos clientes de e-mail como Gmail, Microsoft Outlook e Mozilla Thunderbird bloqueiam a porta 25 para evitar spam, priorizando conexões seguras pelas portas P1 ou P2;

II. O e-mail que chega ao servidor de e-mail chega ao destinatário por meio da ação de um de dois protocolos, sendo um deles o POP3. O segundo protocolo armazena e-mails em um servidor remoto e os baixa sob demanda quando o destinatário os abre, para isso usa duas portas padronizadas, a primeira, P3, sem criptografia, e a segunda, P4, uma porta SSL/TLS segura,k usada pela maioria dos provedores de serviços de e-mail.

As siglas dos protocolos descritos em I e II e as portas padronizadas P1, P2, P3 e P4 são, respectivamente:

Provas

Questão presente nas seguintes provas

Dentre os equipamentos para interconexão de redes,

existem aqueles que endereçam os dados com base no

endereço físico (MAC / nível de enlace), e outros pelo endereço

lógico (IP / nível de rede). Exemplos desses equipamentos são,

respectivamente:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container