Foram encontradas 4.007.000 questões.

Um Analista de TI da UFRJ decidiu utilizar o comando

SELECT em uma tabela intitulada "funcionário", presente em

um banco de dados desenvolvido em MySQL, para gerar uma

tabela ordenada contendo o nome e o salário dos funcionários,

em ordem ascendente por nome. A sintaxe correspondente a essa

situação é:

Provas

Questão presente nas seguintes provas

No uso de tecnologias e dos recursos de um

microcomputador, pode-se implantar uma técnica, conhecida

como virtualização, que permite a criação de uma máquina

virtual para funcionar dentro do sistema de um PC. O processo é

utilizado tanto por usuários comuns como por profissionais de TI

e possibilita, por exemplo, a execução de sistemas operacionais

completos ou uma simulação do comportamento do sistema

para quem trabalha com desenvolvimento de software e testes

de segurança. A virtualização pode ser aplicada em diferentes

camadas da infraestrutura de TI. Cada tipo de virtualização

atende a objetivos específicos e resolve problemas distintos.

Dentre os tipos disponíveis, um é mais comum, no qual um único

servidor físico é particionado em vários servidores virtuais, cada

um funcionando como se fosse independente, o que possibilita

às empresas utilizarem melhor a capacidade dos servidores,

reduzindo a quantidade de máquinas físicas necessárias. Além

disso, há um aumento na resiliência do processo de virtualização,

pois, em caso de falha, é possível migrar rapidamente uma

máquina virtual para outro servidor físico. Como um exemplo

prático, uma empresa de e-commerce pode rodar o banco de

dados, o site e o sistema de pagamentos em máquinas virtuais

diferentes, todas hospedadas em um mesmo servidor físico.

Esse tipo de virtualização é conhecido como virtualização de:

Provas

Questão presente nas seguintes provas

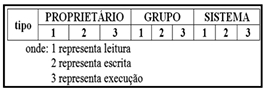

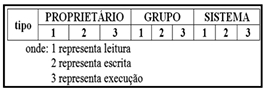

No que diz respeito às permissões de acesso no Linux, uma

codificação é utilizada de acordo com a figura abaixo. Quanto ao

tipo, é empregada a letra d para "diretório", l para "link" e – para

os demais tipos de arquivos.

No que diz respeito ao "grupo", são usados, na concessão dos atributos para permissão de leitura(1) / de escrita(2) / de execução(3), respectivamente, os seguintes caracteres:

No que diz respeito ao "grupo", são usados, na concessão dos atributos para permissão de leitura(1) / de escrita(2) / de execução(3), respectivamente, os seguintes caracteres:

Provas

Questão presente nas seguintes provas

Existem inúmeros recursos nos sistemas de computadores

que se ajustam ao uso de somente um processo a cada vez, como

impressoras e entradas nas tabelas internas do sistema. Caso

dois ou mais processos queiram escrever, simultaneamente, na

mesma impressora, haverá um impasse. Desse modo, todos

os sistemas operacionais devem ter a capacidade de garantir

o acesso exclusivo de um processo a certos recursos, mesmo

que seja temporariamente. Em muitos casos, um processo não

necessita apenas de acesso exclusivo a somente um recurso,

mas a vários. Por exemplo, dois processos querem gravar, em

DVD, um documento obtido pelo scanner. O processo alfa está

usando o scanner, enquanto o processo beta, que é programado

diferentemente, está usando o gravador de DVD. Então, o

processo alfa pede para usar o gravador de DVD, mas a solicitação

é negada até que o processo beta o libere. Porém, ao invés de

liberar o gravador de DVD, o processo beta pede para usar o

scanner. Nesse momento, ambos os processos ficam bloqueados

e assim ficarão para sempre. Essa situação é denominada:

Provas

Questão presente nas seguintes provas

Um exemplo de arquitetura cliente-servidor é um navegador

da web (cliente) solicitando uma página da web do servidor de um

website. O servidor processa a solicitação e envia de volta a página

da web, que o navegador exibe ao usuário. Os componentes de

uma arquitetura cliente-servidor incluem:

I. dispositivos ou aplicações de software que solicitam e usam serviços;

II. dispositivos ou aplicações de software que fornecem serviços ou recursos;

III. componentes como roteadores, switches e cabeamento que conectam clientes e servidores;

IV. programas executados em clientes e servidores para facilitar a comunicação e a entrega de serviços.

Os componentes descritos em I, II, III e IV são denominados, respectivamente:

I. dispositivos ou aplicações de software que solicitam e usam serviços;

II. dispositivos ou aplicações de software que fornecem serviços ou recursos;

III. componentes como roteadores, switches e cabeamento que conectam clientes e servidores;

IV. programas executados em clientes e servidores para facilitar a comunicação e a entrega de serviços.

Os componentes descritos em I, II, III e IV são denominados, respectivamente:

Provas

Questão presente nas seguintes provas

4048066

Ano: 2026

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: UFRJ

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: UFRJ

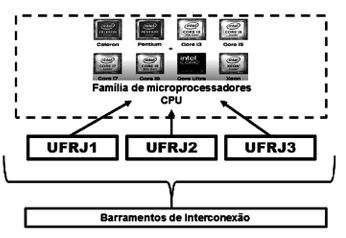

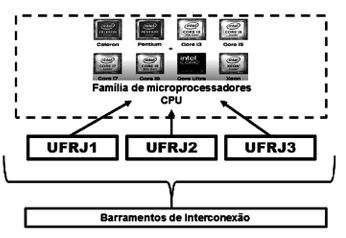

No que diz respeito à arquitetura dos computadores, observe

a figura abaixo que ilustra a família de microprocessadores Intel.

Sendo UFRJ2 a unidade de controle, os demais componentes da CPU identificados na figura como UFRJ1 e UFRJ3 são denominados, respectivamente:

Sendo UFRJ2 a unidade de controle, os demais componentes da CPU identificados na figura como UFRJ1 e UFRJ3 são denominados, respectivamente:

Provas

Questão presente nas seguintes provas

4048065

Ano: 2026

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: UFRJ

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: UFRJ

Provas:

Cada vez mais a sociedade se baseia em dados para

exercer suas atividades e negócios, o que gera um aumento

da necessidade de armazenamento adequado para a imensa

quantidade de dados. Nesse sentido, quando se trata de

empresas, três formas de armazenamento se destacam, das

quais duas são descritas a seguir.

I. tem sistema operacional e não necessita de um computador ou servidor hospedeiro para funcionar, tendo por foco a conexão em redes locais. Para que funcione, é preciso conectar o sistema a uma rede local ou à internet. Em consequência, será disponibilizado mais espaço de armazenamento para todos os pontos autorizados na rede, o que inclui computadores, notebooks e celulares;

II. possui uma infraestrutura de rede privada que conecta dispositivos de armazenamentos a outros dispositivos de computação. Esse método não utiliza a rede local da empresa e cria sua própria rede. Essa forma de armazenamento normalmente é montada por meio de três componentes: cabeamento, adaptadores de barramento (controladoras HBAs) e switches conectados aos sistemas de armazenamento e aos servidores.

Essas formas de armazenamento são conhecidas, respectivamente, pelas siglas:

I. tem sistema operacional e não necessita de um computador ou servidor hospedeiro para funcionar, tendo por foco a conexão em redes locais. Para que funcione, é preciso conectar o sistema a uma rede local ou à internet. Em consequência, será disponibilizado mais espaço de armazenamento para todos os pontos autorizados na rede, o que inclui computadores, notebooks e celulares;

II. possui uma infraestrutura de rede privada que conecta dispositivos de armazenamentos a outros dispositivos de computação. Esse método não utiliza a rede local da empresa e cria sua própria rede. Essa forma de armazenamento normalmente é montada por meio de três componentes: cabeamento, adaptadores de barramento (controladoras HBAs) e switches conectados aos sistemas de armazenamento e aos servidores.

Essas formas de armazenamento são conhecidas, respectivamente, pelas siglas:

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosRedes, Roteamento e TransporteNAT: Network Address Translation

- TCP/IPSub-redes, Máscara e Endereçamento IP

NAT representa uma técnica comumente usada por

provedores de serviços de internet (ISPs) e organizações para

permitir que vários dispositivos compartilhem um único endereço

IP público. Ao usar NAT, os dispositivos em uma rede privada

podem se comunicar com dispositivos em uma rede pública,

sem a necessidade de que cada dispositivo tenha seu próprio

endereço IP exclusivo. É um recurso originalmente concebido

como uma solução de curto prazo para aliviar a escassez de

endereços IPv4 disponíveis. Ao compartilhar um único endereço

IP entre vários computadores em uma rede local, o NAT conserva

o número limitado de endereços IPv4 publicamente roteáveis.

O NAT também fornece uma camada de segurança para redes

privadas porque oculta os endereços IP reais dos dispositivos

atrás de um único endereço IP público. Em conformidade com a

notação CIDR, o NAT opera com faixas de endereços IP privados

nas classes A, B e C, que são, respectivamente:

Provas

Questão presente nas seguintes provas

Criptografia é o processo de transformar texto simples e

legível em texto cifrado e ilegível, para mascarar informações

confidenciais de usuários não autorizados. As organizações

usam regularmente a criptografia na segurança de dados, para

proteger dados confidenciais contra acesso não autorizado e

violações de dados. Dentre os tipos de criptografia, dois são

descritos a seguir.

I. criptografa e descriptografa dados usando uma chave secreta que é compartilhada por todas as partes envolvidas em uma transação;

II. também conhecida como criptografia de chave pública, criptografa e descriptografa dados usando duas chaves diferentes. Qualquer pessoa pode usar a chave pública para criptografar dados, mas apenas os detentores da chave privada correspondente podem descriptografar esses dados.

Os tipos descritos em I e em II são conhecidos, respectivamente, como criptografi as:

I. criptografa e descriptografa dados usando uma chave secreta que é compartilhada por todas as partes envolvidas em uma transação;

II. também conhecida como criptografia de chave pública, criptografa e descriptografa dados usando duas chaves diferentes. Qualquer pessoa pode usar a chave pública para criptografar dados, mas apenas os detentores da chave privada correspondente podem descriptografar esses dados.

Os tipos descritos em I e em II são conhecidos, respectivamente, como criptografi as:

Provas

Questão presente nas seguintes provas

O Wi-Fi tornou-se parte integrante de rotina diária, permitindo

a conectividade perfeita com a internet em casa, no trabalho e em

outros lugares. No entanto, a tecnologia por trás do Wi-Fi pode

ser complexa. Os padrões de Wi-Fi são definidos pelo IEEE sob

o protocolo 802.11. Esses determinam como os dispositivos sem

f

i o se comunicam e se conectam à internet. A evolução desses

padrões levou a uma melhoria significativa na velocidade, no

alcance e na confiabilidade. Entre esses padrões, dois são

descritos a seguir.

I. conhecido como Wi-Fi 5, opera principalmente na banda de 5 GHz com velocidades superiores a 1 Gbps;

II. conhecido como Wi-Fi 6, esse padrão foi desenvolvido para frequências mais altas e pode atingir velocidades de até 10 Gbps, além de oferecer suporte a vários dispositivos simultaneamente.

Os padrões wi-fi descritos em I e II são conhecidos, respectivamente, como:

I. conhecido como Wi-Fi 5, opera principalmente na banda de 5 GHz com velocidades superiores a 1 Gbps;

II. conhecido como Wi-Fi 6, esse padrão foi desenvolvido para frequências mais altas e pode atingir velocidades de até 10 Gbps, além de oferecer suporte a vários dispositivos simultaneamente.

Os padrões wi-fi descritos em I e II são conhecidos, respectivamente, como:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container