Foram encontradas 1.896 questões.

Com relação a um Trojan, avalie se as afirmativas a seguir são falsas (F) ou verdadeiras (V):

- É obtido por meio de download por e-mail e por redes sociais além do uso de mídias removíveis infectadas.

- Entre as ações maliciosas mais comuns estão a de furtar informações sensíveis e do envio de spam e phishing.

- A contaminação ocorre a partir da execução explícita de código malicioso e da propagação de si próprio em arquivos infectados.

As afirmativas são respectivamente:

Provas

Com relação a códigos maliciosos e ao termo worm, analise as afirmativas a seguir.

I. Um worm espalha-se por meio de vulnerabilidades, identificando computadores ativos na rede e explorando as conexões ou a internet através de correio eletrônico, redes sociais, bate papo e programas de compartilhamento de arquivos.

II. O impacto de um worm na máquina infectada se traduz no consumo de tráfego na rede durante a transmissão, tornando o acesso à internet mais lento.

III. É uma rede formada por milhares de computadores zumbis, o que oferece maior capacidade computacional para realizar ataques ou ações maliciosas.

Assinale a alternativa correta:

Provas

No que diz respeito a códigos maliciosos, atualmente observa-se que uma fraude frequente na web tem por objetivo o roubo de identidades online. Um modo de cometer este tipo de fraude é realizado por meio do envio de mensagens de e-mail que parecem ter sido enviadas por empresas legítimas, contendo aparência oficial e logotipo, inclusive. Normalmente, estas mensagens solicitam informações importantes, como senhas e números de contas. Uma vez que os e-mails parecem autênticos, um em cada cinco destinatários responde fornecendo as informações solicitadas e, posteriormente, torna-se uma vítima de roubo de identidade. Esse tipo de fraude é conhecido como:

Provas

No que diz respeito aos conceitos de gestão da segurança da informação:

I. ______ - é um agente externo, que se aproveita das vulnerabilidades e com isso afeta a confidencialidade, integridade ou disponibilidade da informação, causando um desastre ou perda significativa em um ambiente, sistema ou ativo de informação.

II. ______ - é a probabilidade da concretização de um evento que pode causar perdas significativas por causar danos a um ou mais ativos da organização.

III. _______ - é medido pelos efeitos ou consequências, pelo prejuízo financeiro de um incidente de segurança da informação junto a um ativo da instituição.

Os itens que completam corretamente as lacunas do fragmento acima são respectivamente:

Provas

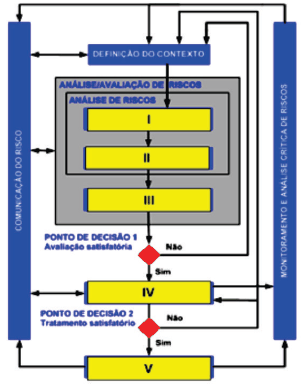

A figura abaixo ilustra um esquema de monitoramento e análise crítica de riscos, de acordo com a Norma ISO 27005.

As fases TRATAMENTO, ESTIMATIVA, IDENTIFICAÇÃO, ACEITAÇÃO E AVALIAÇÃO DE RISCOS correspondem, respectivamente, aos blocos identificados por:

Provas

Atualmente, as empresas estão vulneráveis a uma série de riscos que podem comprometer a segurança da rede e da internet. Um tipo de ataque é usado por hackers para impedir ou negar a usuários legítimos o acesso a um computador, no qual são utilizadas ferramentas que enviam muitos pacotes de pedidos a um servidor de destino da Internet, geralmente Web, FTP ou servidor de e-mail, que inunda os recursos do servidor e torna o sistema inutilizável. Todo sistema conectado à Internet e equipado com os serviços de rede com base no TCP está sujeito ao ataque.

Esse tipo de ataque é conhecido como:

Provas

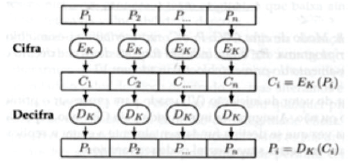

A figura abaixo ilustra o método mais simples e intuitivo de usar uma cifra por blocos, em que Pi e Ci representam o i-ésimo bloco de um texto e de um criptograma e Ek e Dk indicam funções de cifra e decifra com a chave K.

Esse método consiste em dividir o texto a cifrar em blocos independentes e contíguos de igual dimensão que são cifrados independentemente. Na decifração, é seguido o mesmo processo. Uma das fraquezas deste método é a reprodução de padrões do texto original, porque dois blocos iguais do texto produzem dois blocos iguais no criptograma. Esse método é conhecido como:

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosIntegridade

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

Leia o fragmento a seguir.

“O propósito principal de uma infraestrutura de chaves públicas é permitir a segurança em ambientes inseguros e prover meios para se identificar a origem das informações trocadas. Esta infraestrutura utiliza uma série de mecanismos para promover a implementação de importantes aspectos de segurança como:

I. _______ - consiste em verificar se um determinado usuário é realmente quem ele diz ser. No mundo real, ela pode ser exercida com o uso do documento de identidade, ou da carteira de motorista, por exemplo.

II. ________ - fornece para o usuário a habilidade de verificar que a mensagem recebida não foi modificada durante a sua transmissão. Na infraestrutura de chaves públicas, está intimamente relacionada com a assinatura digital de documentos.”

Os itens que completam corretamente as lacunas do fragmento acima são respectivamente:

Provas

Com relação ao protocolo de segurança SSL (Secure Socket Layer), avalie se as afirmativas a seguir são falsas (F) ou verdadeiras (V):

- Durante a troca de mensagens, a versão 3.0 do SSL exige a autenticação do cliente mas não do servidor.

- Um servidor web protegido pelo protocolo SSL possui uma URL que começa em “https://”, onde o S significa “secured”.

- Alguns dos principais algoritmos de criptografia como o DES, MD5 e RSA utilizam o SSL.

As afirmativas são respectivamente:

Provas

Com relação ao protocolo TLS – “Transport Layer Security”, analise as afirmativas a seguir.

I. Funciona entre as camadas de Rede e Transporte.

II. É composto também de duas camadas, formadas pelos protocolos de Handshaking e o de Registro.

III. Encapsula os protocolos de aplicação como o HTTP – “Hypertext Transfer Protocol” e o FTP – “File Transfer Protocol” e trabalha em cima de um protocolo de transporte como o TCP – “Transmission Control Protocol” e o UDP – “User Datagram Protocol”.

Assinale a alternativa correta:

Provas

Caderno Container